Результаты исследований группы Информационная безопасность / ПИМ-18-1

Содержание

Авторы и участники проекта

Тема исследования группы

Информационная безопасность личности и общества

Проблемный вопрос (вопрос для исследования)

Как обеспечить свою информационную безопасность?

Гипотеза исследования

Проблема информационной безопасности в последнее время стоит очень остро, так как идет повышение информационных ресурсов и использования сети, следовательно растет и возможность подмены, порчи или кражи информации у личности или организации, или общества в целом.

Цели исследования

1.Выяснить этапы развития информации.

2.Класифицировать угрозы.

3.Выяснить последствия этих угроз.

4.Составить статистику нарушений информационной безопасности за 2016-18 года.

5.Изучить возможные методы и программы для защиты личности и общества.

Результаты проведённого исследования

Информационная безопасность - это состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государств. (Закон РФ "Об участии в международном информационном обмене").

Этапы развития информации

- I этап - до 1816 года - естественно возникавшие средства, в этот период основная задача информационной безопасности заключалась в защите сведений о событиях, фактах, имуществе, местонахождении и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение.

- II этап - начиная с 1816 года -средств электро- и радиосвязи, для обеспечения скрытности и помехозащищенности радиосвязи необходимо было использовать опыт первого периода информационной безопасности на более высоком технологическом уровне, а именно применение помехоустойчивого кодирования сообщения (сигнала) с последующим декодированием принятого сообщения (сигнала).

- III этап - начиная с 1935 года -радиолокационный и гидроакустические средства, основным способом обеспечения информационной безопасности в этот период было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства активными маскирующими и пассивными имитирующими радиоэлектронными помехами.

- IV этап - начиная с 1946 года - внедрение компьютеров, задачи информационной безопасности решались, в основном, методами и способами ограничения физического доступа к оборудованию средств добывания, переработки и передачи информации.

- V этап - начиная с 1965 года - развитие локальных сетей, Задачи информационной безопасности также решались, в основном, методами и способами физической защиты средств добывания, переработки и передачи информации, объединенных в локальную сеть путём администрирования и управления доступом к сетевым ресурсам.

- VI этап - начиная с 1973 года -сверхмобильные коммуникационные устройства, угрозы информационной безопасности стали гораздо серьёзнее. Образовались сообщества людей - хакеров, ставящих своей целью нанесение ущерба информационной безопасности отдельных пользователей, организаций и целых стран.

- VII этап - начиная с 1985 года -космические средства обеспечения, Для решения задач информационной безопасности на этом этапе необходимо создание микросистемы информационной безопасности человечества под эгидой ведущих международных форумов.

Классификация угроз

Последствия угроз

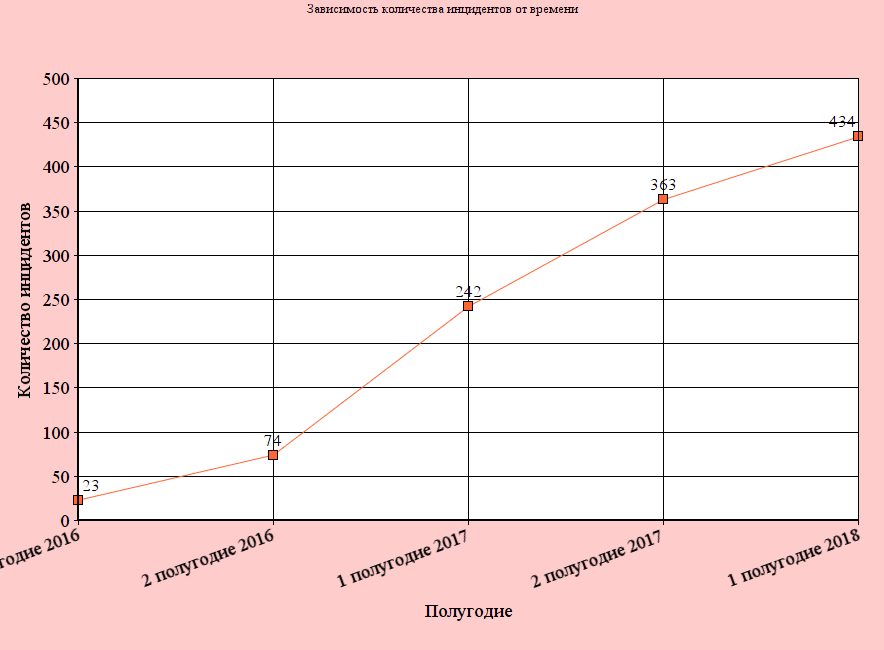

Статистика нарушения информационной безопасности за 2016-18 года

Ниже в таблицах приведены примеры нарушения информационной безопасности в период с 2016 по 2018 года.

Из чего мы можем сделать вывод, что с течением времени инцидентов по нарушению информационной безопасности становится все больше.

Одними из основных препятствий на пути внедрения передовых процессов и технологий безопасности в организациях являются бюджетные ограничения и нехватка обученного персонала.

Существует проблема дефицита квалифицированного персонала, способного грамотно анализировать состояние безопасности. Одним из наиболее популярных решений указанной проблемы является использование услуг сторонних организаций (аутсорсинг).

Разберем детально количество инцидентов и видов угроз в период с 2 полугодия 2017 по 1 полугодие 2018:

(фотки 2х графиков)

(хз как вставить таблицу)

Описание типов событий:

«Информационное событие» — события, несущие информационную направленность, которые могут быть полезны при разборе инцидента.

«Нарушение политики ИБ» — события, свидетельствующие о действиях, предположительно нарушающих требования Политики ИБ контролируемой организации.

«Атака или эксплуатация» — события, свидетельствующие о попытках удалённого исполнения кода или эксплуатации уязвимостей на контролируемых ресурсах.

«Сканирование» — события, свидетельствующие об исследовании сети перед попыткой атаки.

«Подбор паролей» — события, свидетельствующие о попытках получения доступа к контролируемым ресурсам путём подбора аутентификационных данных.

«Трояны и вирусы» — события, свидетельствующие о факте заражения контролируемых ресурсов вирусами или активности вредоносного ПО.

«DDoS» — события, свидетельствующие о попытках осуществления распределённых атак на отказ в обслуживании.

По данным отчета компании Positive Technologies «Актуальные киберугрозы» за 1 квартал 2017 года [2] наибольшее количество компьютерных атак (19%) были направлены против государственных организаций, органов государственной власти и местного самоуправления. При этом они, как правило, обладают специально созданными защищёнными информационными системами.

Атакой на информационную систему понимается действие или последовательность связанных между собой действий, которые приводят к реализации угрозы различными методами с использованием уязвимостей данной информационной системы.

Этапы реализации атак:

1. Сбор информации

Первый этап реализации атак - это сбор информации об атакуемой системе или узле. Он включает такие действия как, определение сетевой топологии, типа и версии операционной системы атакуемого узла, а также доступных сетевых и иных сервисов и т.п. Эти действия реализуются различными методами.

2. Изучение окружения

На этом этапе нападающий исследует сетевое окружение вокруг предполагаемой цели атаки. Злоумышленник может пытаться определить адреса "доверенных" систем и узлов, которые напрямую соединены с целью атаки и т.д.

3. Идентификация топологии сети

Существует два метода определения топологии сети (network topology detection), используемых злоумышленниками: "изменение TTL" ("TTL modulation") и "запись маршрута" ("record route").

4. Идентификация узлов

Идентификация узла (host detection), как правило, осуществляется путем посылки при помощи утилиты ping команды ECHO_REQUEST протокола ICMP. Ответное сообщение ECHO_REPLY говорит о том, что узел доступен.

5. Идентификация сервисов или сканирование портов

Идентификация сервисов (service detection), как правило, осуществляется путем обнаружения открытых портов (port scanning). Такие порты очень часто связаны с сервисами, основанными на протоколах TCP или UDP.

6. Идентификация операционной системы

Основной механизм удаленного определения ОС (OS detection) - анализ ответов на запросы, учитывающие различные реализации TCP/IP-стека в различных операционных системах. В каждой ОС по-своему реализован стек протоколов TCP/IP, что позволяет при помощи специально запросов и ответов на них определить, какая ОС установлена на удаленном узле.

7. Определение роли узла

Предпоследним шагом на этапе сбора информации об атакуемом узле является определение его роли, например, выполнении функций межсетевого экрана или Web-сервера. Выполняется этот шаг на основе уже собранной информации об активных сервисах, именах узлов, топологии сети и т.п.

8. Определение уязвимостей узла

Последний шаг - поиск уязвимостей. На этом шаге злоумышленник при помощи различных автоматизированных средств или вручную определяет уязвимости, которые могут быть использованы для реализации атаки.

Реализация:

1. Проникновение

Проникновение подразумевает под собой преодоление средств защиты периметра (например, межсетевого экрана

2. Установление контроля

После проникновения злоумышленник устанавливает контроль над атакуемым узлом. Это может быть осуществлено путем внедрения программы типа "троянский конь" . После установки контроля над нужным узлом и "заметания" следов, злоумышленник может осуществлять все необходимые несанкционированные действия дистанционно, без ведома владельца атакованного компьютера.

Завершение атаки

Этапом завершения атаки является "заметание следов" со стороны злоумышленника. Обычно это реализуется путем удаления соответствующих записей из журналов регистрации узла и других действий, возвращающих атакованную систему в исходное, "предатакованное" состояние.

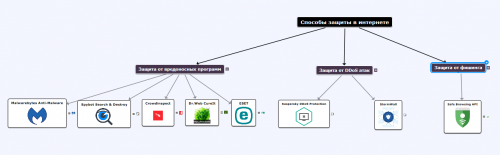

Методы и программы защиты от угроз

Основные методы и средства защиты информации:

Аппаратные:

- обеспечивать нужную скорость доступа к данным

- гарантировать надлежащую скорость всех систем

- обеспечивать целостность данных

- создать отказоустойчивую систему компьютеров

- организовывать резервное копирование, быстрое восстановление информации при сбоях

- обеспечивать взаимодействие со средствами связи

- реагировать и минимизировать ущерб при аварийных ситуациях (пожар, затопление)

- сохранять работоспособность основного оборудования во время отключения основного источника энергии (генераторы, источники бесперебойного питания)

Программные:

- система обнаружения сетевых атак и попыток проникновения на узлы системы

- комплексы шифрования

- средства подтверждения подлинности паролей и систем для работы с ними

- средства управления доступом

Организационные:

- разработка инструкций, работы с данными для персонала

- создание средств для предотвращения случайного или умышленного копирования или удаления информации

- применение программ для создания косвенного доступа к данным

- применение средств проверки и подтверждения подлинности пользователя

Законодательные:

- нормативно-правовые акты, с помощью которых регламентируются права

- устанавливается ответственность всех лиц и подразделений, имеющих отношение к функционированию системы