Результаты исследований обучающихся в проекте "Программы и данные": различия между версиями

| Строка 41: | Строка 41: | ||

[[Изображение: 2025-10-22 12-45-17.png || 300px.]] | [[Изображение: 2025-10-22 12-45-17.png || 300px.]] | ||

| + | |||

| + | Поражение компьютера вирусом может происходит в два этапа: | ||

| + | |||

| + | 1. Размножение – вирусный код может воспроизводить себя в теле других программ. | ||

| + | |||

| + | 2.Вирусная атака – после создания достаточного числа копий программный вирус начинает осуществлять разрушение. | ||

| + | |||

| + | Как можно понять, что компьютер заражен? Если ПК заражен, то можно понять по признакам: | ||

| + | |||

| + | резко, без особой причины возросло число файлов | ||

| + | |||

| + | уменьшение объема оперативной памяти | ||

| + | |||

| + | уменьшение быстродействия программы | ||

| + | |||

| + | увеличение времени обращения к винчестеру | ||

| + | |||

| + | загорание индикаторной лампочки дисковода при отсутствия обращения к нему | ||

| + | |||

| + | частое зависание операционной системы | ||

| + | |||

| + | увеличение размера программных файлов | ||

| + | |||

| + | исчезновение файлов и целых программ | ||

| + | |||

| + | Как же избежать заражение компьютера вирусами? | ||

| + | |||

| + | Наиболее популярной защитой информации являются антивирусы. | ||

| + | |||

| + | Антивирусы– специализированные программы для выявления и устранения вирусов. Чаще всего они используют поиск заданных участков кода – сигнатур. | ||

| + | |||

| + | В качестве примеров антивирусных программ можно назвать: антивирус Касперского, Dr. Web, NOD32, свободно распространяемые антивирусы: Avast и Clamwin. | ||

| + | |||

| + | Для полноценной защиты от появления на личном компьютере вредоносных программ рекомендуется: | ||

| + | |||

| + | 1) установить и своевременно обновлять систему антивирусной защиты; | ||

| + | |||

| + | 2) проверять все носители (карты памяти, флэшки и т. д.), которые находились за пределами Вашей системы перед использованием; | ||

| + | |||

| + | 3) не открывать вложений, полученных от неизвестных адресатов с неизвестными целями; | ||

| + | |||

| + | 4) регулярно проводить полную проверку системы. | ||

| + | |||

| + | Для защиты компьютерных сетей или отдельных компьютеров от несанкционированного доступа используют межсетевые экраны. | ||

| + | |||

| + | Современные брандмауэры (межсетевые экраны) – сложные и многофункциональные комплексы программ, задача которых – обеспечение безопасного взаимодействия сетей. | ||

| + | |||

| + | Регламентация доступа к данным. Общий подход, применяемый для разграничения доступа к данным, состоит в том, что операции выполняются только после проверки наличия прав на их осуществление. Наиболее часто используется пароль доступа или доступ на основе учётной записи. | ||

| + | |||

| + | Логин – это сочетание различных символов, которые сервис ассоциирует с пользователем; иначе говоря, это имя пользователя, под которым его будут «видеть» другие пользователи. | ||

| + | |||

| + | Пароль – это сочетание различных символов, подтверждающих, что логином намеревается воспользоваться именно владелец логина. | ||

| + | |||

| + | Существенным условием сохранения информации является создание устойчивого пароля, а также нераспространение пароля. К мерам защиты пароля относятся: | ||

| + | |||

| + | Не разглашать пароль (не записывать их в тетради, не оставлять записанные пароли в доступных местах). | ||

| + | Не использовать простые пароли. Простыми считаются короткие пароли (до четырёх символов), пароли,состоящие только из букв или только из цифр, предсказуемые сочетания типа qwerty (кверти). | ||

| + | Не использовать легко отгадываемые пароли – год рождения, своё имя, имена родственников и т. д. | ||

| + | Нежелательно использовать осмысленные слова. | ||

| + | Время от времени пароли нужно менять (например, раз в два месяца). | ||

| + | Соблюдение этих простых правил существенно затруднит атаки на Ваш пароль. | ||

| + | |||

| + | Все рассмотренные средства обеспечения информационной безопасности направлены, в первую очередь, на уменьшение вероятности сбоев в процессе обработки данных. Ни одно из них не позволяет исключить такие печальные события полностью. Наиболее эффективным и надёжным способом защиты данных является резервное копирование. | ||

==Вывод== | ==Вывод== | ||

Версия 14:14, 22 октября 2025

Содержание

Авторы и участники проекта

Участники группы "Вирусные аналитики"

Тема исследования группы

Борьба с компьютерными вирусами.

Проблемный вопрос (вопрос для исследования)

Как бороться с компьютерными вирусами?

Гипотеза исследования

Мы считаем, что для защиты от компьютерных вирусов необходимо использовать специальные антивирусные программы,соблюдать правила цифровой гигиены.

Цели исследования

1. Изучить методы распространения и воздействия компьютерных вирусов на системы и данные.

2. Разработать подходы к обнаружению вирусов с использованием специализированного программного обеспечения.

3. Определить ключевые признаки заражения системы и алгоритмы действий при обнаружении вирусов.

4. Предложить рекомендации по улучшению кибербезопасности и профилактике заражений в будущем.

5. Создать наглядные материалы, объясняющие принципы защиты от вредоносных программ.

Результаты проведённого исследования

Проблема информационной безопасности стала особенно острой при бурном развитии сети Интернет. К концу сентября 2019 года ожидается, что закончатся 4,3 миллиарда адресов базового протокола передачи данных IPv4. Так что же такое информационная безопасность?

Информационная безопасность - это защита данных от потери, искажения и несанкционированного доступа. В современном мире, где большая часть информации хранится в цифровом виде, эти принципы становятся особенно важными.

Одной их опасностей являются вирусы. Компьютерные вирусы – это программы, которые распространяются по доступным носителям без ведома пользователя и наносят тот или иной ущерб данным пользователя.

Первая «эпидемия» компьютерного вируса произошла в 1986 году, когда вирус по имени Brain (англ. «мозг») заражал дискеты персональных компьютеров. Он был написан двумя братьями-программистами – Басит Фарук и Амжад Алви (Basit Farooq Alvi и Amjad Alvi) из Пакистана.

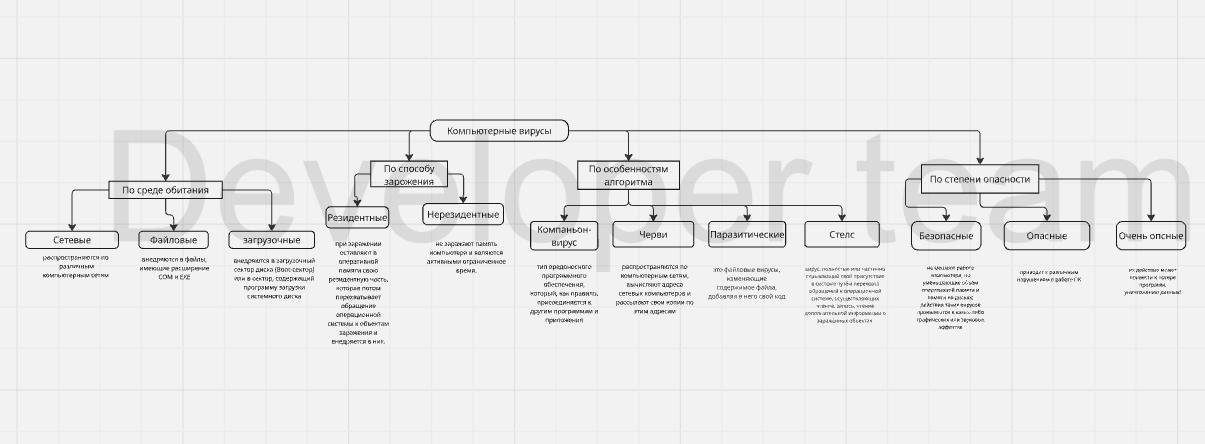

Виды компьютерных вирусов представлены на ментальной карте

Поражение компьютера вирусом может происходит в два этапа:

1. Размножение – вирусный код может воспроизводить себя в теле других программ.

2.Вирусная атака – после создания достаточного числа копий программный вирус начинает осуществлять разрушение.

Как можно понять, что компьютер заражен? Если ПК заражен, то можно понять по признакам:

резко, без особой причины возросло число файлов уменьшение объема оперативной памяти

уменьшение быстродействия программы

увеличение времени обращения к винчестеру

загорание индикаторной лампочки дисковода при отсутствия обращения к нему

частое зависание операционной системы

увеличение размера программных файлов

исчезновение файлов и целых программ

Как же избежать заражение компьютера вирусами?

Наиболее популярной защитой информации являются антивирусы.

Антивирусы– специализированные программы для выявления и устранения вирусов. Чаще всего они используют поиск заданных участков кода – сигнатур.

В качестве примеров антивирусных программ можно назвать: антивирус Касперского, Dr. Web, NOD32, свободно распространяемые антивирусы: Avast и Clamwin.

Для полноценной защиты от появления на личном компьютере вредоносных программ рекомендуется:

1) установить и своевременно обновлять систему антивирусной защиты;

2) проверять все носители (карты памяти, флэшки и т. д.), которые находились за пределами Вашей системы перед использованием;

3) не открывать вложений, полученных от неизвестных адресатов с неизвестными целями;

4) регулярно проводить полную проверку системы.

Для защиты компьютерных сетей или отдельных компьютеров от несанкционированного доступа используют межсетевые экраны.

Современные брандмауэры (межсетевые экраны) – сложные и многофункциональные комплексы программ, задача которых – обеспечение безопасного взаимодействия сетей.

Регламентация доступа к данным. Общий подход, применяемый для разграничения доступа к данным, состоит в том, что операции выполняются только после проверки наличия прав на их осуществление. Наиболее часто используется пароль доступа или доступ на основе учётной записи.

Логин – это сочетание различных символов, которые сервис ассоциирует с пользователем; иначе говоря, это имя пользователя, под которым его будут «видеть» другие пользователи.

Пароль – это сочетание различных символов, подтверждающих, что логином намеревается воспользоваться именно владелец логина.

Существенным условием сохранения информации является создание устойчивого пароля, а также нераспространение пароля. К мерам защиты пароля относятся:

Не разглашать пароль (не записывать их в тетради, не оставлять записанные пароли в доступных местах). Не использовать простые пароли. Простыми считаются короткие пароли (до четырёх символов), пароли,состоящие только из букв или только из цифр, предсказуемые сочетания типа qwerty (кверти). Не использовать легко отгадываемые пароли – год рождения, своё имя, имена родственников и т. д. Нежелательно использовать осмысленные слова. Время от времени пароли нужно менять (например, раз в два месяца). Соблюдение этих простых правил существенно затруднит атаки на Ваш пароль.

Все рассмотренные средства обеспечения информационной безопасности направлены, в первую очередь, на уменьшение вероятности сбоев в процессе обработки данных. Ни одно из них не позволяет исключить такие печальные события полностью. Наиболее эффективным и надёжным способом защиты данных является резервное копирование.