Результаты исследования группы Информационная безопасность общества и личности/ИСТ-18 — различия между версиями

| Строка 145: | Строка 145: | ||

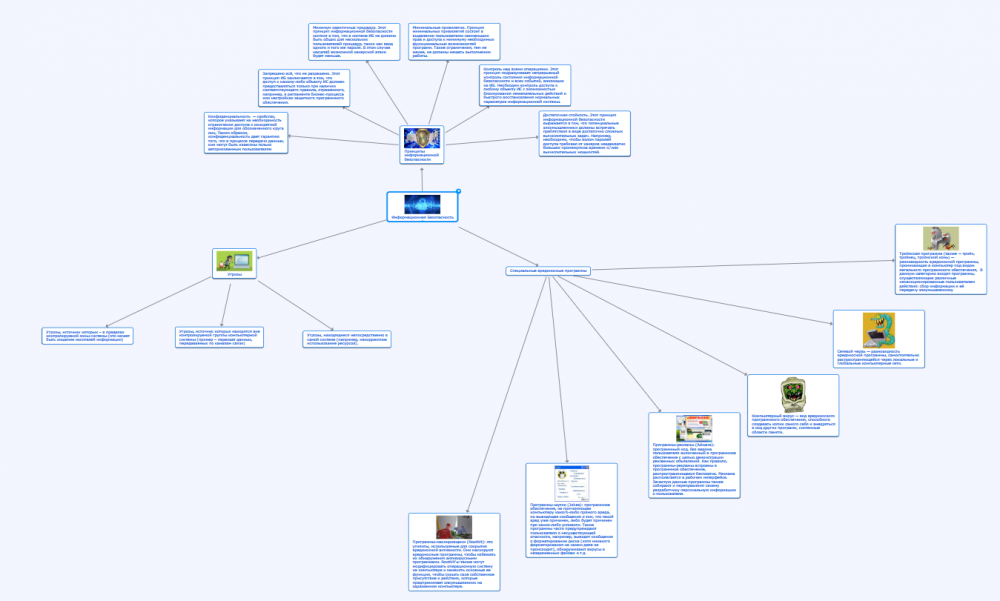

* Угрозы безопасности информационных и телекоммуникационных средств и систем. | * Угрозы безопасности информационных и телекоммуникационных средств и систем. | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

'''Деятельность государственных органов по обеспечению информационной безопасности основывается на следующих принципах:''' | '''Деятельность государственных органов по обеспечению информационной безопасности основывается на следующих принципах:''' | ||

| Строка 184: | Строка 167: | ||

=== Способы защиты информации=== | === Способы защиты информации=== | ||

| + | |||

| + | '''Методы обеспечения информационной безопасности РФ в доктрине''' | ||

| + | |||

| + | ''Правовые методы'' | ||

| + | * Разработка нормативных правовых актов, регламентирующих отношения в сфере ИТ | ||

| + | * разработка нормативных методических документов отвечающим по вопросам информационной безопасности РФ | ||

| + | |||

| + | ''Организационно-технические методы'' | ||

| + | * создание системы информационной безопасности РФ и её совершенствование | ||

| + | * привлечение лиц к ответственности, совершивших преступления в этой сфере | ||

| + | * создание систем и средств для предотвращения несанкционированного доступа к обрабатываемой информации | ||

| + | * выявление средств и устройств, представляющих опасность для нормального функционирования систем - предотвращение перехвата информации с применением средств криптографической защиты как при передаче информации, так и при её хранении | ||

| + | * контроль за выполнением требований по защите информации | ||

| + | * контроль за действиями персонала, имеющих доступ к информации, подготовка кадров в области обеспечения информационной безопасности РФ | ||

| + | * создание системы мониторинга информационной безопасности РФ | ||

| + | |||

| + | ''Экономические методы'' | ||

| + | * разработка программ обеспечения информационной безопасности и их финансирование | ||

| + | * финансирование работ, связанных с обеспечением информационной безопасности РФ | ||

| + | |||

| + | '''Правила безопасной деятельности в интернете''' | ||

1. Не переходите по спам-письмах | 1. Не переходите по спам-письмах | ||

Версия 16:22, 19 октября 2018

СодержаниеАвторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Результаты проведённого исследованияДоктрина информационной безопасности Российской Федерации

Угрозы и принципы информационной безопасностиСпособы защиты информацииМетоды обеспечения информационной безопасности РФ в доктрине Правовые методы

Организационно-технические методы

Экономические методы

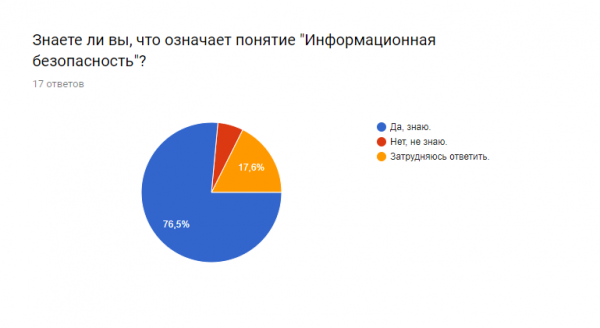

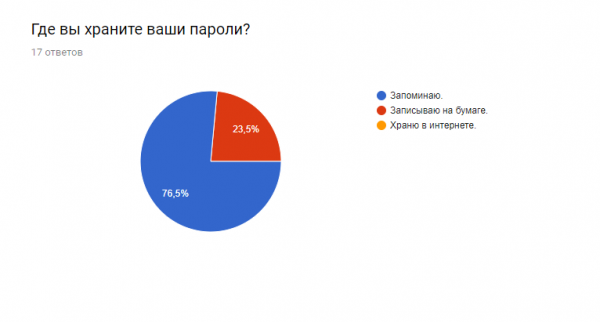

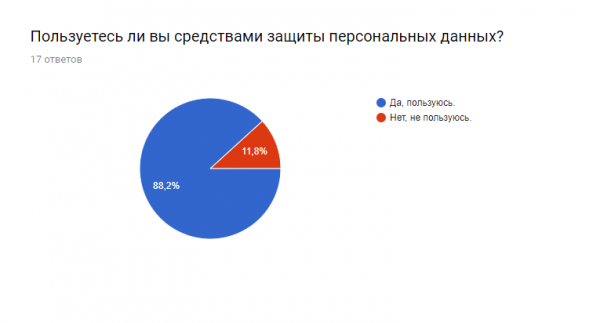

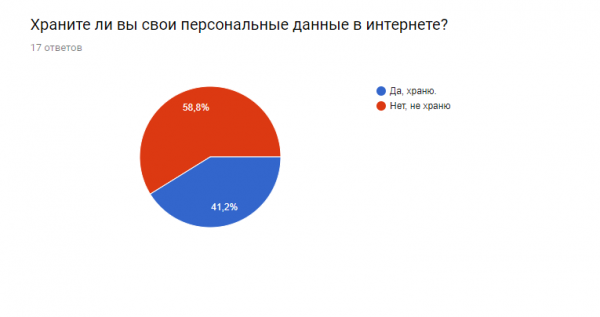

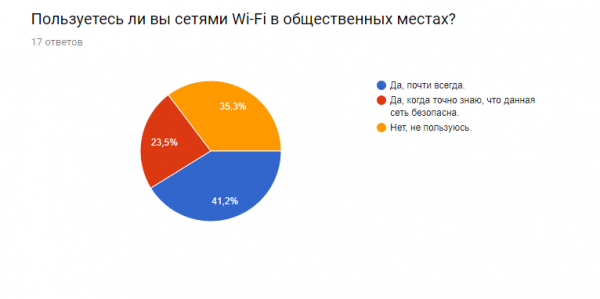

Правила безопасной деятельности в интернете 1. Не переходите по спам-письмах Под ссылками могут скрываться фишинговые страницы 2. Не вводите данные банковских карт и аккаунтов на подозрительных сайтах 3. На страницах в соц. сетях оставляйте только необходимый минимум персональных данные Особенно это касается адреса вашего проживания 4. Используйте антивирусы для защиты компьютера от вирусного ПО Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов 5. Пользуйтесь только проверенными источниками для скачивания ПО. Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт. Результаты опроса

ВыводПолезные ресурсыДругие документы

|