Результаты исследования группы Информационная безопасность общества и личности / ПИМ-19 — различия между версиями

(→Классификация информационных угроз) |

|||

| Строка 54: | Строка 54: | ||

VII этап - начиная с 1985 года - связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Можно предположить что очередной этап развития информационной безопасности, будет связан с широким использованием сверхмобильных коммуникационных устройств с широким спектром задач и глобальным охватом в пространстве и времени, обеспечиваемым космическими информационно-коммуникационными системами. Для решения задач информационной безопасности на этом этапе необходимо создание макро-системы информационной безопасности человечества под эгидой ведущих международных форумов. | VII этап - начиная с 1985 года - связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Можно предположить что очередной этап развития информационной безопасности, будет связан с широким использованием сверхмобильных коммуникационных устройств с широким спектром задач и глобальным охватом в пространстве и времени, обеспечиваемым космическими информационно-коммуникационными системами. Для решения задач информационной безопасности на этом этапе необходимо создание макро-системы информационной безопасности человечества под эгидой ведущих международных форумов. | ||

| + | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | ||

===Классификация информационных угроз=== | ===Классификация информационных угроз=== | ||

[[Изображение:Классификация_информационных_угроз._ПИМ-19-1.png|600px|thumb|left|[https://www.mindomo.com/mindmap/mind-map-e659fb86412a4c8695dd6b78261a9922 Классификация информационных угроз]]] | [[Изображение:Классификация_информационных_угроз._ПИМ-19-1.png|600px|thumb|left|[https://www.mindomo.com/mindmap/mind-map-e659fb86412a4c8695dd6b78261a9922 Классификация информационных угроз]]] | ||

| − | + | |} | |

{|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | ||

Версия 16:48, 8 декабря 2019

Содержание

- 1 Авторы и участники проекта

- 2 Тема исследования группы

- 3 Проблемный вопрос (вопрос для исследования)

- 4 Гипотеза исследования

- 5 Цели исследования

- 6 Результаты проведённого исследования

- 7 Законодательные:

- 7.1 Основные понятия Доктрины информационной безопасности Российской Федерации:

- 7.2 Угрозы информационной безопасности РФ в Доктрине:

- 7.3 Основные положения ФЗ о "Об информации, информационных технологиях и о защите информации"

- 7.4 Обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить:

- 7.5 Деятельность государственных органов по обеспечению информационной безопасности основывается на следующих принципах:

- 8 Государственные стандарты

- 9 Организационные:

- 9.1 Организационная защита информации включает в себя:

- 9.2 На основании Федерального закона №152: «Субъект персональных данных имеет право на получение информации, касающейся обработки его персональных данных, в том числе содержащей:

- 9.3 Право субъекта персональных данных на доступ к его персональным данным может быть ограничено в соответствии с федеральными законами, в том числе если:

- 10 Программные и аппаратные средства защиты информации:

- 11 Вывод

- 12 Полезные ресурсы

- 13 Другие документы

Авторы и участники проекта

Тема исследования группы

Информационная безопасность общества и личности

Проблемный вопрос (вопрос для исследования)

Как обеспечить свою информационную безопасность?

Гипотеза исследования

|

Тенденции развития информационного общества всё больше и больше предполагают использование различных средств обработки информации. С развитием технологий появляются уязвимости, приводящие к потере/краже/подмене информации. Наиболее вероятно, что в ближайшем будущем появится ещё большее количество угроз, поэтому необходимо проводить углублённые исследования для их устранения. |

Цели исследования

1.Установить этапы развития информационной безопасности;

2.Систематизировать классификацию угроз;

3.Изучить последствия угроз;

4.Сопоставить возможные методы и программы для защиты с угрозами;

5.Составить статистику нарушений информационной безопасности.

Результаты проведённого исследования

Этапы развития информационной безопасности

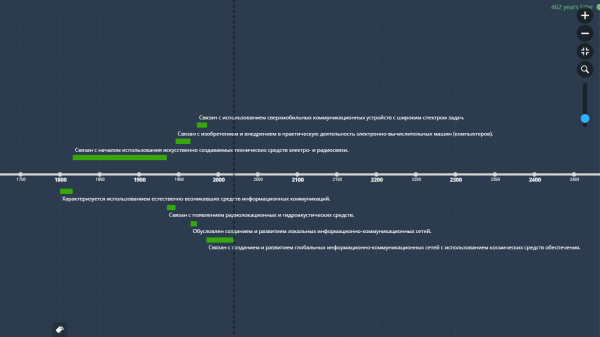

I этап - до 1816 года - характеризуется использованием естественно возникавших средств информационных коммуникаций. В этот период основная задача информационной безопасности заключалась в защите сведений о событиях, фактах, имуществе, местонахождении и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение.

II этап - начиная с 1816 года - связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи. Для обеспечения скрытности и помехозащищенности радиосвязи необходимо было использовать опыт первого периода информационной безопасности на более высоком технологическом уровне, а именно применение помехоустойчивого кодирования сообщения (сигнала) с последующим декодированием принятого сообщения (сигнала).

III этап - начиная с 1935 года - связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности в этот период было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства активными маскирующими и пассивными имитирующими радиоэлектронными помехами.

IV этап - начиная с 1946 года - связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались, в основном, методами и способами ограничения физического доступа к оборудованию средств добывания, переработки и передачи информации.

V этап - начиная с 1965 года - обусловлен созданием и развитием локальных информационно-коммуникационных сетей. Задачи информационной безопасности также решались, в основном, методами и способами физической защиты средств добывания, переработки и передачи информации, объединённых в локальную сеть путём администрирования и управления доступом к сетевым ресурсам.

VI этап - начиная с 1973 года - связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. Угрозы информационной безопасности стали гораздо серьёзнее. Образовались сообщества людей - хакеров, ставящих своей целью нанесение ущерба информационной безопасности отдельных пользователей, организаций и целых стран. Информационный ресурс стал важнейшим ресурсом государства, а обеспечение его безопасности - важнейшей и обязательной составляющей национальной безопасности. Формируется информационное право - новая отрасль международной правовой системы.

VII этап - начиная с 1985 года - связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Можно предположить что очередной этап развития информационной безопасности, будет связан с широким использованием сверхмобильных коммуникационных устройств с широким спектром задач и глобальным охватом в пространстве и времени, обеспечиваемым космическими информационно-коммуникационными системами. Для решения задач информационной безопасности на этом этапе необходимо создание макро-системы информационной безопасности человечества под эгидой ведущих международных форумов.

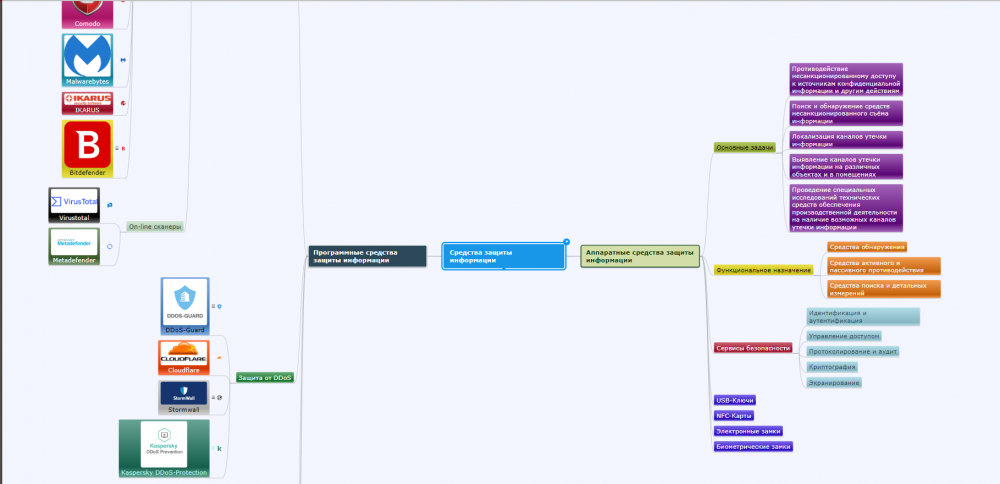

Классификация информационных угроз |

Методы и программы для защиты общества и личностиЗаконодательные:Одна из четырёх основных составляющих национальных интересов Российской Федерации в информационной сфере включает в себя соблюдение конституционных прав и свобод человека и гражданина в области получения информации и пользования ею, обеспечение духовного обновления России, сохранение и укрепление нравственных ценностей общества, традиций патриотизма и гумманизма, культурного и научного потенциала страны. Основными правовыми регуляторами являются "Доктрина информационной безопасности Российской Федерации" и закон "Об информации, информационных технологиях и о защите информации" Основные понятия Доктрины информационной безопасности Российской Федерации: Доктрина информационной безопасности РФ [2]

Угрозы информационной безопасности РФ в Доктрине:

Основные положения ФЗ о "Об информации, информационных технологиях и о защите информации"Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

Обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить:

Деятельность государственных органов по обеспечению информационной безопасности основывается на следующих принципах:

Государственные стандартыОрганизационные:Организационная защита информации - составная часть системы защиты информации, определяющая и вырабатывающая порядок и правила функционирования объектов защиты и деятельности должностных лиц в целях обеспечения защиты информации, регламентация производственной деятельности и взаимоотношений субъектов (сотрудников организации) на нормативно-правовой основе, исключающая или ослабляющая нанесение ущерба данному заведению. Организационная защита информации включает в себя:

На основании Федерального закона №152: «Субъект персональных данных имеет право на получение информации, касающейся обработки его персональных данных, в том числе содержащей:

Право субъекта персональных данных на доступ к его персональным данным может быть ограничено в соответствии с федеральными законами, в том числе если:

Согласно Федеральному закону №149 доступ к персональным данным: «1. Граждане (физические лица) и организации (юридические лица) (далее - организации) вправе осуществлять поиск и получение любой информации в любых формах и из любых источников при условии соблюдения требований, установленных настоящим Федеральным законом и другими федеральными законами. Программные и аппаратные средства защиты информации: Ссылка на карту в mindomo |