|

|

| Строка 20: |

Строка 20: |

| | | style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | | style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

| | | | |

| − | *[[Участник:Бобров Сергей|'''Бобров Сергей''']]; | + | *[[Участник:Бобров Сергей|'''Бобров Сергей''']] |

| | | | |

| − | *[[Участник:Александр Будилов|'''Будилов Александр''']]; | + | *[[Участник:Александр Будилов|'''Будилов Александр''']] |

| | | | |

| − | *[[Участник:Курганский Максим|'''Курганский Максим''']]; | + | *[[Участник:Курганский Максим|'''Курганский Максим''']] |

| | | | |

| − | *[[Участник: Полтавец Александр|'''Полтавец Александр''']]; | + | *[[Участник: Полтавец Александр|'''Полтавец Александр''']] |

| | | | |

| − | *[[Участник: Темнов Александр|'''Темнов Александр''']]; | + | *[[Участник: Темнов Александр|'''Темнов Александр''']] |

| | | | |

| − | *[[Участник:Даниил Якимшин|'''Якимшин Даниил''']]. | + | *[[Участник:Даниил Якимшин|'''Якимшин Даниил''']] |

| | |} | | |} |

| | | | |

| Строка 174: |

Строка 174: |

| | | | |

| | | | |

| − | '''Методы обеспечения информационной безопасности РФ в доктрине''' | + | '''Методы обеспечения информационной безопасности РФ в доктрине:''' |

| | | | |

| − | ''Правовые методы'' | + | ''Правовые методы:'' |

| | * Разработка нормативных правовых актов, регламентирующих отношения в сфере ИТ | | * Разработка нормативных правовых актов, регламентирующих отношения в сфере ИТ |

| | * разработка нормативных методических документов отвечающим по вопросам информационной безопасности РФ | | * разработка нормативных методических документов отвечающим по вопросам информационной безопасности РФ |

| | | | |

| − | ''Организационно-технические методы'' | + | ''Организационно-технические методы:'' |

| | * создание системы информационной безопасности РФ и её совершенствование | | * создание системы информационной безопасности РФ и её совершенствование |

| | * привлечение лиц к ответственности, совершивших преступления в этой сфере | | * привлечение лиц к ответственности, совершивших преступления в этой сфере |

| Строка 189: |

Строка 189: |

| | * создание системы мониторинга информационной безопасности РФ | | * создание системы мониторинга информационной безопасности РФ |

| | | | |

| − | ''Экономические методы'' | + | ''Экономические методы:'' |

| | * разработка программ обеспечения информационной безопасности и их финансирование | | * разработка программ обеспечения информационной безопасности и их финансирование |

| | * финансирование работ, связанных с обеспечением информационной безопасности РФ | | * финансирование работ, связанных с обеспечением информационной безопасности РФ |

| | | | |

| − | '''Правила безопасной деятельности в интернете''' | + | '''Правила безопасной деятельности в интернете:''' |

| | | | |

| − | 1. Не переходите по спам-письмах

| + | #Не переходите по спам-письмах. Под ссылками могут скрываться фишинговые страницы. |

| − | Под ссылками могут скрываться фишинговые страницы | + | #Не вводите данные банковских карт и аккаунтов на подозрительных сайтах. |

| | + | #На страницах в соц. сетях оставляйте только необходимый минимум персональных данные. Особенно это касается адреса вашего проживания. |

| | + | #Используйте антивирусы для защиты компьютера от вирусного ПО. Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов. |

| | + | #Пользуйтесь только проверенными источниками для скачивания ПО. Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт. |

| | | | |

| − | 2. Не вводите данные банковских карт и аккаунтов на подозрительных сайтах

| + | |} |

| − | | + | |

| − | 3. На страницах в соц. сетях оставляйте только необходимый минимум персональных данные

| + | |

| − | Особенно это касается адреса вашего проживания

| + | |

| − | | + | |

| − | 4. Используйте антивирусы для защиты компьютера от вирусного ПО

| + | |

| − | Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов

| + | |

| − | | + | |

| − | 5. Пользуйтесь только проверенными источниками для скачивания ПО.

| + | |

| − | Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт.

| + | |

| | | | |

| | ===Результаты опроса=== | | ===Результаты опроса=== |

| Строка 248: |

Строка 242: |

| | | | |

| | [https://www.mindomo.com Виртуальная ментальная карта] | | [https://www.mindomo.com Виртуальная ментальная карта] |

| | + | |

| | + | [https://ru.padlet.com Виртуальная Online-доска] |

| | | | |

| | [https://ru.wikibooks.org/wiki/Вики Вики-учебник] | | [https://ru.wikibooks.org/wiki/Вики Вики-учебник] |

«When there are no physical attacks, then physical protection is not needed, but informational security is always needed.»

Steve Jobs

|

|

Авторы и участники проекта

Тема исследования группы

|

Обеспечение информационной безопасности личности.

|

Проблемный вопрос (вопрос для исследования)

|

Как обеспечить информационную безопасность?

|

Гипотеза исследования

|

Мы считаем, что Обеспечение информационной безопасности личности зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же развивать законодательную базу с расчётом на будущее.

|

Цели исследования

- Ознакомиться с доктриной информационной безопасности Российской Федерации.

- Рассмотреть возможные угрозы для данных.Провести их классификацию;

- Провести анкетирование по поводу обеспечения безопасной работы в Интернете;

- Сформулировать принципы защиты информации.

|

Результаты проведённого исследования

Доктрина информационной безопасности Российской Федерации

|

Доктрина информационной безопасности Российской Федерации — это система официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере.

Утверждена Указом Президента Российской Федерации от 05.12.2016 г.

Основные понятия Доктрины информационной безопасности Российской Федерации

- национальные интересы Российской Федерации в информационной

сфере - объективно значимые потребности личности, общества и государства в

обеспечении их защищенности и устойчивого развития в части,

касающейся информационной сферы;

- угроза информационной безопасности Российской Федерации - совокупность действий и факторов,

создающих опасность нанесения ущерба национальным интересам в информационной сфере;

- информационная безопасность Российской Федерации - состояние защищенности личности,

общества и государства от внутренних и внешних информационных

угроз, при котором обеспечиваются реализация конституционных прав и

свобод человека и гражданина, достойные качество и уровень жизни

граждан, суверенитет, территориальная целостность и устойчивое

социально-экономическое развитие Российской Федерации, оборона и

безопасность государства;

- обеспечение информационной безопасности - осуществление

взаимоувязанных правовых, организационных, оперативно-розыскных,

разведывательных, контрразведывательных, научно-технических,

информационно-аналитических, кадровых, экономических и иных мер по

прогнозированию, обнаружению, сдерживанию, предотвращению,

отражению информационных угроз и ликвидации последствий их

проявления;

- силы обеспечения информационной безопасности -

государственные органы, а также подразделения и должностные лица

государственных органов, органов местного самоуправления и

организаций, уполномоченные на решение в соответствии с законодательством Российской Федерации задач по обеспечению

информационной безопасности;

- средства обеспечения информационной безопасности -

правовые, организационные, технические и другие средства,

используемые силами обеспечения информационной безопасности;

- система обеспечения информационной безопасности -

совокупность сил обеспечения информационной безопасности,

осуществляющих скоординированную и спланированную деятельность, и

используемых ими средств обеспечения информационной безопасности;

- информационная инфраструктура Российской Федерации - совокупность объектов

информатизации, информационных систем, сайтов в сети "Интернет" и

сетей связи, расположенных на территории Российской Федерации, а

также на территориях, находящихся под юрисдикцией Российской

Федерации или используемых на основании международных договоров

Российской Федерации.

Составляющие национальных интересов Российской Федерации в информационной сфере в доктрине

- Обязательное соблюдение конституционных прав и свобод человека в области получения информации и пользования ею.

- Информационное обеспечение государственной политики РФ(доведение до граждан РФ и международной общественности о государственной политике РФ, официальной позиции по значимым событиям в России и в мире) с доступом граждан к открытым государственным ресурсам.

- Развитие современных IT отечественной индустрии (средств информатизации, телекоммуникации и связи). Обеспечение IT внутреннего рынка России и выход на мировые рынки.

- Защита информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем.

Виды угроз информационной безопасности РФ в доктрине

- Угрозы, направленные на конституционные права и свободы человека в области информационной деятельности.

- Угрозы информационному обеспечению государственной политики РФ.

- Угроза развитию современных ИТ отечественной индустрии, а также выходу на внутренний и мировой рынок.

- Угрозы безопасности информационных и телекоммуникационных средств и систем.

Деятельность государственных органов по обеспечению информационной безопасности основывается на следующих принципах:

- законность общественных отношений в информационной сфере и правовое равенство всех участников таких отношений, основанные на конституционном праве граждан свободно искать, получать, передавать, производить и распространять информацию любым законным способом;

- конструктивное взаимодействие государственных органов, организаций и граждан при решении задач по обеспечению информационной безопасности;

- соблюдение баланса между потребностью граждан в свободном обмене информацией и ограничениями, связанными с необходимостью обеспечения национальной безопасности, в том числе в информационной сфере;

- достаточность сил и средств обеспечения информационной безопасности, определяемая в том числе посредством постоянного осуществления мониторинга информационных угроз;

- соблюдение общепризнанных принципов и норм международного права, международных договоров Российской Федерации,а также законодательства Российской Федерации.

Доктрина развивает Концепцию национальной безопасности Российской Федерации применительно к информационной сфере.

|

Угрозы и принципы информационной безопасности

Способы защиты информации

|

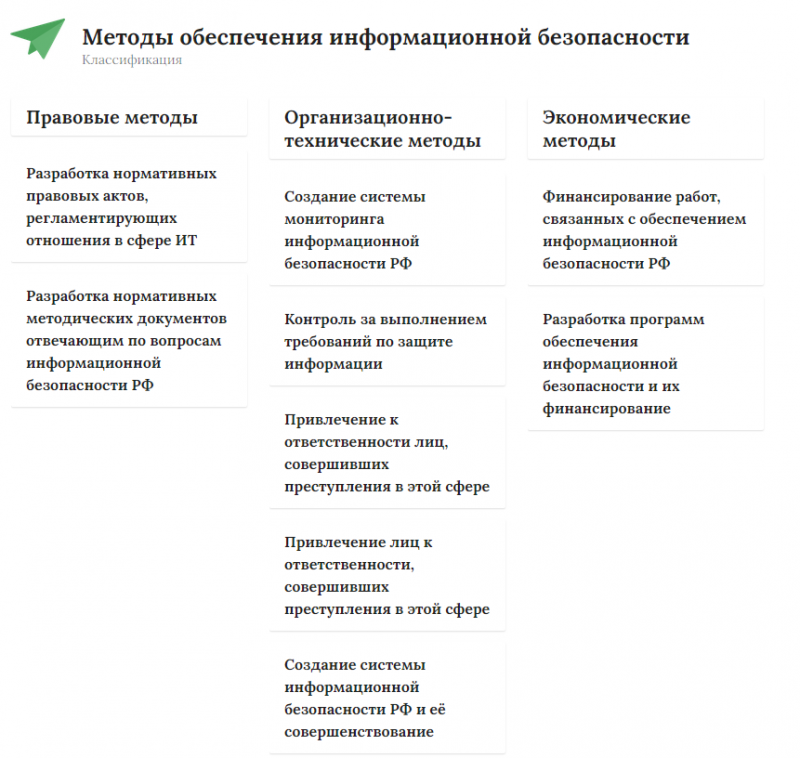

Методы обеспечения информационной безопасности РФ в доктрине:

Правовые методы:

- Разработка нормативных правовых актов, регламентирующих отношения в сфере ИТ

- разработка нормативных методических документов отвечающим по вопросам информационной безопасности РФ

Организационно-технические методы:

- создание системы информационной безопасности РФ и её совершенствование

- привлечение лиц к ответственности, совершивших преступления в этой сфере

- создание систем и средств для предотвращения несанкционированного доступа к обрабатываемой информации

- выявление средств и устройств, представляющих опасность для нормального функционирования систем - предотвращение перехвата информации с применением средств криптографической защиты как при передаче информации, так и при её хранении

- контроль за выполнением требований по защите информации

- контроль за действиями персонала, имеющих доступ к информации, подготовка кадров в области обеспечения информационной безопасности РФ

- создание системы мониторинга информационной безопасности РФ

Экономические методы:

- разработка программ обеспечения информационной безопасности и их финансирование

- финансирование работ, связанных с обеспечением информационной безопасности РФ

Правила безопасной деятельности в интернете:

- Не переходите по спам-письмах. Под ссылками могут скрываться фишинговые страницы.

- Не вводите данные банковских карт и аккаунтов на подозрительных сайтах.

- На страницах в соц. сетях оставляйте только необходимый минимум персональных данные. Особенно это касается адреса вашего проживания.

- Используйте антивирусы для защиты компьютера от вирусного ПО. Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов.

- Пользуйтесь только проверенными источниками для скачивания ПО. Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт.

|

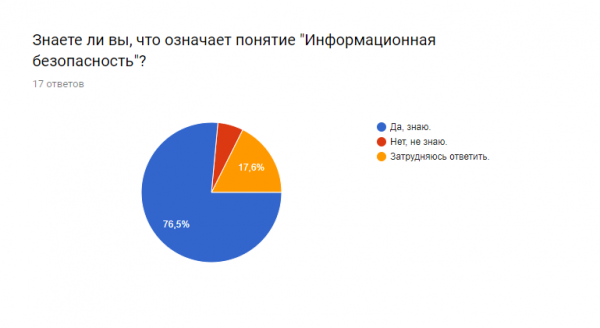

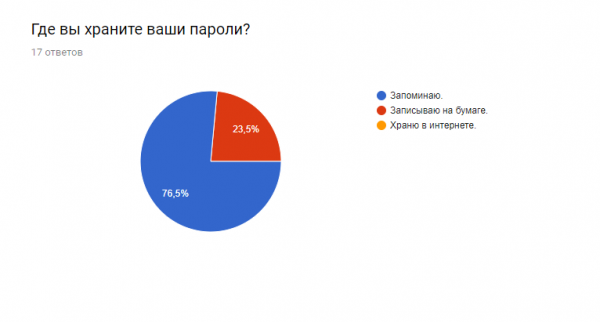

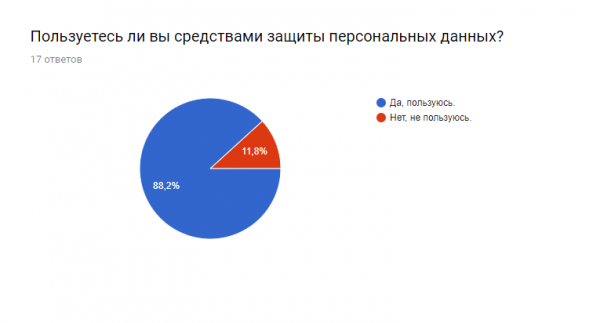

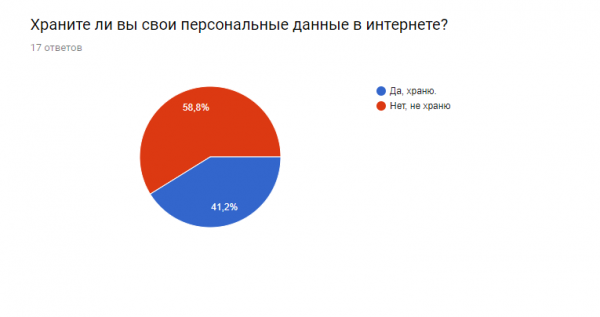

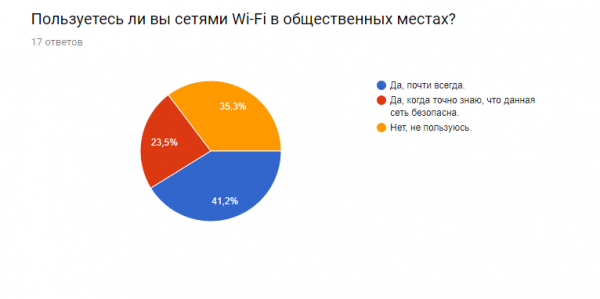

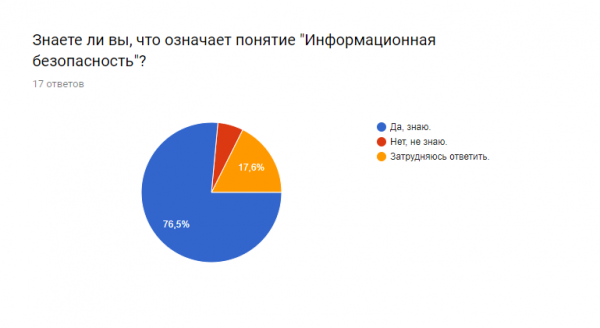

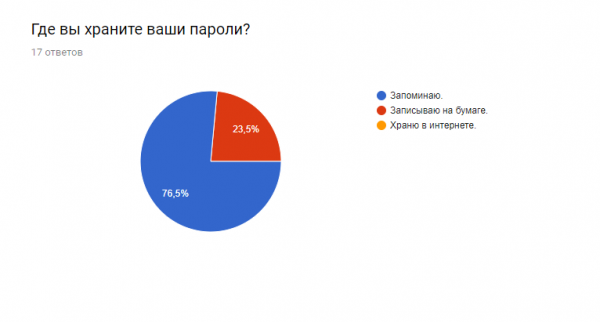

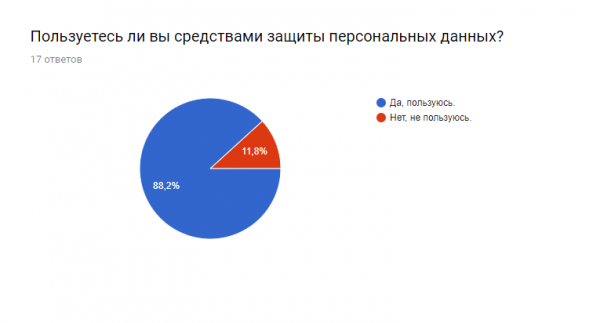

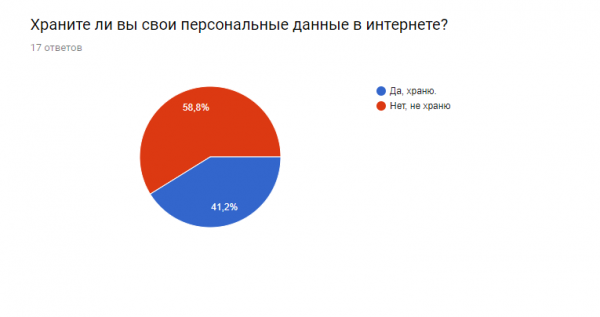

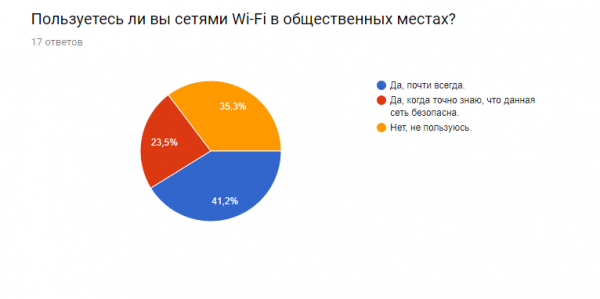

Результаты опроса

|

Был проведён опрос среди одногруппников, итог которого представлен ниже.

Более 75% опрошенных знаю значение понятия "Информационная безопасность".  Большинство опрошенных запоминают пароль и лишь малая часть его записывает, при этом никто не использует специальных ресурсов для хранения паролей в интернете.  Почти все опрошенные используют средства защиты персональных данных на своих устройствах.  Больше половины опрошенных не хранят своих персональных данных в интернете, что является хорошим показателем.  Только 35% опрошенных не пользуются сетями Wi-Fi в общественных местах, что противоречит результатам первого вопроса. Это говорит о том, что некоторые из опрошенных ошибались и на самом деле знакомы с понятием "Информационная безопасность" довольно плохо. |

Вывод

|

Подводя итог нашего исследования можно заключить, что обеспечение информационной безопасности зависит далеко не только от государства, но и от каждого отдельно взятого пользователя, его знаний о возможных угрозах и умения соблюдать ряд правил для безопасной работы в сети. Компьютерно-грамотный человек может максимально снизить риски, но всё же ни один рядовой пользователь не застрахован от опасностей в интернете на все 100%.

|

Полезные ресурсы

Другие документы

|