Результаты исследования группы Информационная безопасность общества и личности/ИСТ-18 — различия между версиями

(→Вывод) |

|||

| Строка 223: | Строка 223: | ||

|} | |} | ||

| + | |||

| + | |||

| + | ==Вывод== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| style="width: 50%; background-color: #FFE4E1; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFE4E1; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | |||

Подводя итог нашего исследования можно заключить, что обеспечение информационной безопасности зависит далеко не только от государства, но и от каждого отдельно взятого пользователя, его знаний о возможных угрозах и умения соблюдать ряд правил для безопасной работы в сети. Компьютерно-грамотный юзер может максимально снизить риски, но всё же ни один рядовой пользователь не застрахован в интернете на все 100%. | Подводя итог нашего исследования можно заключить, что обеспечение информационной безопасности зависит далеко не только от государства, но и от каждого отдельно взятого пользователя, его знаний о возможных угрозах и умения соблюдать ряд правил для безопасной работы в сети. Компьютерно-грамотный юзер может максимально снизить риски, но всё же ни один рядовой пользователь не застрахован в интернете на все 100%. | ||

Версия 16:55, 19 октября 2018

СодержаниеАвторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Результаты проведённого исследованияДоктрина информационной безопасности Российской Федерации

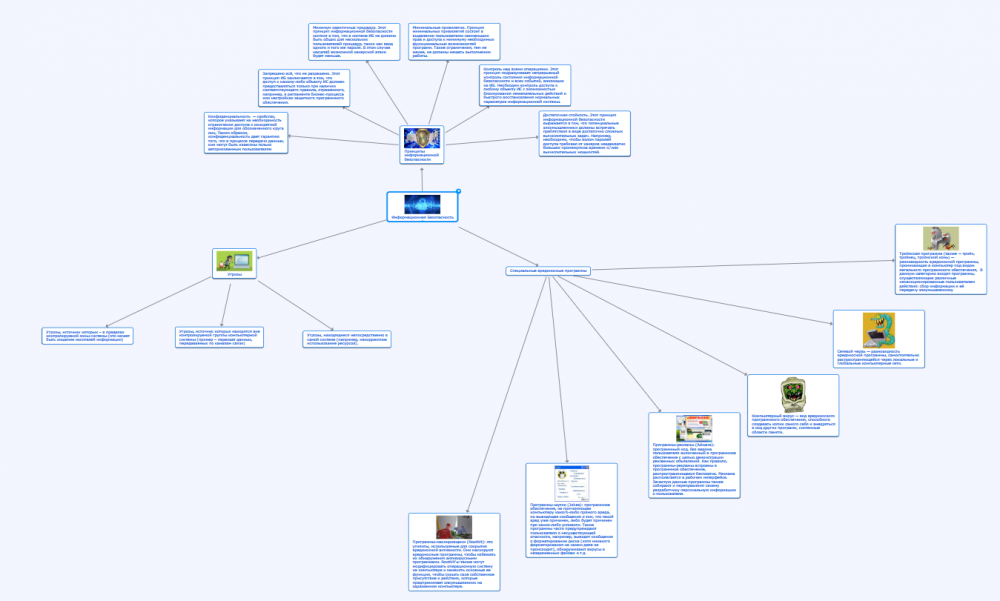

Угрозы и принципы информационной безопасностиСпособы защиты информацииМетоды обеспечения информационной безопасности РФ в доктрине Правовые методы

Организационно-технические методы

Экономические методы

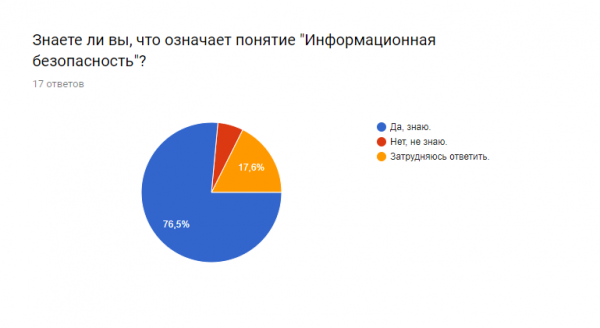

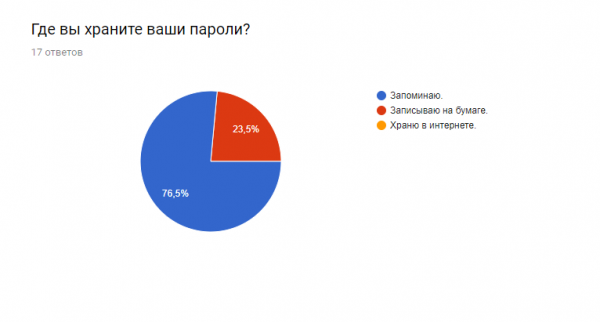

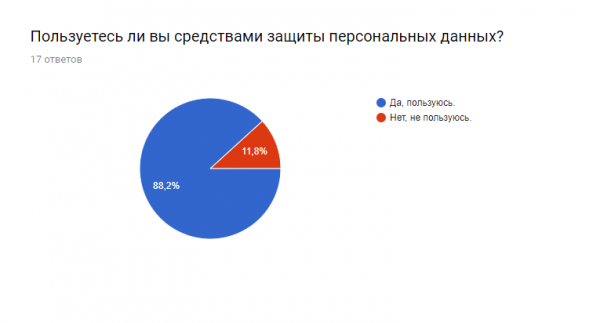

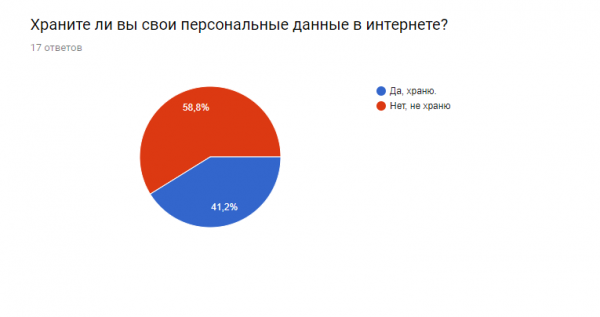

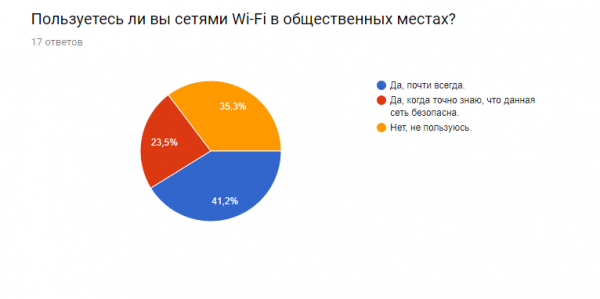

Правила безопасной деятельности в интернете 1. Не переходите по спам-письмах Под ссылками могут скрываться фишинговые страницы 2. Не вводите данные банковских карт и аккаунтов на подозрительных сайтах 3. На страницах в соц. сетях оставляйте только необходимый минимум персональных данные Особенно это касается адреса вашего проживания 4. Используйте антивирусы для защиты компьютера от вирусного ПО Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов 5. Пользуйтесь только проверенными источниками для скачивания ПО. Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт. Результаты опроса

Вывод

|