Результаты исследований группы Информационная безопасность / ИСТ-22-2 — различия между версиями

(→Цели исследования) |

(→Полезные ресурсы) |

||

| (не показано 19 промежуточных версий этого же участника) | |||

| Строка 12: | Строка 12: | ||

== Гипотеза исследования == | == Гипотеза исследования == | ||

| + | Мы предполагаем, что наличие знаний в области информационной безопасности может прекратить инциденты и ошибки, обеспечить эффективное применение мер по защите информации, предотвратить преступление. | ||

==Цели исследования== | ==Цели исследования== | ||

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет | Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет | ||

| + | |||

Как обеспечить информационную безопасность общества и личности | Как обеспечить информационную безопасность общества и личности | ||

| Строка 43: | Строка 45: | ||

з) '''информационная инфраструктура Российской Федерации''' (далее - информационная инфраструктура) - совокупность объектов информатизации, информационных систем, сайтов в сети «Интернет» и сетей связи, расположенных на территории Российской Федерации, а также на территориях, находящихся под юрисдикцией Российской Федерации или используемых на основании международных договоров Российской Федерации. | з) '''информационная инфраструктура Российской Федерации''' (далее - информационная инфраструктура) - совокупность объектов информатизации, информационных систем, сайтов в сети «Интернет» и сетей связи, расположенных на территории Российской Федерации, а также на территориях, находящихся под юрисдикцией Российской Федерации или используемых на основании международных договоров Российской Федерации. | ||

| + | |||

| + | ===Этапы развития информационной безопасности=== | ||

| + | |||

| + | Учитывая влияние на трансформацию идей информационной безопасности, в развитии средств информационных коммуникаций можно выделить несколько этапов: | ||

| + | |||

| + | ''I этап'' — до 1816 года — характеризуется использованием естественно возникавших средств информационных коммуникаций. В этот период основная задача информационной безопасности заключалась в защите сведений о событиях, фактах, имуществе, местонахождении и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение. | ||

| + | |||

| + | ''II этап'' — начиная с 1816 года — связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи. Для обеспечения скрытности и помехозащищенности радиосвязи необходимо было использовать опыт первого периода информационной безопасности на более высоком технологическом уровне, а именно применение помехоустойчивого кодирования сообщения (сигнала) с последующим декодированием принятого сообщения (сигнала). | ||

| + | |||

| + | ''III этап'' — начиная с 1935 года — связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности в этот период было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства активными маскирующими и пассивными имитирующими радиоэлектронными помехами. | ||

| + | |||

| + | ''IV этап'' — начиная с 1946 года — связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались, в основном, методами и способами ограничения физического доступа к оборудованию средств добывания, переработки и передачи информации. | ||

| + | |||

| + | ''V этап'' — начиная с 1965 года — обусловлен созданием и развитием локальных информационно-коммуникационных сетей. Задачи информационной безопасности также решались, в основном, методами и способами физической защиты средств добывания, переработки и передачи информации, объединённых в локальную сеть путём администрирования и управления доступом к сетевым ресурсам. | ||

| + | |||

| + | ''VI этап'' — начиная с 1973 года — связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. Угрозы информационной безопасности стали гораздо серьёзнее. Для обеспечения информационной безопасности в компьютерных системах с беспроводными сетями передачи данных потребовалась разработка новых критериев безопасности. Образовались сообщества людей — хакеров, ставящих своей целью нанесение ущерба информационной безопасности отдельных пользователей, организаций и целых стран. Информационный ресурс стал важнейшим ресурсом государства, а обеспечение его безопасности — важнейшей и обязательной составляющей национальной безопасности. Формируется информационное право — новая отрасль международной правовой системы. | ||

| + | |||

| + | ''VII этап'' — начиная с 1985 года — связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Можно предположить что очередной этап развития информационной безопасности, очевидно, будет связан с широким использованием сверхмобильных коммуникационных устройств с широким спектром задач и глобальным охватом в пространстве и времени, обеспечиваемым космическими информационно-коммуникационными системами. | ||

| + | |||

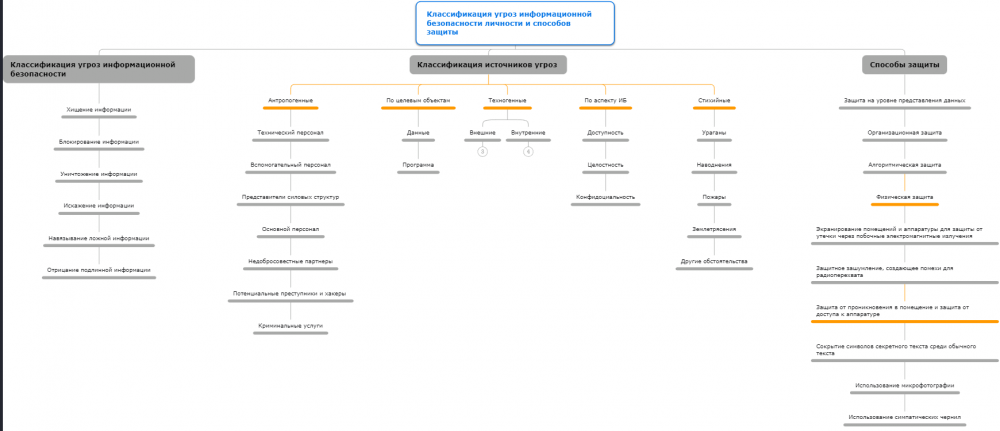

| + | ==='''Классификация угроз информационной безопасности и способов защиты'''=== | ||

| + | [[Файл:трофимовакарта2.png|1000px|thumb|center|Классификация угроз информационной безопасности и способов защиты [https://www.mindomo.com/ru/mindmap/mind-map-c5bb8c0d566943f68407ce36fba566a7]]] | ||

| + | |||

| + | По своей направленности угрозы информационной безопасности РФ подразделяются на следующие виды: | ||

| + | |||

| + | <span style="background-color:gold">'''1. Угрозы конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности:'''</span> | ||

| + | |||

| + | - создание монополий на формирование, получение и распространение информации; | ||

| + | |||

| + | - ограничение доступа к информации; | ||

| + | |||

| + | - разрушение системы накопления и сохранения культурных ценностей, включая архивы; | ||

| + | |||

| + | - вытеснение российских информационных агентств, средств массовой информации с внутреннего информационного рынка и усиление зависимости духовной, экономической и политической сфер общественной жизни России от зарубежных информационных структур; | ||

| + | |||

| + | - манипулирование информацией (дезинформация, сокрытие или искажение информации) и др. | ||

| + | |||

| + | <span style="background-color:gold">'''2. Угрозы информационному обеспечению государственной политики РФ: | ||

| + | '''</span> | ||

| + | |||

| + | - монополизация информационного рынка России; | ||

| + | |||

| + | - низкая эффективность информационного обеспечения государственной политики РФ вследствие дефицита квалифицированных кадров, отсутствия системы формирования и реализации государственной информационной политики; | ||

| + | |||

| + | - нарушение установленного регламента сбора, обработки и передачи информации, преднамеренные действия и ошибки персонала информационных и телекоммуникационных систем, отказ технических средств и сбои программного обеспечения в информационных и телекоммуникационных системах и др. | ||

| + | |||

| + | <span style="background-color:gold">'''3. Угрозы развитию отечественной индустрии информации: | ||

| + | '''</span> | ||

| + | |||

| + | - противодействие доступу РФ к новейшим информационным технологиям; | ||

| + | |||

| + | - закупка органами государственной власти импортных средств информатизации, телекоммуникации и связи при наличии отечественных аналогов, не уступающих по своим характеристикам зарубежным образцам; | ||

| + | |||

| + | - увеличение оттока за рубеж специалистов и правообладателей интеллектуальной собственности и др. | ||

| + | |||

| + | <span style="background-color:gold">'''4. Угрозы безопасности информационных и телекоммуникационных средств и систем: | ||

| + | '''</span> | ||

| + | |||

| + | - противоправные сбор и использование информации; | ||

| + | |||

| + | - нарушения технологии обработки информации; | ||

| + | |||

| + | - воздействие на парольно-ключевые системы защиты систем; | ||

| + | |||

| + | - утечка и перехват информации по техническим каналам; | ||

| + | |||

| + | - несанкционированный доступ к информации, находящейся в банках и базах данных; | ||

| + | |||

| + | - привлечение к работам по созданию, развитию и защите информационных и телекоммуникационных систем организаций и фирм, не имеющих государственных лицензий на осуществление этих видов деятельности. | ||

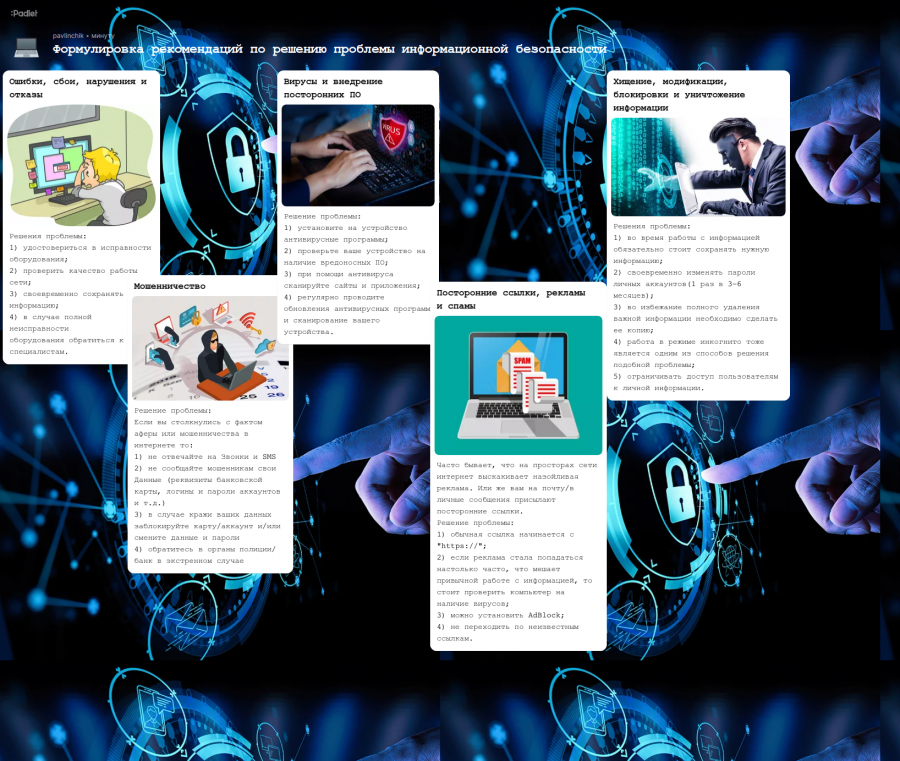

==='''Рекомендации по решению проблем информационной безопасности'''=== | ==='''Рекомендации по решению проблем информационной безопасности'''=== | ||

[[Файл:Трофимовападлет.png|900px|thumb|center|Рекомендации по решению данных проблем представлены в виде [https://padlet.com/trofimovaps/gzxwts8k4x2u5tr5 виртуальной доски Padlet]]] | [[Файл:Трофимовападлет.png|900px|thumb|center|Рекомендации по решению данных проблем представлены в виде [https://padlet.com/trofimovaps/gzxwts8k4x2u5tr5 виртуальной доски Padlet]]] | ||

| − | |||

==Вывод== | ==Вывод== | ||

| + | Обеспечение информационной безопасности зависит далеко не только от государства, но и от каждого отдельно взятого пользователя, его знаний о возможных угрозах и умения соблюдать ряд правил для безопасной работы в сети. Информация - это ресурс. Потеря конфиденциальной информации приносит моральный или материальный ущерб. Условия, способствующие неправомерному овладению конфиденциальной информацией, сводятся к ее разглашению, утечке и несанкционированному доступу к ее источникам.Система защиты информации должна опираться на систему видов собственного обеспечения, способного реализовать ее функционирование не только в повседневных условиях, но и критических ситуациях. | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| + | [https://biblioclub.ru/index.php?page=book_red&id=493175 Ковалев Д. В. "Информационная безопасность: учебное пособие.Ковалев Д. В. , Богданова Е. А.,2016"] | ||

| − | + | [https://urait.ru/viewer/informacionnaya-bezopasnost-cheloveka-476294#page/43 "Информационная безопасность человека:учебное пособие для вузов / Е.В.Чернова. Издательство Юрайт,2021" ] | |

| + | [https://urait.ru/viewer/zaschita-informacii-osnovy-teorii-490019#page/1 Щеглов, А. Ю. Защита информации: основы теории : учебник для вузов / А. Ю. Щеглов, К. А. Щеглов. — Москва : Издательство Юрайт, 2022. — 309 с.] | ||

| + | |||

| + | [https://www.mindmeister.com/ru/ Сайт для создания ментальных карт] | ||

| + | |||

| + | [https://ru.padlet.com/ Сайт для создания виртуальных on-line досок] | ||

| + | |||

| + | == Другие документы == | ||

| + | [https://wiki.mininuniver.ru/index.php/Учебный_проект_На_пути_к_информационному_обществу/ИСТ-22-2#.D0.9F.D1.80.D0.BE.D0.B4.D1.83.D0.BA.D1.82.D1.8B_.D0.BF.D1.80.D0.BE.D0.B5.D0.BA.D1.82.D0.BD.D0.BE.D0.B9_.D0.B4.D0.B5.D1.8F.D1.82.D0.B5.D0.BB.D1.8C.D0.BD.D0.BE.D1.81.D1.82.D0.B8_.D1.81.D1.82.D1.83.D0.B4.D0.B5.D0.BD.D1.82.D0.BE.D0.B2 Учебный проект На пути к информационному обществу] | ||

[[Категория:Проекты]] | [[Категория:Проекты]] | ||

Текущая версия на 22:18, 22 декабря 2022

Содержание

Авторы и участники проекта

Тема исследования группы

Информационная безопасность общества и личности

Проблемный вопрос (вопрос для исследования)

Как обеспечить свою информационную безопасность?

Гипотеза исследования

Мы предполагаем, что наличие знаний в области информационной безопасности может прекратить инциденты и ошибки, обеспечить эффективное применение мер по защите информации, предотвратить преступление.

Цели исследования

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет

Как обеспечить информационную безопасность общества и личности

Результаты проведённого исследования

Понятие "Информационная безопасность"

Информационная безопасность - состояние защищенности личности, общества и государства от внутренних и внешних информационных угроз, при котором обеспечиваются реализация конституционных прав и свобод человека и гражданина, достойные качество и уровень жизни граждан, суверенитет, территориальная целостность и устойчивое социально-экономическое развитие Российской Федерации, оборона и безопасность государства.

Доктрина информационной безопасности Российской Федерации

В настоящей Доктрине под информационной сферой понимается совокупность информации, объектов информатизации, информационных систем, сайтов в информационно-телекоммуникационной сети «Интернет» (далее - сеть «Интернет»), сетей связи, информационных технологий, субъектов, деятельность которых связана с формированием и обработкой информации, развитием и использованием названных технологий, обеспечением информационной безопасности, а также совокупность механизмов регулирования соответствующих общественных отношений.

В настоящей Доктрине используются следующие основные понятия:

а) национальные интересы Российской Федерации в информационной сфере (далее - национальные интересы в информационной сфере) - объективно значимые потребности личности, общества и государства в обеспечении их защищенности и устойчивого развития в части, касающейся информационной сферы;

б) угроза информационной безопасности Российской Федерации (далее - информационная угроза) - совокупность действий и факторов, создающих опасность нанесения ущерба национальным интересам в информационной сфере;

в) информационная безопасность Российской Федерации (далее - информационная безопасность) - состояние защищенности личности, общества и государства от внутренних и внешних информационных угроз, при котором обеспечиваются реализация конституционных прав и свобод человека и гражданина, достойные качество и уровень жизни граждан, суверенитет, территориальная целостность и устойчивое социально-экономическое развитие Российской Федерации, оборона и безопасность государства;

г) обеспечение информационной безопасности - осуществление взаимоувязанных правовых, организационных, оперативно-розыскных, разведывательных, контрразведывательных, научно-технических, информационно-аналитических, кадровых, экономических и иных мер по прогнозированию, обнаружению, сдерживанию, предотвращению, отражению информационных угроз и ликвидации последствий их проявления;

д) силы обеспечения информационной безопасности - государственные органы, а также подразделения и должностные лица государственных органов, органов местного самоуправления и организаций, уполномоченные на решение в соответствии с законодательством Российской Федерации задач по обеспечению информационной безопасности;

е) средства обеспечения информационной безопасности - правовые, организационные, технические и другие средства, используемые силами обеспечения информационной безопасности;

ж) система обеспечения информационной безопасности - совокупность сил обеспечения информационной безопасности, осуществляющих скоординированную и спланированную деятельность, и используемых ими средств обеспечения информационной безопасности;

з) информационная инфраструктура Российской Федерации (далее - информационная инфраструктура) - совокупность объектов информатизации, информационных систем, сайтов в сети «Интернет» и сетей связи, расположенных на территории Российской Федерации, а также на территориях, находящихся под юрисдикцией Российской Федерации или используемых на основании международных договоров Российской Федерации.

Этапы развития информационной безопасности

Учитывая влияние на трансформацию идей информационной безопасности, в развитии средств информационных коммуникаций можно выделить несколько этапов:

I этап — до 1816 года — характеризуется использованием естественно возникавших средств информационных коммуникаций. В этот период основная задача информационной безопасности заключалась в защите сведений о событиях, фактах, имуществе, местонахождении и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение.

II этап — начиная с 1816 года — связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи. Для обеспечения скрытности и помехозащищенности радиосвязи необходимо было использовать опыт первого периода информационной безопасности на более высоком технологическом уровне, а именно применение помехоустойчивого кодирования сообщения (сигнала) с последующим декодированием принятого сообщения (сигнала).

III этап — начиная с 1935 года — связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности в этот период было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства активными маскирующими и пассивными имитирующими радиоэлектронными помехами.

IV этап — начиная с 1946 года — связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались, в основном, методами и способами ограничения физического доступа к оборудованию средств добывания, переработки и передачи информации.

V этап — начиная с 1965 года — обусловлен созданием и развитием локальных информационно-коммуникационных сетей. Задачи информационной безопасности также решались, в основном, методами и способами физической защиты средств добывания, переработки и передачи информации, объединённых в локальную сеть путём администрирования и управления доступом к сетевым ресурсам.

VI этап — начиная с 1973 года — связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. Угрозы информационной безопасности стали гораздо серьёзнее. Для обеспечения информационной безопасности в компьютерных системах с беспроводными сетями передачи данных потребовалась разработка новых критериев безопасности. Образовались сообщества людей — хакеров, ставящих своей целью нанесение ущерба информационной безопасности отдельных пользователей, организаций и целых стран. Информационный ресурс стал важнейшим ресурсом государства, а обеспечение его безопасности — важнейшей и обязательной составляющей национальной безопасности. Формируется информационное право — новая отрасль международной правовой системы.

VII этап — начиная с 1985 года — связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Можно предположить что очередной этап развития информационной безопасности, очевидно, будет связан с широким использованием сверхмобильных коммуникационных устройств с широким спектром задач и глобальным охватом в пространстве и времени, обеспечиваемым космическими информационно-коммуникационными системами.

Классификация угроз информационной безопасности и способов защиты

По своей направленности угрозы информационной безопасности РФ подразделяются на следующие виды:

1. Угрозы конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности:

- создание монополий на формирование, получение и распространение информации;

- ограничение доступа к информации;

- разрушение системы накопления и сохранения культурных ценностей, включая архивы;

- вытеснение российских информационных агентств, средств массовой информации с внутреннего информационного рынка и усиление зависимости духовной, экономической и политической сфер общественной жизни России от зарубежных информационных структур;

- манипулирование информацией (дезинформация, сокрытие или искажение информации) и др.

2. Угрозы информационному обеспечению государственной политики РФ:

- монополизация информационного рынка России;

- низкая эффективность информационного обеспечения государственной политики РФ вследствие дефицита квалифицированных кадров, отсутствия системы формирования и реализации государственной информационной политики;

- нарушение установленного регламента сбора, обработки и передачи информации, преднамеренные действия и ошибки персонала информационных и телекоммуникационных систем, отказ технических средств и сбои программного обеспечения в информационных и телекоммуникационных системах и др.

3. Угрозы развитию отечественной индустрии информации:

- противодействие доступу РФ к новейшим информационным технологиям;

- закупка органами государственной власти импортных средств информатизации, телекоммуникации и связи при наличии отечественных аналогов, не уступающих по своим характеристикам зарубежным образцам;

- увеличение оттока за рубеж специалистов и правообладателей интеллектуальной собственности и др.

4. Угрозы безопасности информационных и телекоммуникационных средств и систем:

- противоправные сбор и использование информации;

- нарушения технологии обработки информации;

- воздействие на парольно-ключевые системы защиты систем;

- утечка и перехват информации по техническим каналам;

- несанкционированный доступ к информации, находящейся в банках и базах данных;

- привлечение к работам по созданию, развитию и защите информационных и телекоммуникационных систем организаций и фирм, не имеющих государственных лицензий на осуществление этих видов деятельности.

Рекомендации по решению проблем информационной безопасности

Вывод

Обеспечение информационной безопасности зависит далеко не только от государства, но и от каждого отдельно взятого пользователя, его знаний о возможных угрозах и умения соблюдать ряд правил для безопасной работы в сети. Информация - это ресурс. Потеря конфиденциальной информации приносит моральный или материальный ущерб. Условия, способствующие неправомерному овладению конфиденциальной информацией, сводятся к ее разглашению, утечке и несанкционированному доступу к ее источникам.Система защиты информации должна опираться на систему видов собственного обеспечения, способного реализовать ее функционирование не только в повседневных условиях, но и критических ситуациях.

Полезные ресурсы

Ковалев Д. В. "Информационная безопасность: учебное пособие.Ковалев Д. В. , Богданова Е. А.,2016"

Сайт для создания ментальных карт

Сайт для создания виртуальных on-line досок