Результаты исследования группы Опасности информационного общества в проекте На пути к информационному обществу / ПИМ-21: различия между версиями

(→Потенциальные угрозы в информационном обществе) |

(→Найти источники возникновения этих угроз) |

||

| (не показано 9 промежуточных версий 2 участников) | |||

| Строка 45: | Строка 45: | ||

===Потенциальные угрозы в информационном обществе=== | ===Потенциальные угрозы в информационном обществе=== | ||

Для того чтобы лучше разобраться в этой теме разберемся с определениями таких понятий как “информационное общество” и “угроза”. | Для того чтобы лучше разобраться в этой теме разберемся с определениями таких понятий как “информационное общество” и “угроза”. | ||

| − | |||

| − | |||

Информационное общество - концепция постиндустриального общества; новая историческая фаза развития цивилизации, в которой главными продуктами производства являются информация и знания. Отличительными чертами информационного общества являются: | Информационное общество - концепция постиндустриального общества; новая историческая фаза развития цивилизации, в которой главными продуктами производства являются информация и знания. Отличительными чертами информационного общества являются: | ||

| Строка 59: | Строка 57: | ||

Таким образом вступая в постиндустриальную эпоху, общество начинает подвергаться новым видам опасностей и угроз - информационным. | Таким образом вступая в постиндустриальную эпоху, общество начинает подвергаться новым видам опасностей и угроз - информационным. | ||

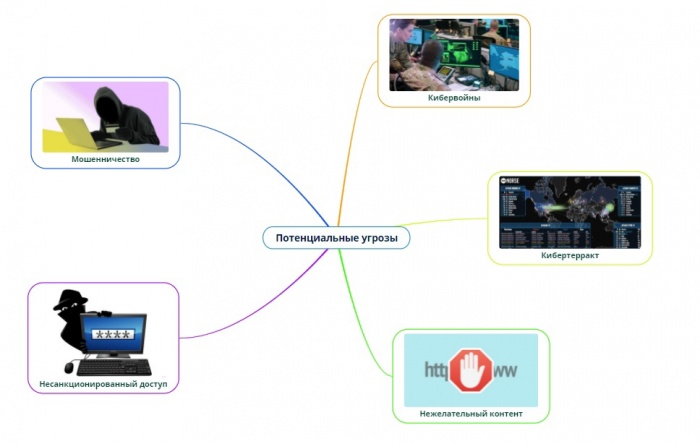

| − | - | + | Угроза информационной безопасности — совокупность условий и факторов, создающих опасность нарушения информационной безопасности. Под угрозой понимается потенциально возможное событие, действие, процесс или явление, которые могут привести к нанесению ущерба чьим-либо интересам. |

| − | + | [[file:45454545ПИМ-21.jpg|700px|centre]] | |

| − | |||

В зависимости от различных способов классификации все возможные угрозы информационной безопасности можно разделить на следующие основные подгруппы. | В зависимости от различных способов классификации все возможные угрозы информационной безопасности можно разделить на следующие основные подгруппы. | ||

| Строка 70: | Строка 67: | ||

Несанкционированный доступ- доступ к информации, хранящейся на различных типах носителей (бумажных, магнитных, оптических и т. д.) в компьютерных базах данных, файловых хранилищах, архивах, секретных частях и т. д. различных организаций путём изменения (повышения, фальсификации) своих прав доступа. | Несанкционированный доступ- доступ к информации, хранящейся на различных типах носителей (бумажных, магнитных, оптических и т. д.) в компьютерных базах данных, файловых хранилищах, архивах, секретных частях и т. д. различных организаций путём изменения (повышения, фальсификации) своих прав доступа. | ||

| − | Мошенничество - в уголовном праве РФ одно из преступлений против собственности, ненасильственная форма хищения. Представляет собой завладение чужим имуществом или приобретение права на имущество путем обмана либо злоупотребления доверием (ст. 159 УК РФ) | + | Мошенничество - в уголовном праве РФ одно из преступлений против собственности, ненасильственная форма хищения. Представляет собой завладение чужим имуществом или приобретение права на имущество путем обмана либо злоупотребления доверием (ст. 159 УК РФ). |

Кибервойны — это военные действия, осуществляемые не физически, а электронно, когда в качестве оружия выступает информация, а инструментами являются компьютеры и интернет. Кибервойна, таким образом, является одним из видов информационной войны, задача которой — достичь определенных целей в экономической, политической, военной и других областях посредством воздействия на общество и власть тщательно подготовленной информацией. | Кибервойны — это военные действия, осуществляемые не физически, а электронно, когда в качестве оружия выступает информация, а инструментами являются компьютеры и интернет. Кибервойна, таким образом, является одним из видов информационной войны, задача которой — достичь определенных целей в экономической, политической, военной и других областях посредством воздействия на общество и власть тщательно подготовленной информацией. | ||

| Строка 88: | Строка 85: | ||

*Уничтожение и активное подавление линий связи, неправильная адресация, искусственная перегрузка узлов коммуникации, воздействие на операторов, разработчиков информационных и телекоммуникационных систем с целью совершения ими вышеперечисленных дел | *Уничтожение и активное подавление линий связи, неправильная адресация, искусственная перегрузка узлов коммуникации, воздействие на операторов, разработчиков информационных и телекоммуникационных систем с целью совершения ими вышеперечисленных дел | ||

| − | === | + | ===Найти источники возникновения этих угроз=== |

| + | Все источники угроз информационной безопасности можно разделить на две основные группы. | ||

| + | |||

| + | Обусловленные действиями субъекта ('''антропогенные источники''') - субъекты, действия которых могут привести к нарушению безопасности информации, данные действия могут быть квалифицированы как умышленные или случайные преступления. Источники, действия которых могут привести к нарушению безопасности информации могут быть как внешними, так и внутренними. Данные источники можно спрогнозировать, и принять адекватные меры. | ||

| + | |||

| + | Источниками внутренних угроз являются: | ||

| + | |||

| + | *Сотрудники организации | ||

| + | К внешним источникам угроз относятся: | ||

| + | |||

| + | *Организации и отдельные лица | ||

| + | Обусловленные техническими средствами ('''техногенные источники''') - эти источники угроз менее прогнозируемы и напрямую зависят от свойств техники и поэтому требуют особого внимания. Данные источники угроз информационной безопасности, также могут быть как внутренними, так и внешними. | ||

| + | |||

| + | Источниками внутренних угроз являются: | ||

| + | |||

| + | *Программное обеспечение | ||

| + | *Аппаратные средства | ||

| + | К внешним источникам угроз относятся: | ||

| + | |||

| + | *Компьютерные вирусы и вредоносные программы | ||

| + | *Стихийные бедствия | ||

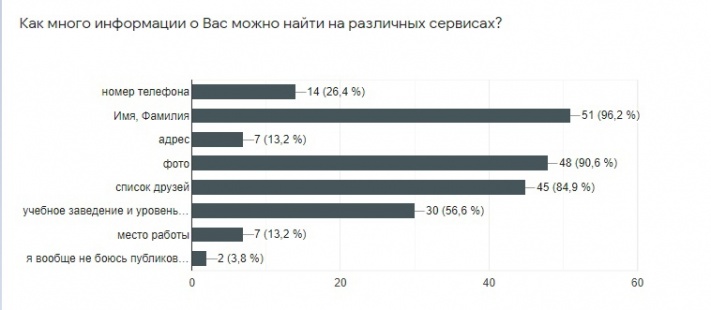

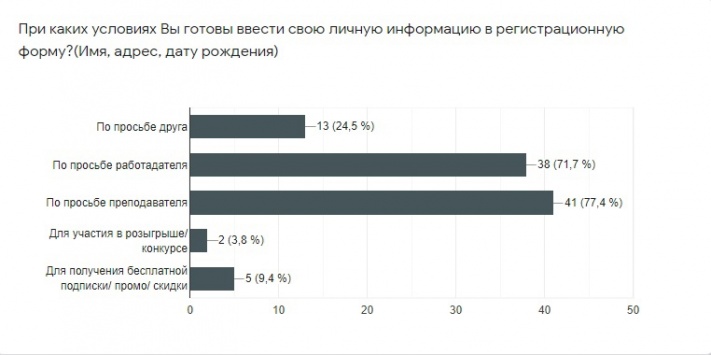

===Уровень уязвимости пользователей перед различными интернет-угрозами=== | ===Уровень уязвимости пользователей перед различными интернет-угрозами=== | ||

| Строка 160: | Строка 177: | ||

{| style="width: 100%; background-color: #CECECE;" | {| style="width: 100%; background-color: #CECECE;" | ||

| | | | ||

| − | [ | + | [https://cyberleninka.ru/article/n/kiberterrorizm-ponyatie-problemy-protivodeystviya/viewer Мазуров В. А. Кибертерроризм: понятие, проблемы противодействия / В. А. Мазуров] |

| + | |||

| + | [https://biblioclub.ru/index.php?page=book_view_red&book_id=438581 Информационное общество: учебное пособие: О. В. Ахрамеева, И. Ф. Дедюхина, О. В. Жданова] | ||

| + | |||

| + | [https://www.mindomo.com/ru/ Mindomo-сервис для создания ментальных карт] | ||

| + | |||

| + | [https://www.finam.ru/dictionary Финансовый словарь] | ||

|} | |} | ||

Текущая версия на 22:41, 16 декабря 2021

Содержание

Авторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Результаты проведённого исследования

Вывод

Полезные ресурсы

Другие документы |