Результаты исследований группы Информационная безопасность общества и личности/ИСТ-21-1 — различия между версиями

(→Полезные ресурсы) |

(→Полезные ресурсы) |

||

| (не показано 49 промежуточных версий 2 участников) | |||

| Строка 36: | Строка 36: | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

|} | |} | ||

| Строка 104: | Строка 99: | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

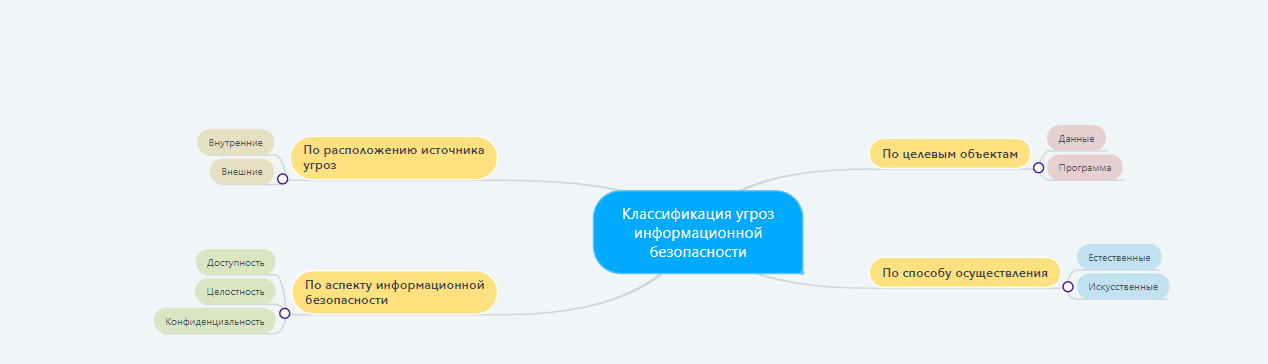

[[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | [[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | ||

| + | [https://vk.com/away.php?utf=1&to=https%3A%2F%2Fmm.tt%2F2117528620%3Ft%3DXwwSH6gvUt Ментальная карта-классификация угроз ] | ||

|} | |} | ||

| Строка 114: | Строка 110: | ||

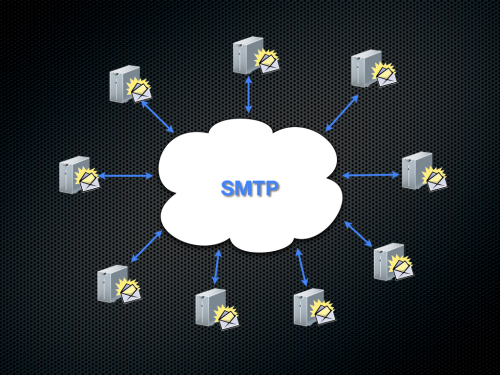

Считается самым старым методом атак, хотя суть его проста и примитивна: большое количество почтовых сообщений делают невозможными работу с почтовыми ящиками, а иногда и с целыми почтовыми серверами. Для этой цели было разработано множество программ, и даже неопытный пользователь мог совершить атаку, указав всего лишь e-mail жертвы, текст сообщения, и количество необходимых сообщений. Многие такие программы позволяли прятать реальный IP-адрес отправителя, используя для рассылки анонимный почтовый сервер. Эту атаку сложно предотвратить, так как даже почтовые фильтры провайдеров не могут определить реального отправителя спама. Провайдер может ограничить количество писем от одного отправителя, но адрес отправителя и тема зачастую генерируются случайным образом. | Считается самым старым методом атак, хотя суть его проста и примитивна: большое количество почтовых сообщений делают невозможными работу с почтовыми ящиками, а иногда и с целыми почтовыми серверами. Для этой цели было разработано множество программ, и даже неопытный пользователь мог совершить атаку, указав всего лишь e-mail жертвы, текст сообщения, и количество необходимых сообщений. Многие такие программы позволяли прятать реальный IP-адрес отправителя, используя для рассылки анонимный почтовый сервер. Эту атаку сложно предотвратить, так как даже почтовые фильтры провайдеров не могут определить реального отправителя спама. Провайдер может ограничить количество писем от одного отправителя, но адрес отправителя и тема зачастую генерируются случайным образом. | ||

| + | |||

| + | [[Файл:6988278661.png|500px|thumb|center|]] | ||

=== Переполнение буфера === | === Переполнение буфера === | ||

| Строка 122: | Строка 120: | ||

Следующий вид атаки представляет собой более изощрённый метод получения доступа к закрытой информации — использование специальных программ для ведения работы на компьютере жертвы, а также дальнейшего распространения (это вирусы и черви). Такие программы предназначены для поиска и передачи своему владельцу секретной информации, либо просто для нанесения вреда системе безопасности и работоспособности компьютера жертвы. Принципы действия этих программ различны. | Следующий вид атаки представляет собой более изощрённый метод получения доступа к закрытой информации — использование специальных программ для ведения работы на компьютере жертвы, а также дальнейшего распространения (это вирусы и черви). Такие программы предназначены для поиска и передачи своему владельцу секретной информации, либо просто для нанесения вреда системе безопасности и работоспособности компьютера жертвы. Принципы действия этих программ различны. | ||

| + | |||

| + | [[Файл:novyj-virus.jpeg|500px|thumb|center|]] | ||

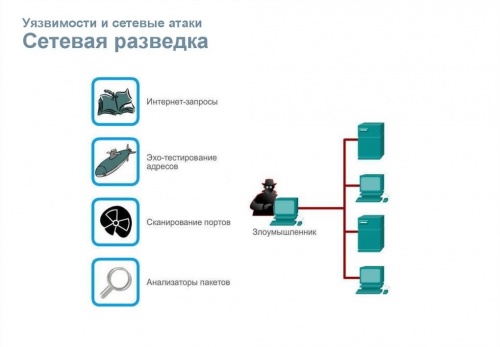

=== Сетевая разведка === | === Сетевая разведка === | ||

| Строка 128: | Строка 128: | ||

В ходе такой разведки злоумышленник может производить сканирование портов, запросы DNS, эхо-тестирование открытых портов, наличие и защищённость прокси-серверов. В результате можно получить информацию о существующих в системе DNS-адресах, кому они принадлежат, какие сервисы на них доступны, уровень доступа к этим сервисам для внешних и внутренних пользователей. | В ходе такой разведки злоумышленник может производить сканирование портов, запросы DNS, эхо-тестирование открытых портов, наличие и защищённость прокси-серверов. В результате можно получить информацию о существующих в системе DNS-адресах, кому они принадлежат, какие сервисы на них доступны, уровень доступа к этим сервисам для внешних и внутренних пользователей. | ||

| + | |||

| + | [[Файл:slide-19.jpg|500px|thumb|center|]] | ||

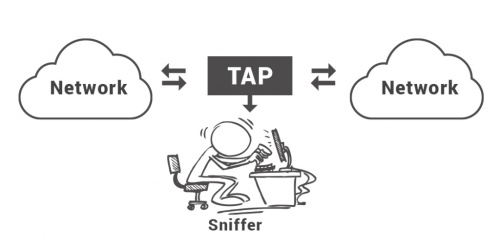

=== Сниффинг пакетов === | === Сниффинг пакетов === | ||

Также довольно распространённый вид атаки, основанный на работе сетевой карты в режиме promiscuous mode, а также monitor mode для сетей Wi-Fi. В таком режиме все пакеты, полученные сетевой картой, пересылаются на обработку специальному приложению, называемому сниффером. В результате злоумышленник может получить большое количество служебной информации: кто, откуда и куда передавал пакеты, через какие адреса эти пакеты проходили. Самой большой опасностью такой атаки является получение самой информации, например логинов и паролей сотрудников, которые можно использовать для незаконного проникновения в систему под видом обычного сотрудника компании. | Также довольно распространённый вид атаки, основанный на работе сетевой карты в режиме promiscuous mode, а также monitor mode для сетей Wi-Fi. В таком режиме все пакеты, полученные сетевой картой, пересылаются на обработку специальному приложению, называемому сниффером. В результате злоумышленник может получить большое количество служебной информации: кто, откуда и куда передавал пакеты, через какие адреса эти пакеты проходили. Самой большой опасностью такой атаки является получение самой информации, например логинов и паролей сотрудников, которые можно использовать для незаконного проникновения в систему под видом обычного сотрудника компании. | ||

| + | |||

| + | [[Файл:sniffing.jpg|500px|thumb|center|]] | ||

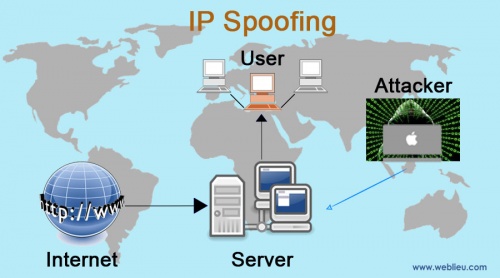

=== IP-спуфинг === | === IP-спуфинг === | ||

Тоже распространённый вид атаки в недостаточно защищённых сетях, когда злоумышленник выдаёт себя за санкционированного пользователя, находясь в самой организации, или за её пределами. Для этого крэкеру необходимо воспользоваться IP-адресом, разрешённым в системе безопасности сети. Такая атака возможна, если система безопасности позволяет идентификацию пользователя только по IP-адресу и не требует дополнительных подтверждений. | Тоже распространённый вид атаки в недостаточно защищённых сетях, когда злоумышленник выдаёт себя за санкционированного пользователя, находясь в самой организации, или за её пределами. Для этого крэкеру необходимо воспользоваться IP-адресом, разрешённым в системе безопасности сети. Такая атака возможна, если система безопасности позволяет идентификацию пользователя только по IP-адресу и не требует дополнительных подтверждений. | ||

| + | |||

| + | [[Файл:with-logo-1.jpg|500px|thumb|center|]] | ||

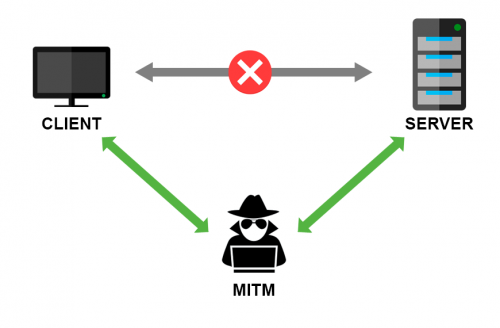

=== Man-in-the-Middle === | === Man-in-the-Middle === | ||

Вид атаки, когда злоумышленник перехватывает канал связи между двумя системами, и получает доступ ко всей передаваемой информации. При получении доступа на таком уровне, злоумышленник может модифицировать информацию нужным ему образом, чтобы достичь своих целей. Цель такой атаки — незаконное получение, кража или фальсифицирование передаваемой информации, или же получение несанкционированного доступа к ресурсам сети. Такие атаки крайне сложно отследить, так как обычно злоумышленник находится внутри организации. | Вид атаки, когда злоумышленник перехватывает канал связи между двумя системами, и получает доступ ко всей передаваемой информации. При получении доступа на таком уровне, злоумышленник может модифицировать информацию нужным ему образом, чтобы достичь своих целей. Цель такой атаки — незаконное получение, кража или фальсифицирование передаваемой информации, или же получение несанкционированного доступа к ресурсам сети. Такие атаки крайне сложно отследить, так как обычно злоумышленник находится внутри организации. | ||

| + | |||

| + | [[Файл:0_XGEd7Ec-lm1q0Rpy.png|500px|thumb|center|]] | ||

=== Инъекция кода === | === Инъекция кода === | ||

| Строка 165: | Строка 173: | ||

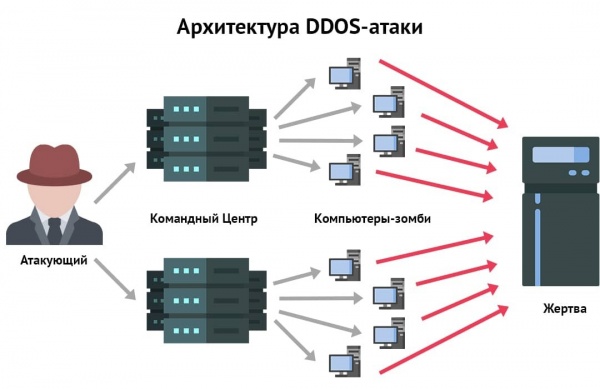

'''DDoS''' (от англ. Distributed Denial of Service — Распределенная DoS) — подтип DoS атаки, имеющий ту же цель что и DoS, но производимой не с одного компьютера, а с нескольких компьютеров в сети. В данных типах атак используется либо возникновение ошибок, приводящих к отказу сервиса, либо срабатывание защиты, приводящей к блокированию работы сервиса, а в результате также к отказу в обслуживании. DDoS используется там, где обычный DoS неэффективен. Для этого несколько компьютеров объединяются, и каждый производит DoS атаку на систему жертвы. Вместе это называется DDoS-атака. | '''DDoS''' (от англ. Distributed Denial of Service — Распределенная DoS) — подтип DoS атаки, имеющий ту же цель что и DoS, но производимой не с одного компьютера, а с нескольких компьютеров в сети. В данных типах атак используется либо возникновение ошибок, приводящих к отказу сервиса, либо срабатывание защиты, приводящей к блокированию работы сервиса, а в результате также к отказу в обслуживании. DDoS используется там, где обычный DoS неэффективен. Для этого несколько компьютеров объединяются, и каждый производит DoS атаку на систему жертвы. Вместе это называется DDoS-атака. | ||

| − | [[Файл:Вс764шсщ.jpeg|600px|thumb| | + | [[Файл:Вс764шсщ.jpeg|600px|thumb|center|]] |

Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | ||

| Строка 173: | Строка 181: | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit"; margin-left: auto;margin-right: auto | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit"; margin-left: auto;margin-right: auto | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | [[Файл:Gi35qa82-p.jpeg ]] | + | [[Файл:Gi35qa82-p.jpeg|400px|left]][[Файл:V863oc863lo8.jpeg|400px|center]] |

| − | [[Файл:V863oc863lo8.jpeg ]] | + | |

| − | [[Файл:86velo87xlo.jpeg ]] | + | [[Файл:86velo87xlo.jpeg|400px|left]] [[Файл:Klucyx3lzu63.jpeg|400px|center ]] |

| − | [[Файл:Klucyx3lzu63.jpeg ]] | + | |

| − | [[Файл:6xk3w76z.jpeg ]] | + | [[Файл:6xk3w76z.jpeg|400px|left ]] [[Файл:Lvy ew86co38.jpeg|400px|center]] |

| − | [[Файл:Lvy ew86co38.jpeg ]] | + | |

| − | [[Файл:8icle348x7p4.jpeg ]] | + | [[Файл:8icle348x7p4.jpeg|400px|left ]] [[Файл:Uyceolk76p.jpeg|400px|center ]] |

| − | [[Файл:Uyceolk76p.jpeg ]] | + | |

| − | [[Файл:;.jpeg ]] | + | [[Файл:;.jpeg|400px|left ]] [[Файл:KubtliuZ.jpeg|400px|center ]] |

| − | [[Файл:KubtliuZ.jpeg ]] | + | |

| − | [[Файл:Oiay;otiby-w.jpeg ]] | + | [[Файл:Oiay;otiby-w.jpeg|400px|left ]] [[Файл:Oiay;otiby-w.jpeg|400px|center]] |

| − | [[Файл:Oiay;otiby-w.jpeg ]] | + | |

| − | [[Файл:O7w;zb.jpeg ]] | + | [[Файл:O7w;zb.jpeg|400px|left ]] [[Файл:Nc89iotaop.jpeg|400px||center ]] |

| − | [[Файл:Nc89iotaop.jpeg ]] | + | |

| − | [[Файл:Cajysl.jpeg ]] | + | [[Файл:Cajysl.jpeg|400px|left ]] |

|} | |} | ||

| Строка 233: | Строка 241: | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

| + | В ходе исследования мы выяснили, какие существуют угрозы информационной безопасности, познакомились со способами защиты информации.Люди 21 века тесно связаны с новыми технологиями, а особенно, интернет-технологиями. Чтобы правильно ими пользоваться и не попадать в трудные ситуации, важно знать хотя бы знать азы информационной безопасности. Мы надеемся, что наш проект подведет незнающих людей ближе к вопросу понимания современных компьютерных угроз и поможет ему защититься от них при необходимости. | ||

|} | |} | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFFAFA; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

[https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Моргунов, А. В. Информационная безопасность : учебно-методическое пособие : 16+ / А. В. Моргунов ; Новосибирский государственный технический университет. – Новосибирск : Новосибирский государственный технический университет, 2019. – 83 с.] | [https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Моргунов, А. В. Информационная безопасность : учебно-методическое пособие : 16+ / А. В. Моргунов ; Новосибирский государственный технический университет. – Новосибирск : Новосибирский государственный технический университет, 2019. – 83 с.] | ||

Текущая версия на 18:16, 11 декабря 2022

Содержание

Авторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Доктрина информационной безопасности Российской Федерации

Классификация угрозВиды хакерских атак

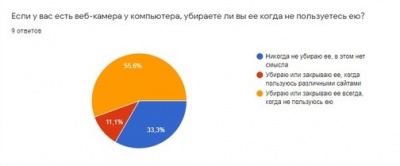

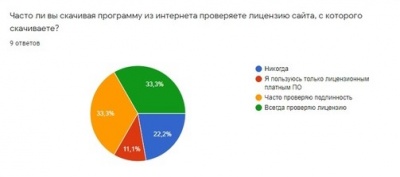

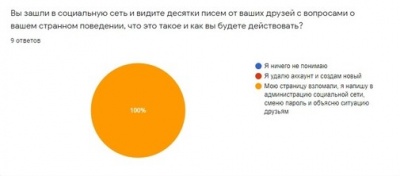

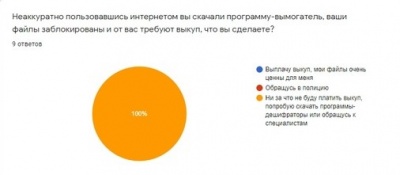

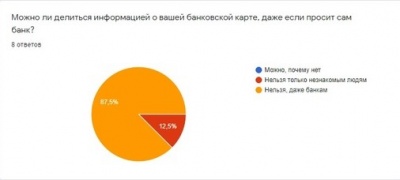

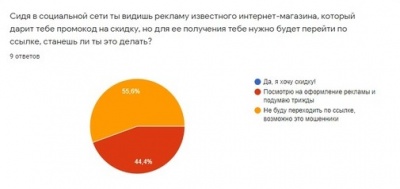

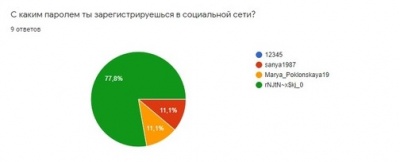

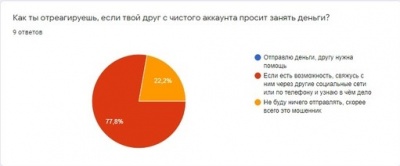

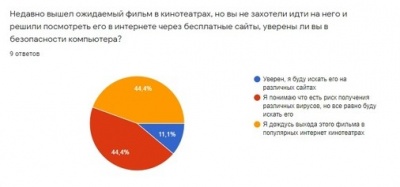

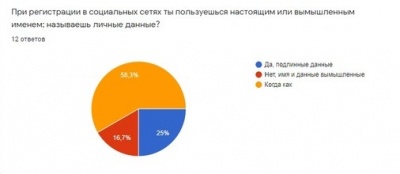

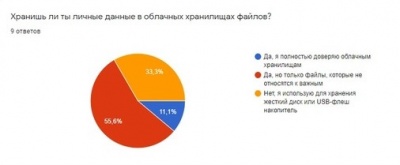

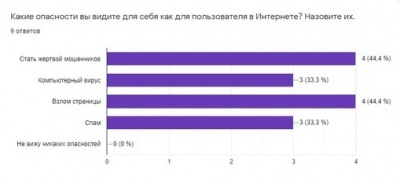

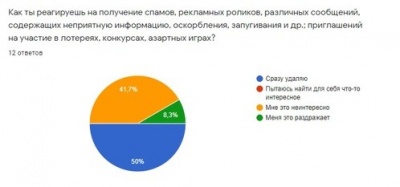

Результаты анкетированияУгрозы Информационной БезопасностиПравила по обеспечению личной безопасности в интернете

Вывод

Полезные ресурсы

Другие документы |