Результаты исследования группы Информационная безопасность общества и личности / ПИМ-19 — различия между версиями

(→Статистика нарушений информационной безопасности) |

Vitss (обсуждение | вклад) (→Полезные ресурсы) |

||

| (не показана 41 промежуточная версия 4 участников) | |||

| Строка 54: | Строка 54: | ||

{|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | ||

| style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | [[Изображение:LentaVR1219.png|600px|thumb|right|Этапы развития ИБ [https://time.graphics/embed?v=1&id=327147]]] | + | [[Изображение:LentaVR1219.png|600px|thumb|right| [https://life-prog.ru/1_46301_etapi-razvitiya-informatsionnoy-bezopasnosti.html Этапы развития ИБ][https://time.graphics/embed?v=1&id=327147]]] |

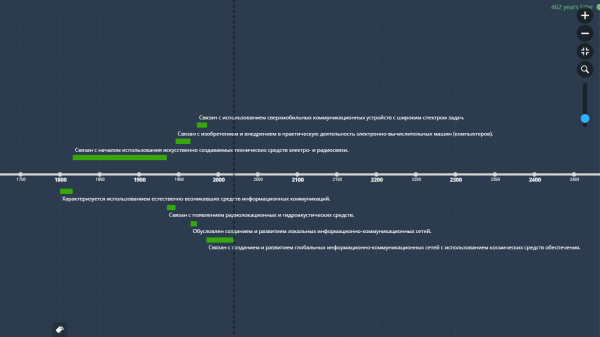

| − | I этап - до 1816 года - характеризуется использованием естественно возникавших средств информационных коммуникаций. Основная задача | + | I этап - до 1816 года - характеризуется использованием естественно возникавших средств информационных коммуникаций. Основная задача заключалась в защите сведений о событиях, фактах и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение. |

| − | II этап - начиная с 1816 года - связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи. Для обеспечения скрытности и помехозащищенности радиосвязи | + | II этап - начиная с 1816 года - связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи. Для обеспечения скрытности и помехозащищенности радиосвязи применялось помехоустойчивое кодирование сообщения с последующим декодированием принятого сообщения. |

| − | III этап - начиная с 1935 года - связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности | + | III этап - начиная с 1935 года - связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства. |

| − | IV этап - начиная с 1946 года - связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались | + | IV этап - начиная с 1946 года - связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались методами и способами ограничения физического доступа к оборудованию средств. |

| − | V этап - начиная с 1965 года - обусловлен созданием и развитием локальных информационно-коммуникационных сетей. Задачи информационной безопасности также решались | + | V этап - начиная с 1965 года - обусловлен созданием и развитием локальных информационно-коммуникационных сетей. Задачи информационной безопасности также решались методами и способами физической защиты средств добывания, переработки и передачи информации, объединённых в локальную сеть путём администрирования и управления доступом к сетевым ресурсам. |

| − | VI этап - начиная с 1973 года - связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. Угрозы информационной безопасности стали гораздо серьёзнее. | + | VI этап - начиная с 1973 года - связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. Угрозы информационной безопасности стали гораздо серьёзнее. Появились хакеры, ставящие своей целью нанесение ущерба информационной безопасности. Информационный ресурс - важнейшим ресурсом государства, а обеспечение его безопасности - важнейшей и обязательной составляющей национальной безопасности. Формируется информационное право - новая отрасль международной правовой системы. |

| − | VII этап - начиная с 1985 года - связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения | + | VII этап - начиная с 1985 года - связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Для решения задач информационной безопасности на этом этапе необходимо создание макро-системы информационной безопасности человечества под эгидой ведущих международных форумов. |

|} | |} | ||

| Строка 77: | Строка 77: | ||

|} | |} | ||

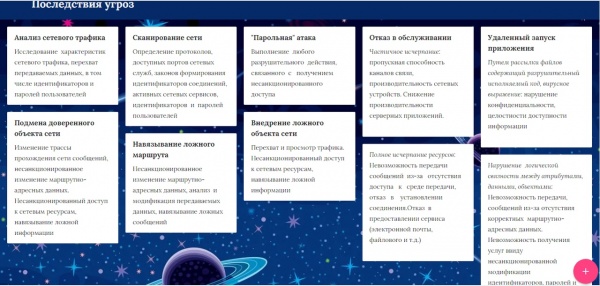

| + | ===Последствия угроз=== | ||

| + | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | [[Изображение:Последствия угроз ПИМ-19-1.jpg|600px|thumb|left|[https://padlet.com/tatyana_bysova/vihlomma2s47 Последствия угроз]]] | ||

| + | |} | ||

===Методы и программы для защиты общества и личности=== | ===Методы и программы для защиты общества и личности=== | ||

| Строка 91: | Строка 96: | ||

=====Основные понятия Доктрины информационной безопасности Российской Федерации:===== | =====Основные понятия Доктрины информационной безопасности Российской Федерации:===== | ||

| − | *Национальные интересы Российской Федерации в информационной сфере - объективно значимые потребности личности, общества и государства в обеспечении их защищенности и устойчивого развития в части, касающейся информационной сферы | + | *Национальные интересы Российской Федерации в информационной сфере - объективно значимые потребности личности, общества и государства в обеспечении их защищенности и устойчивого развития в части, касающейся информационной сферы. |

| − | *Угроза информационной безопасности Российской Федерации - совокупность действий и факторов, создающих опасность нанесения ущерба национальным интересам в информационной сфере | + | *Угроза информационной безопасности Российской Федерации - совокупность действий и факторов, создающих опасность нанесения ущерба национальным интересам в информационной сфере. |

*Информационная безопасность Российской Федерации - состояние защищенности личности, общества и государства от внутренних и внешних информационных угроз, при котором обеспечиваются конституционные права и свободы человека и гражданина, суверенитет, оборона и безопасность государства. | *Информационная безопасность Российской Федерации - состояние защищенности личности, общества и государства от внутренних и внешних информационных угроз, при котором обеспечиваются конституционные права и свободы человека и гражданина, суверенитет, оборона и безопасность государства. | ||

| Строка 102: | Строка 107: | ||

=====Основные положения ФЗ о "Об информации, информационных технологиях и о защите информации"===== | =====Основные положения ФЗ о "Об информации, информационных технологиях и о защите информации"===== | ||

| − | *Обеспечение защиты информации от неправомерного доступа, уничтожения, а также от иных неправомерных действий в отношении такой информации | + | *Обеспечение защиты информации от неправомерного доступа, уничтожения, а также от иных неправомерных действий в отношении такой информации. |

| − | *Соблюдение конфиденциальности информации ограниченного доступа | + | *Соблюдение конфиденциальности информации ограниченного доступа. |

*Реализацию права на доступ к информации. | *Реализацию права на доступ к информации. | ||

*Государственное регулирование отношений в сфере защиты информации осуществляется путем установления требований о защите информации, а также ответственности за нарушение законодательства Российской Федерации об информации, информационных технологиях и о защите информации. | *Государственное регулирование отношений в сфере защиты информации осуществляется путем установления требований о защите информации, а также ответственности за нарушение законодательства Российской Федерации об информации, информационных технологиях и о защите информации. | ||

| Строка 115: | Строка 120: | ||

=====Организационная защита информации включает в себя:===== | =====Организационная защита информации включает в себя:===== | ||

| − | *Организацию работы с персоналом | + | *Организацию работы с персоналом. |

| − | *Организацию внутри объектового и пропускного режимов и охраны | + | *Организацию внутри объектового и пропускного режимов и охраны. |

| − | *Организацию работы с носителями сведений | + | *Организацию работы с носителями сведений. |

| − | *Комплексное планирование мероприятий по защите информации | + | *Комплексное планирование мероприятий по защите информации. |

*Организацию аналитической работы и контроля. | *Организацию аналитической работы и контроля. | ||

| Строка 136: | Строка 141: | ||

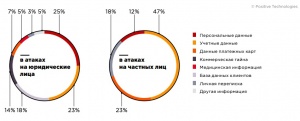

Утечка персональных данных в результате кибер-атаки — по-прежнему одна из актуальных угроз. В III квартале персональные данные составили четверть от общего объема похищенной у юридических лиц информации. | Утечка персональных данных в результате кибер-атаки — по-прежнему одна из актуальных угроз. В III квартале персональные данные составили четверть от общего объема похищенной у юридических лиц информации. | ||

| − | |||

[[Изображение:Статистика_ИБ_2.jpeg|300px|thumb|right|Рисунок 2. Типы украденных данных [https://www.ptsecurity.com/ru-ru/research/analytics/cybersecurity-threatscape-2019-q3/#id3]]] | [[Изображение:Статистика_ИБ_2.jpeg|300px|thumb|right|Рисунок 2. Типы украденных данных [https://www.ptsecurity.com/ru-ru/research/analytics/cybersecurity-threatscape-2019-q3/#id3]]] | ||

| Строка 142: | Строка 146: | ||

Каждая пятая атака (19%) в III квартале была направлена против частных лиц. Почти половина (47%) всех украденных у частных лиц данных — это учетные данные. Пользователи могут сами раскрывать логины и пароли злоумышленникам в результате хитроумных фишинговых атак. Например, более 200 клиентов Народного банка в Казахстане попались на удочку кибер-мошенников, не заметив небольшой разницы в адресе онлайн-банка, и ввели свои учетные данные на поддельном сайте, имитирующем официальный ресурс. | Каждая пятая атака (19%) в III квартале была направлена против частных лиц. Почти половина (47%) всех украденных у частных лиц данных — это учетные данные. Пользователи могут сами раскрывать логины и пароли злоумышленникам в результате хитроумных фишинговых атак. Например, более 200 клиентов Народного банка в Казахстане попались на удочку кибер-мошенников, не заметив небольшой разницы в адресе онлайн-банка, и ввели свои учетные данные на поддельном сайте, имитирующем официальный ресурс. | ||

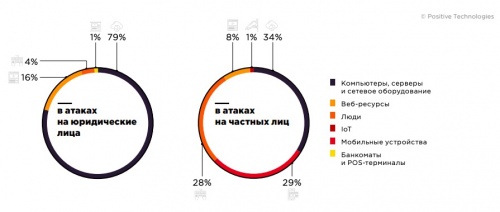

| − | Мы вновь отмечаем высокий интерес злоумышленников к государственным учреждениям. Доля атак на правительственные ресурсы выросла до 23%, что на 4 п. п. больше, чем во II квартале. Кроме того, злоумышленники активно атакуют промышленные компании, финансовую отрасль, а также образовательные учреждения и научные институты | + | Мы вновь отмечаем высокий интерес злоумышленников к государственным учреждениям. Доля атак на правительственные ресурсы выросла до 23%, что на 4 п. п. больше, чем во II квартале. Кроме того, злоумышленники активно атакуют промышленные компании, финансовую отрасль, а также образовательные учреждения и научные институты. |

| − | [[Изображение:Статистика_ИБ_3.jpeg| | + | [[Изображение:Статистика_ИБ_3.jpeg|500px|thumb|left|Рисунок 3. Категории жертв среди юридических лиц [https://www.ptsecurity.com/ru-ru/research/analytics/cybersecurity-threatscape-2019-q3/#id3]]] [[Изображение:Статистика_ИБ_4.jpeg|500px|thumb|right|Рисунок 4. Объекты атак [https://www.ptsecurity.com/ru-ru/research/analytics/cybersecurity-threatscape-2019-q3/#id3]]] |

| − | + | ||

| − | [[Изображение:Статистика_ИБ_4.jpeg| | + | |

{|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | + | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| |

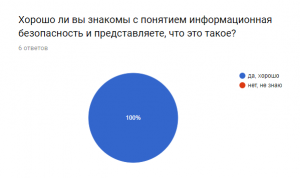

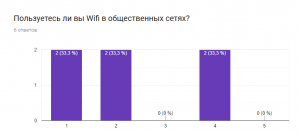

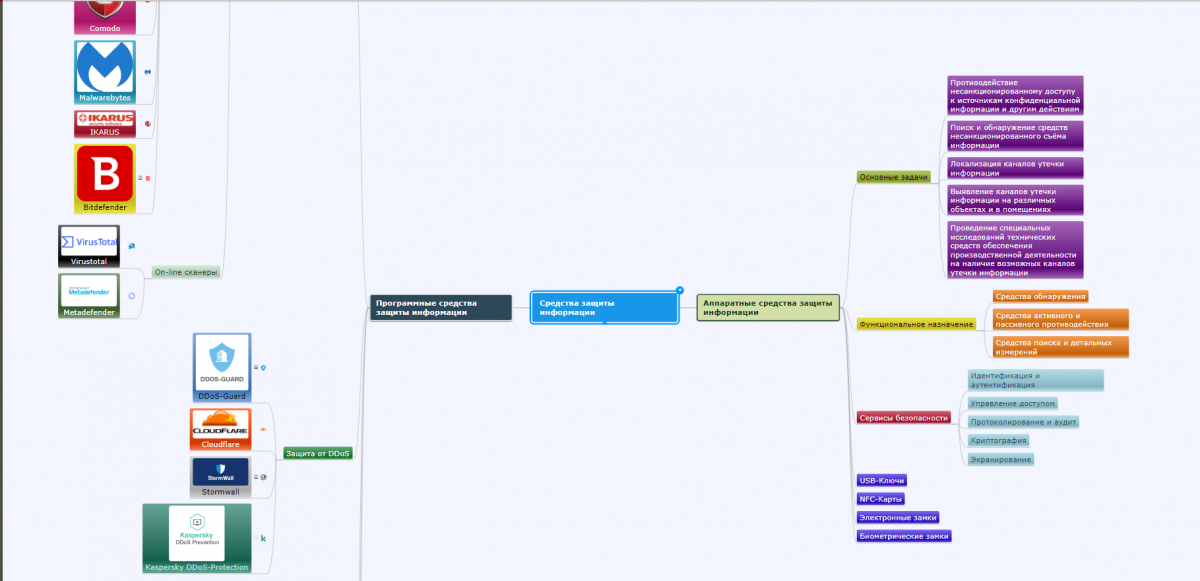

| + | ===Анкетирование=== | ||

| + | [[Изображение: Диаграмма1_ПИМ-19 ИБ.png|300px|thumb|left]] | ||

| + | [[Изображение: Диагграмма2_ПИМ-19 ИБ.png|300px|thumb|left]] | ||

| + | [[Изображение: Диаграмма3 ПИМ-19 ИБ.png|300px|thumb|left]] | ||

| + | [[Изображение: Диаграмма4 ПИМ-19 ИБ.png|300px|thumb|left]] | ||

| + | [[Изображение: Диаграмма5 ПИМ-19 ИБ.png|300px|thumb|left]] | ||

|} | |} | ||

| − | |||

| − | |||

| − | |||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| − | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | + | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" |

| − | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | + | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| |

*[https://biblio-online.ru/bcode/434576 Организационное и правовое обеспечение информационной безопасности : учебник и практикум для среднего профессионального образования / Т. А. Полякова, А. А. Стрельцов, С. Г. Чубукова, В. А. Ниесов ; ответственный редактор Т. А. Полякова, А. А. Стрельцов. — Москва : Издательство Юрайт, 2019] | *[https://biblio-online.ru/bcode/434576 Организационное и правовое обеспечение информационной безопасности : учебник и практикум для среднего профессионального образования / Т. А. Полякова, А. А. Стрельцов, С. Г. Чубукова, В. А. Ниесов ; ответственный редактор Т. А. Полякова, А. А. Стрельцов. — Москва : Издательство Юрайт, 2019] | ||

*[https://biblio-online.ru/bcode/442312 Нестеров, С. А. Информационная безопасность : учебник и практикум для среднего профессионального образования / С. А. Нестеров. — Москва : Издательство Юрайт, 2019.] | *[https://biblio-online.ru/bcode/442312 Нестеров, С. А. Информационная безопасность : учебник и практикум для среднего профессионального образования / С. А. Нестеров. — Москва : Издательство Юрайт, 2019.] | ||

| Строка 163: | Строка 168: | ||

*[https://www.consultant.ru/document/cons_doc_LAW_61798/ Федеральный закон "Об информации, информационных технологиях и о защите информации" от 27.07.2006 N 149-ФЗ (последняя редакция)] | *[https://www.consultant.ru/document/cons_doc_LAW_61798/ Федеральный закон "Об информации, информационных технологиях и о защите информации" от 27.07.2006 N 149-ФЗ (последняя редакция)] | ||

|} | |} | ||

| + | |||

| + | ==Вывод== | ||

| + | В результате проведенных исследований, мы можем сказать, что большинство людей знают, что такое ИБ и правила безопасного пользования сети Интернет. Также мы узнали, что информационных угроз становится все больше, поэтому нужно создавать больше методов и программ по борьбе с ними. | ||

== Другие документы == | == Другие документы == | ||

{|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="2" style="width: 100%; background-color: #8619b3; margin-left: auto;margin-right: auto" | ||

| style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 80%; background-color: #f0f0f0; border: 1px solid #5e5c5c;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | + | [https://wiki.mininuniver.ru/index.php/%D0%A3%D1%87%D0%B5%D0%B1%D0%BD%D1%8B%D0%B9_%D0%BF%D1%80%D0%BE%D0%B5%D0%BA%D1%82_%D0%9D%D0%B0_%D0%BF%D1%83%D1%82%D0%B8_%D0%BA_%D0%B8%D0%BD%D1%84%D0%BE%D1%80%D0%BC%D0%B0%D1%86%D0%B8%D0%BE%D0%BD%D0%BD%D0%BE%D0%BC%D1%83_%D0%BE%D0%B1%D1%89%D0%B5%D1%81%D1%82%D0%B2%D1%83/%D0%9F%D0%98%D0%9C-19 Учебный проект На пути к информационном обществу/ПИМ-19] | |

| + | [[Категория:Проекты]] | ||

|} | |} | ||

| − | |||

| − | |||

| − | |||

Текущая версия на 08:52, 12 декабря 2019

Содержание

- 1 Авторы и участники проекта

- 2 Тема исследования группы

- 3 Проблемный вопрос (вопрос для исследования)

- 4 Гипотеза исследования

- 5 Цели исследования

- 6 Результаты проведённого исследования

- 6.1 Этапы развития информационной безопасности

- 6.2 Классификация информационных угроз

- 6.3 Последствия угроз

- 6.4 Методы и программы для защиты общества и личности

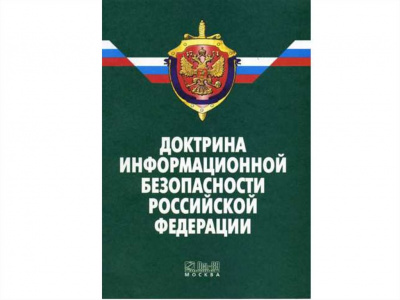

- 6.5 Программные и аппаратные средства защиты информации:

- 6.6 Статистика нарушений информационной безопасности

- 6.7 Анкетирование

- 7 Полезные ресурсы

- 8 Вывод

- 9 Другие документы

Авторы и участники проекта

Тема исследования группы

|

Информационная безопасность общества и личности |

Проблемный вопрос (вопрос для исследования)

Как обеспечить свою информационную безопасность? |

Гипотеза исследования

|

Тенденции развития информационного общества всё больше и больше предполагают использование различных средств обработки информации. С развитием технологий появляются уязвимости, приводящие к потере/краже/подмене информации. Наиболее вероятно, что в ближайшем будущем появится ещё большее количество угроз, поэтому необходимо проводить углублённые исследования для их устранения. |

Цели исследования

|

1.Установить этапы развития информационной безопасности; 2.Классифицировать угрозы; 3.Изучить последствия угроз; 4.Сопоставить возможные методы и программы для защиты с угрозами; 5.Составить статистику нарушений информационной безопасности. |

Результаты проведённого исследования

Этапы развития информационной безопасности

|

I этап - до 1816 года - характеризуется использованием естественно возникавших средств информационных коммуникаций. Основная задача заключалась в защите сведений о событиях, фактах и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение. II этап - начиная с 1816 года - связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи. Для обеспечения скрытности и помехозащищенности радиосвязи применялось помехоустойчивое кодирование сообщения с последующим декодированием принятого сообщения. III этап - начиная с 1935 года - связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства. IV этап - начиная с 1946 года - связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались методами и способами ограничения физического доступа к оборудованию средств. V этап - начиная с 1965 года - обусловлен созданием и развитием локальных информационно-коммуникационных сетей. Задачи информационной безопасности также решались методами и способами физической защиты средств добывания, переработки и передачи информации, объединённых в локальную сеть путём администрирования и управления доступом к сетевым ресурсам. VI этап - начиная с 1973 года - связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. Угрозы информационной безопасности стали гораздо серьёзнее. Появились хакеры, ставящие своей целью нанесение ущерба информационной безопасности. Информационный ресурс - важнейшим ресурсом государства, а обеспечение его безопасности - важнейшей и обязательной составляющей национальной безопасности. Формируется информационное право - новая отрасль международной правовой системы. VII этап - начиная с 1985 года - связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Для решения задач информационной безопасности на этом этапе необходимо создание макро-системы информационной безопасности человечества под эгидой ведущих международных форумов. |

Классификация информационных угроз

Последствия угроз

Методы и программы для защиты общества и личности

Законодательные:Одна из четырёх основных составляющих национальных интересов Российской Федерации в информационной сфере включает в себя соблюдение конституционных прав и свобод человека и гражданина в области получения информации и пользования ею, обеспечение духовного обновления России, сохранение и укрепление нравственных ценностей общества, традиций патриотизма и гуманизма, культурного и научного потенциала страны. Основными правовыми регуляторами являются "Доктрина информационной безопасности Российской Федерации" и закон "Об информации, информационных технологиях и о защите информации"  Доктрина информационной безопасности РФ [2] Основные понятия Доктрины информационной безопасности Российской Федерации:

Угрозы информационной безопасности РФ в Доктрине:

Основные положения ФЗ о "Об информации, информационных технологиях и о защите информации"

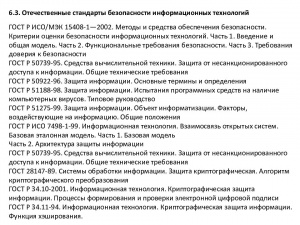

Государственные стандартыОрганизационные:Организационная защита информации - составная часть системы защиты информации, определяющая и вырабатывающая порядок и правила функционирования объектов защиты и деятельности должностных лиц в целях обеспечения защиты информации. Организационная защита информации включает в себя:

Программные и аппаратные средства защиты информации: Ссылка на карту в mindomo |

Статистика нарушений информационной безопасности

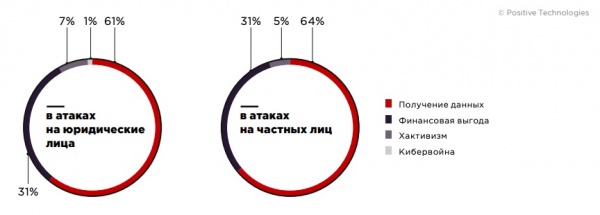

Сводная статистика (III квартал 2019 года)В III квартале 2019 года доля атак, направленных на кражу информации, выросла до 61% в атаках на юридические лица и до 64% в атаках на частных лиц (против 58% и 55% соответственно во II квартале). Доля финансово мотивированных атак для юридических и частных лиц сравнялась и составила 31%. Финансово мотивированные кампании в отношении юридических лиц преимущественно связаны с заражениями троянами-шифровальщиками, требующими выкуп за восстановление зашифрованных данных. В атаках на частных лиц кибер-преступники ищут финансовую выгоду, распространяя навязчивую рекламу и мобильные приложения, подписывающие на платные услуги.  Рисунок 1. Мотивы злоумышленников [3] Утечка персональных данных в результате кибер-атаки — по-прежнему одна из актуальных угроз. В III квартале персональные данные составили четверть от общего объема похищенной у юридических лиц информации.  Рисунок 2. Типы украденных данных [4] Каждая пятая атака (19%) в III квартале была направлена против частных лиц. Почти половина (47%) всех украденных у частных лиц данных — это учетные данные. Пользователи могут сами раскрывать логины и пароли злоумышленникам в результате хитроумных фишинговых атак. Например, более 200 клиентов Народного банка в Казахстане попались на удочку кибер-мошенников, не заметив небольшой разницы в адресе онлайн-банка, и ввели свои учетные данные на поддельном сайте, имитирующем официальный ресурс. Мы вновь отмечаем высокий интерес злоумышленников к государственным учреждениям. Доля атак на правительственные ресурсы выросла до 23%, что на 4 п. п. больше, чем во II квартале. Кроме того, злоумышленники активно атакуют промышленные компании, финансовую отрасль, а также образовательные учреждения и научные институты.  Рисунок 3. Категории жертв среди юридических лиц [5]  Рисунок 4. Объекты атак [6]

Полезные ресурсыВыводВ результате проведенных исследований, мы можем сказать, что большинство людей знают, что такое ИБ и правила безопасного пользования сети Интернет. Также мы узнали, что информационных угроз становится все больше, поэтому нужно создавать больше методов и программ по борьбе с ними. Другие документы |