Результаты исследования группы Информационная безопасность общества и личности/ИСТ-18 — различия между версиями

(→Вывод) |

(→Способы защиты информации) |

||

| (не показано 28 промежуточных версий 6 участников) | |||

| Строка 20: | Строка 20: | ||

| style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | *[[Участник:Бобров Сергей|'''Бобров Сергей''']] | + | *[[Участник:Бобров Сергей|'''Бобров Сергей''']] |

| − | *[[Участник:Александр Будилов|'''Будилов Александр''']] | + | *[[Участник:Александр Будилов|'''Будилов Александр''']] |

| − | *[[Участник:Курганский Максим|'''Курганский Максим''']] | + | *[[Участник:Курганский Максим|'''Курганский Максим''']] |

| − | *[[Участник: Полтавец Александр|'''Полтавец Александр''']] | + | *[[Участник: Полтавец Александр|'''Полтавец Александр''']] |

| − | *[[Участник: Темнов Александр|'''Темнов Александр''']] | + | *[[Участник: Темнов Александр|'''Темнов Александр''']] |

| − | *[[Участник:Даниил Якимшин|'''Якимшин Даниил''']] | + | *[[Участник:Даниил Якимшин|'''Якимшин Даниил''']] |

|} | |} | ||

| Строка 55: | Строка 55: | ||

| style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | <span style="font-size: 12pt">Мы считаем, что Обеспечение информационной безопасности личности зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же развивать законодательную базу с расчётом на будущее.</span> | + | <span style="font-size: 12pt">Мы считаем, что Обеспечение информационной безопасности личности зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же развивать законодательную базу с расчётом на будущее развитие информационных систем и технологий.</span> |

|} | |} | ||

| Строка 65: | Строка 65: | ||

#<span style="font-size: 11pt">Ознакомиться с доктриной информационной безопасности Российской Федерации.</span> | #<span style="font-size: 11pt">Ознакомиться с доктриной информационной безопасности Российской Федерации.</span> | ||

| − | #<span style="font-size: 11pt">Рассмотреть возможные угрозы для данных.Провести их классификацию | + | #<span style="font-size: 11pt">Рассмотреть возможные угрозы для данных.Провести их классификацию.</span> |

| − | #<span style="font-size: 11pt">Провести анкетирование по поводу обеспечения безопасной работы в Интернете | + | #<span style="font-size: 11pt">Провести анкетирование по поводу обеспечения безопасной работы в Интернете.</span> |

#<span style="font-size: 11pt">Сформулировать принципы защиты информации. </span> | #<span style="font-size: 11pt">Сформулировать принципы защиты информации. </span> | ||

| Строка 154: | Строка 154: | ||

* соблюдение общепризнанных принципов и норм международного права, международных договоров Российской Федерации,а также законодательства Российской Федерации. | * соблюдение общепризнанных принципов и норм международного права, международных договоров Российской Федерации,а также законодательства Российской Федерации. | ||

| − | |||

|} | |} | ||

| Строка 163: | Строка 162: | ||

| style="width: 50%; background-color: #C7F7D7; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #C7F7D7; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

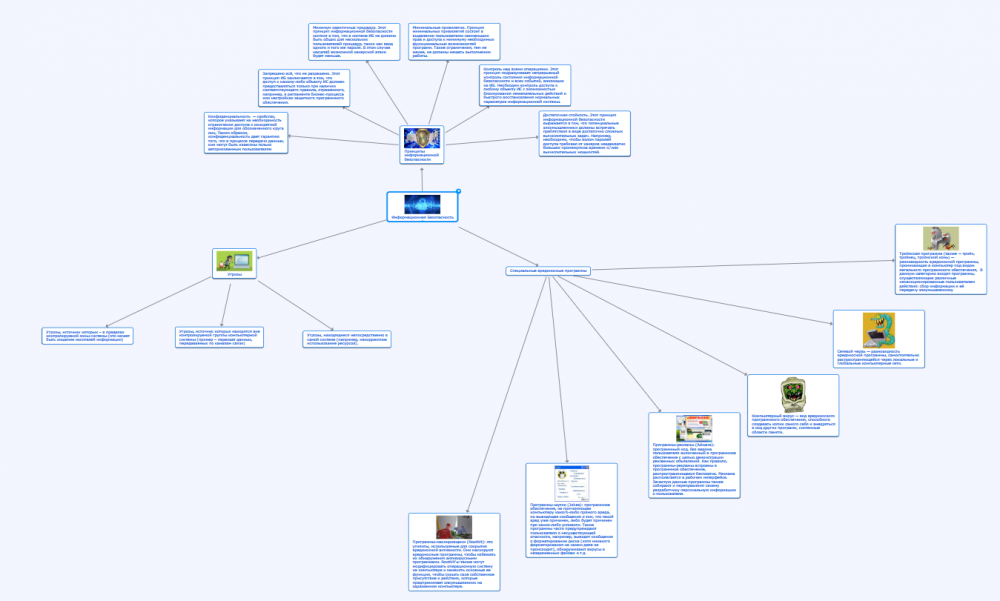

| − | [[Файл:Mendal.png|1000px|thumb|center|[https://www.mindomo.com/mindmap/8af3349ca6ef4380bd353a6c24ecb8d2 Ментальная карта- | + | [[Файл:Mendal.png|1000px|thumb|center|[https://www.mindomo.com/mindmap/8af3349ca6ef4380bd353a6c24ecb8d2 Ментальная карта - "Классификация угроз и принципов информационной безопасности"]]] |

|} | |} | ||

=== Способы защиты информации=== | === Способы защиты информации=== | ||

| − | '''Методы обеспечения информационной безопасности РФ в доктрине''' | + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" |

| + | | style="width: 50%; background-color: #C7F7D7; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

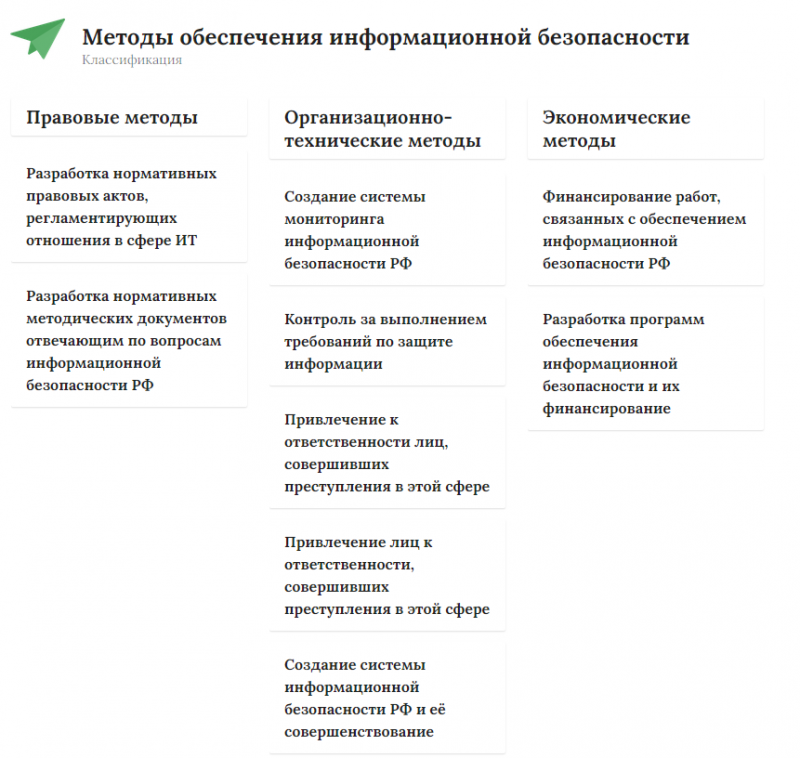

| + | [[Файл:Ist-18-onlinestena.png|800px|thumb|center|[https://padlet.com/daiquirixy/jcg65smbumbo Online-доска - "Классификация методов обеспечения информационной безопасности"]]] | ||

| + | |||

| + | |||

| + | '''Методы обеспечения информационной безопасности РФ в доктрине:''' | ||

| − | ''Правовые методы'' | + | ''Правовые методы:'' |

* Разработка нормативных правовых актов, регламентирующих отношения в сфере ИТ | * Разработка нормативных правовых актов, регламентирующих отношения в сфере ИТ | ||

* разработка нормативных методических документов отвечающим по вопросам информационной безопасности РФ | * разработка нормативных методических документов отвечающим по вопросам информационной безопасности РФ | ||

| − | ''Организационно-технические методы'' | + | ''Организационно-технические методы:'' |

* создание системы информационной безопасности РФ и её совершенствование | * создание системы информационной безопасности РФ и её совершенствование | ||

* привлечение лиц к ответственности, совершивших преступления в этой сфере | * привлечение лиц к ответственности, совершивших преступления в этой сфере | ||

| Строка 183: | Строка 188: | ||

* создание системы мониторинга информационной безопасности РФ | * создание системы мониторинга информационной безопасности РФ | ||

| − | ''Экономические методы'' | + | ''Экономические методы:'' |

* разработка программ обеспечения информационной безопасности и их финансирование | * разработка программ обеспечения информационной безопасности и их финансирование | ||

* финансирование работ, связанных с обеспечением информационной безопасности РФ | * финансирование работ, связанных с обеспечением информационной безопасности РФ | ||

| − | '''Правила безопасной деятельности в интернете''' | + | '''Правила безопасной деятельности в интернете:''' |

| − | + | #Не переходите по спам-письмах. Под ссылками могут скрываться фишинговые страницы. | |

| − | Под ссылками могут скрываться фишинговые страницы | + | #Не вводите данные банковских карт и аккаунтов на подозрительных сайтах. |

| + | #На страницах в соц. сетях оставляйте только необходимый минимум персональных данные. Особенно это касается адреса вашего проживания. | ||

| + | #Используйте антивирусы для защиты компьютера от вирусного ПО. Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов. | ||

| + | #Пользуйтесь только проверенными источниками для скачивания ПО. Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт. | ||

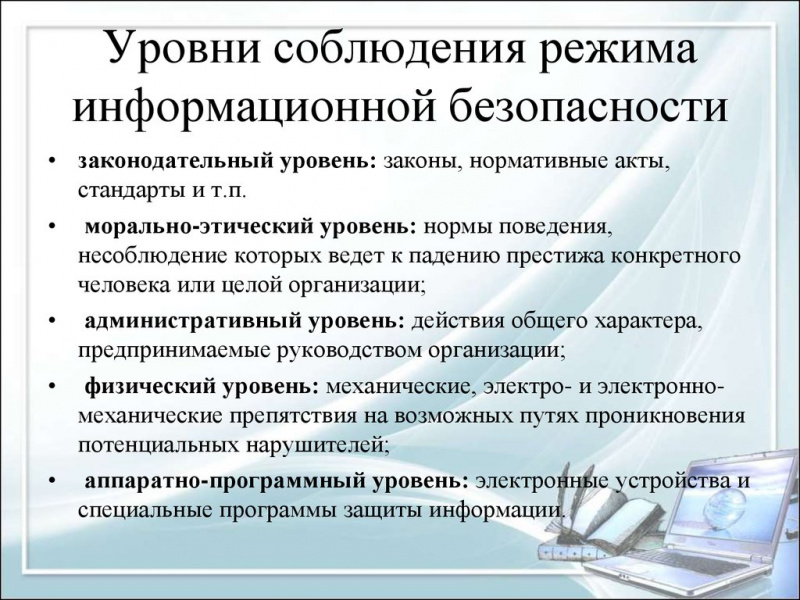

| − | + | [[Файл:sposobizashiti.jpeg|800px|thumb|center|Уровни соблюдения режима информационной безопасности]] | |

| − | + | |} | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

===Результаты опроса=== | ===Результаты опроса=== | ||

| Строка 212: | Строка 213: | ||

---- | ---- | ||

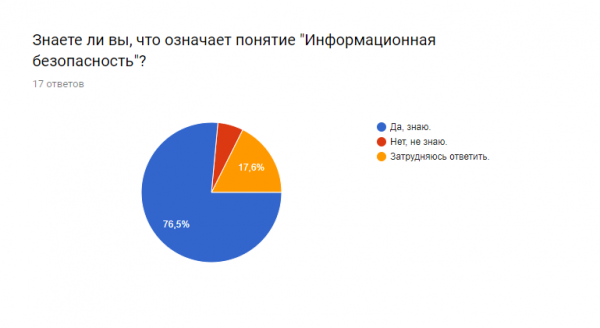

| − | [[файл:Ist18vopr1.PNG|600px|thumb|left|Более 75% опрошенных | + | [[файл:Ist18vopr1.PNG|600px|thumb|left|Более 75% опрошенных считают, что знают значение понятия "Информационная безопасность".]] |

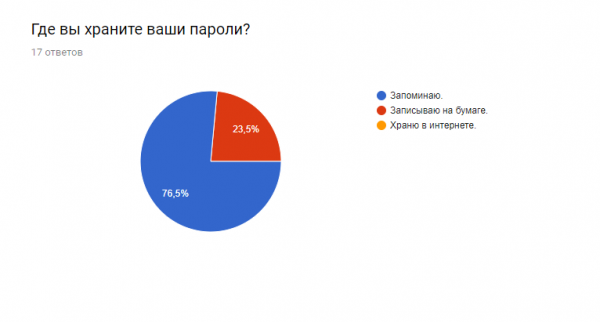

| − | [[файл:Ist18vopr2.PNG|600px|thumb|center|Большинство опрошенных запоминают пароль и лишь малая часть его записывает, при этом никто не использует специальных ресурсов для хранения паролей в интернете.]] | + | [[файл:Ist18vopr2.PNG|600px|thumb|center|Большинство опрошенных запоминают пароль и лишь малая часть его записывает, при этом никто не использует специальных ресурсов для хранения паролей в интернете, из этого можно сделать вывод, что абсолютно все не доверяют хранение паролей интернет ресурсам.]] |

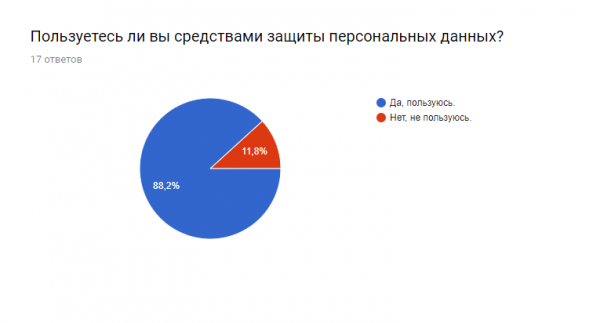

| − | [[файл:Ist18vopr3.PNG|600px|thumb|left|Почти все опрошенные используют средства защиты персональных данных на своих устройствах.]] | + | [[файл:Ist18vopr3.PNG|600px|thumb|left|Почти все опрошенные используют средства защиты персональных данных на своих устройствах, что снижает вероятность кражи личных данных пользователей.]] |

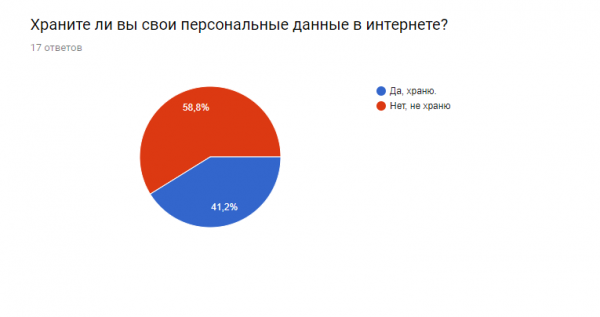

| − | [[файл:Ist18vopr4.PNG|600px|thumb|center|Больше половины опрошенных не хранят своих персональных данных в интернете, что | + | [[файл:Ist18vopr4.PNG|600px|thumb|center|Больше половины опрошенных не хранят своих персональных данных в интернете, что означает невозможность кражи их личных данных злоумышленниками.]] |

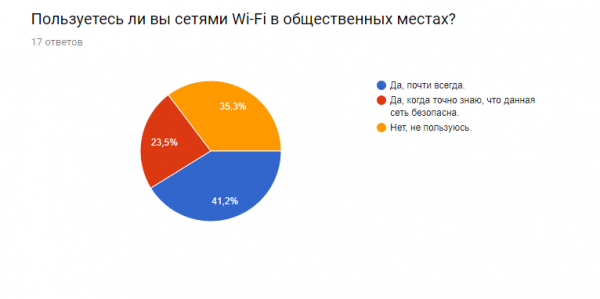

| − | [[файл:Ist18vopr5.PNG|600px|thumb|left|Только 35% опрошенных не пользуются сетями Wi-Fi в общественных местах, что противоречит результатам первого вопроса. Это говорит о том, что некоторые из опрошенных ошибались и на самом деле знакомы с понятием "Информационная безопасность" довольно плохо.]] | + | [[файл:Ist18vopr5.PNG|600px|thumb|left|Только 35% опрошенных не пользуются сетями Wi-Fi в общественных местах, что противоречит результатам первого вопроса. Это говорит о том, что некоторые из опрошенных ошибались и на самом деле знакомы с понятием "Информационная безопасность" довольно плохо или вообще не знают его.]] |

|} | |} | ||

| + | |||

| + | ==Вывод== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| style="width: 50%; background-color: #FFE4E1; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFE4E1; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | = | + | <span style="font-size: 12pt">Подводя итог нашего исследования можно заключить, что обеспечение информационной безопасности зависит далеко не только от государства, но и от каждого отдельно взятого пользователя, его знаний о возможных угрозах и умения соблюдать ряд правил для безопасной работы в сети. Компьютерно-грамотный человек может максимально снизить риски, но всё же ни один рядовой пользователь не застрахован от опасностей в интернете на все 100%.</span> |

| − | Подводя итог нашего исследования можно заключить, что обеспечение информационной безопасности зависит далеко не только от государства, но и от каждого отдельно взятого пользователя, его знаний о возможных угрозах и умения соблюдать ряд правил для безопасной работы в сети. Компьютерно-грамотный | + | |

| + | |} | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| Строка 238: | Строка 242: | ||

[https://www.mindomo.com Виртуальная ментальная карта] | [https://www.mindomo.com Виртуальная ментальная карта] | ||

| + | |||

| + | [http://www.youtube.com/watch?v=UsZ8M3LzNTI Видеоурок для создания ментальных карт] | ||

| + | |||

| + | [https://ru.padlet.com Виртуальная Online-доска] | ||

[https://ru.wikibooks.org/wiki/Вики Вики-учебник] | [https://ru.wikibooks.org/wiki/Вики Вики-учебник] | ||

[https://docs.google.com/forms Google-Опросник] | [https://docs.google.com/forms Google-Опросник] | ||

| + | |||

| + | [https://www.anti-malware.ru/threats/information-security-threats Статья на тему: "Угрозы информационной безопасности" на сайте "Управления рисками кибербезопасности"] | ||

| + | |||

| + | [https://www.anti-malware.ru/threats/malware Статья на тему: "Вредоносные программы" на сайте "Управления рисками кибербезопасности"] | ||

| + | |||

| + | [https://vms.drweb.ru/malware/ Статья "Вредоносные программы" на сайте антивируса Dr.Web] | ||

| + | |||

| + | С. И. Макаренко "Информационная Безопасность", Ставрополь, СФ МГПУ им. М. А. Шолохова, 2009 г. | ||

| + | |||

| + | [https://products.office.com/ru-ru/business/articles/lock-down-cyber-security-threats-from-inside-your-business Статья "Устранение угроз информационной безопасности изнутри бизнеса" на сайте Microsoft] | ||

|} | |} | ||

Текущая версия на 12:42, 20 октября 2018

СодержаниеАвторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Результаты проведённого исследованияДоктрина информационной безопасности Российской Федерации

Угрозы и принципы информационной безопасностиСпособы защиты информации

Результаты опроса

Вывод

Полезные ресурсыДругие документы

|