Результаты исследований группы Информационная безопасность/ИТ-18 — различия между версиями

(→Полезные ресурсы) |

|||

| (не показано 48 промежуточных версий 4 участников) | |||

| Строка 1: | Строка 1: | ||

| − | |||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| style="width: 50%; background-color: #FFE4E1; border: 1px solid #FFDAB9;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFE4E1; border: 1px solid #FFDAB9;vertical-align: top" colspan="1"; rowspan="1"| | ||

<noinclude>{| border=1 | <noinclude>{| border=1 | ||

| + | |||

| + | {|border=0 style="width: 50%" align="right" | ||

| + | |||

| + | |[[Изображение:информаааационнаябез.обл.jpg|700px|right|]] | ||

| + | |} | ||

==Авторы и участники проекта== | ==Авторы и участники проекта== | ||

| Строка 12: | Строка 16: | ||

==Тема исследования группы== | ==Тема исследования группы== | ||

| − | Обеспечение информационной безопасности общества и личности | + | Обеспечение информационной безопасности общества и личности. |

== Проблемный вопрос (вопрос для исследования)== | == Проблемный вопрос (вопрос для исследования)== | ||

| Строка 18: | Строка 22: | ||

== Гипотеза исследования == | == Гипотеза исследования == | ||

| − | + | Информационная безопасность очень важна, а ее обеспечение зависит лично от каждого, в частности от того как человек соблюдает конституционные права и свободы в пользовании информацией. Пользователи должны быть более внимательны в Интернете к информации, которую размещают, передают и используют. | |

==Цели исследования== | ==Цели исследования== | ||

| Строка 26: | Строка 30: | ||

2.Познакомиться с доктриной информационной безопасности РФ; | 2.Познакомиться с доктриной информационной безопасности РФ; | ||

| − | 3. Классифицировать угрозы информационной безопасности личности; | + | 3.Классифицировать угрозы информационной безопасности личности; |

| − | 4 | + | 4 Провести социальные опросы, с помощью которых определить уровень информационной безопасности окружающих людей; |

| − | 5.Изложить предположение по обеспечению информационной безопасности | + | 5.Изложить предположение по обеспечению информационной безопасности. |

==Результаты проведённого исследования== | ==Результаты проведённого исследования== | ||

| Строка 39: | Строка 43: | ||

== '''Информационная безопасность''' == | == '''Информационная безопасность''' == | ||

| − | Информатизация социально-политической, экономической и военной деятельности страны и, как следствие, бурное развитие информационных систем сопровождаются существенным ростом посягательств на информацию как со стороны иностранных государств, так и со стороны преступных элементов и граждан, не имеющих доступа к ней. Несомненно, в создавшейся обстановке одной из первоочередных задач, стоящих перед правовым государством, является разрешение глубокого противоречия между реально существующим и необходимым уровнем защищенности информационных потребностей личности, общества и самого государства, обеспечение их ИБ. При этом '''под информационной | + | Информатизация социально-политической, экономической и военной деятельности страны и, как следствие, бурное развитие информационных систем сопровождаются существенным ростом посягательств на информацию как со стороны иностранных государств, так и со стороны преступных элементов и граждан, не имеющих доступа к ней. Несомненно, в создавшейся обстановке одной из первоочередных задач, стоящих перед правовым государством, является разрешение глубокого противоречия между реально существующим и необходимым уровнем защищенности информационных потребностей личности, общества и самого государства, обеспечение их ИБ. При этом '''под информационной безопасностью (ИБ)''' личности, общества, государства и современных автоматизированных и телекоммуникационных систем понимается состояние защищенности информационной среды, соответствующей интересам (потребностям) личности, общества и государства в информационной сфере, при котором обеспечиваются их формирование, использование и возможности развития независимо от наличия внутренних и внешних угроз. |

| + | |||

| + | '''Актуальность и важность проблемы обеспечения информационной безопасности обусловлена следующими факторами:''' | ||

| + | |||

| + | 1. Высокие темпы роста парка персональных компьютеров, применяемых в самых разных сферах деятельности, и, как следствие, резкое расширение круга пользователей, имеющих непосредственный доступ к вычислительным сетям и информационным ресурсам; | ||

| + | |||

| + | 2. Увеличение объёмов информации, накапливаемой, хранимой и обрабатываемой с помощью компьютеров и других средств автоматизации; | ||

| + | |||

| + | 3. Бурное развитие аппаратно-программных средств и технологий, не соответствующих современным требованиям безопасности; | ||

| + | |||

| + | 4. Несоответствие бурного развития средств обработки информации и проработки теории информационной безопасности, разработки международных стандартов и правовых норм, обеспечивающих необходимый уровень защиты информации; | ||

| + | |||

| + | 5. Повсеместное распространение сетевых технологий, создание единого информационно-коммуникационного мирового пространства на базе сети Интернет, которая по своей идеологии не обеспечивает достаточного уровня информационной безопасности. | ||

| + | |||

'''Доктрина информационной безопасности Российской Федерации'''-система официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере. | '''Доктрина информационной безопасности Российской Федерации'''-система официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере. | ||

| Строка 53: | Строка 70: | ||

''Доктрина информационной безопасности Российской Федерации утверждена Президентом РФот 5 декабря 2016 г. N 646'' | ''Доктрина информационной безопасности Российской Федерации утверждена Президентом РФот 5 декабря 2016 г. N 646'' | ||

| + | |||

'''Информационная безопасность в России''' | '''Информационная безопасность в России''' | ||

| Строка 82: | Строка 100: | ||

И в стандартах начального образования, и чуть позже на уроках, прежде всего, информатики, обществознания, права, ОБЖ, во внеурочной деятельности, а также в рамках программы воспитания и социализации мы должны говорить школьникам об этой самой безопасности. | И в стандартах начального образования, и чуть позже на уроках, прежде всего, информатики, обществознания, права, ОБЖ, во внеурочной деятельности, а также в рамках программы воспитания и социализации мы должны говорить школьникам об этой самой безопасности. | ||

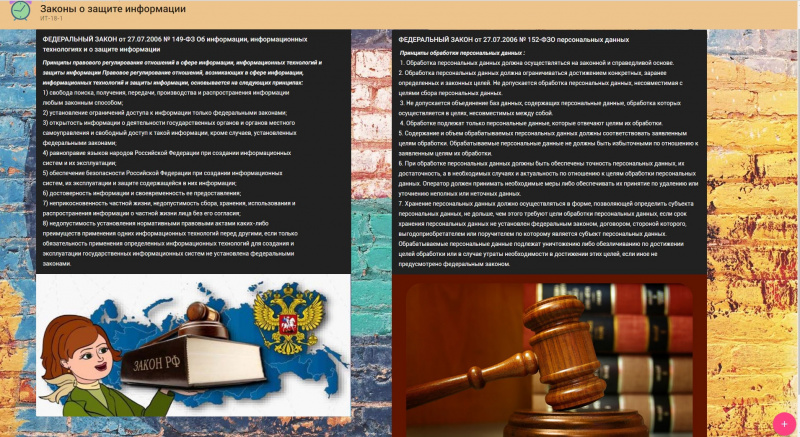

| − | ==Некоторые законы о безопасности в интернете== | + | ==[https://padlet.com/karina55749/blmrs1k0l45i Некоторые законы о безопасности в интернете]== |

| − | [[ Изображение : Zezex5xte0o.jpg | | + | [[ Изображение : Zezex5xte0o.jpg | 800 px]] |

| − | + | ==[https://www.easel.ly/create/?id=https://s3.amazonaws.com/easel.ly/all_easels/4088587/1537806531&key=pri Основные правила для безопасной работы в интернете]== | |

| − | + | [[Изображение: Картинка от Барсук.jpg |700 px]] | |

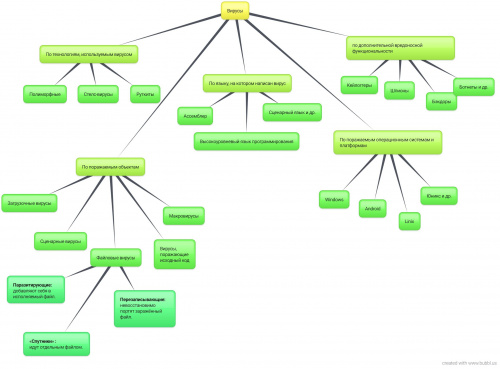

| − | [ | + | ==[https://bubbl.us/NDg4MDU4My85MzQ0MDM1L2MwNGY1NTI2N2MwYWI1ZmQ1ODIwMDQ2MGYzMjE5M2Jj-X Классификация вирусов в интернете]== |

| − | ==Классификация информационных угроз== | + | [[Изображение: клааастер.jpg |500 px]] |

| − | [[Изображение: | + | |

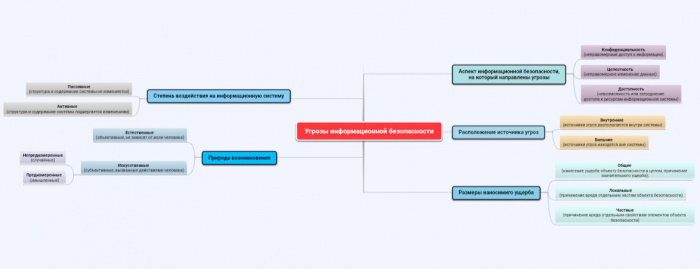

| + | ==[https://www.mindomo.com/mindmap/696bccaa9aa941c6b17e730ea5e828d3 Классификация информационных угроз]== | ||

| + | [[Изображение: MiC78ИТ18УИБ.jpg | 700 px]] | ||

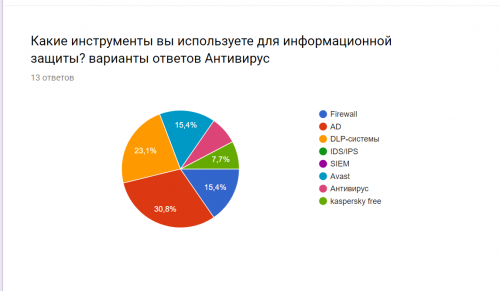

==Результаты опросов== | ==Результаты опросов== | ||

| − | Мы провели опросы среди одногруппников и знакомых с помощь | + | Мы провели опросы среди одногруппников и знакомых с помощь Google Форм и получили следующие результаты: |

| + | |||

| + | 1) 95% опрошенных используют приложение ВКонтакте как основную социальную сеть; | ||

| − | + | 2) 82% людей не рискуют переходить по подозрительным ссылкам, так как боятся утечки конфиденциальной информации; | |

| − | + | 3) 72,07% используют сертифицированные средства защиты; | |

| − | + | 4) 43,69% пользователей не предают значения сложности пароля; | |

| − | + | Результаты проведенных опросов представлены ниже, в виде диаграмм. | |

| − | |||

| + | [[Изображение: Диаграмки22.png | 500 px]] [[Изображение: Дррр45.png | 500 px]] [[Изображение: Fynbdbhecbrb11.png | 500 px]] | ||

| − | |||

==Вывод== | ==Вывод== | ||

| + | Роль информационной безопасности с каждым годом становится все выше благодаря ускоренному развитию информационных технологий. Правительство старается как можно больше внимания уделить ИБ в стране путем создания Доктрины ИБ в РФ и внедрения в школьный курс дисциплин по кибербезопасности и кибергигиене. | ||

| + | Согласно проведенным опросам, уровень информационной безопасности в обществе недостаточно велик. Более половины опрошенных опасаются утечки информации. На сегодняшний момент абсолютных способов обезопасить себя от угроз не существует, поэтому систему информационной защиты требуется всегда усовершенствовать, поскольку мошенники тоже улучшают свои методики. Пока не придуман универсальный способ, который подходит каждому и дает стопроцентную защиту. Важно научиться останавливать проникновение злоумышленников на раннем этапе. | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| + | |||

| + | [http://www.garant.ru/products/ipo/prime/doc/71456224/ Доктрина информационной безопасности Российской Федерации] | ||

[https://vk.com/away.php?to=https%3A%2F%2Fencyclopedia.kaspersky.ru%2Fknowledge%2Fpreventing-insider-activity%2F&cc_key= Как предупредить и предотвратить действия инсайдера] | [https://vk.com/away.php?to=https%3A%2F%2Fencyclopedia.kaspersky.ru%2Fknowledge%2Fpreventing-insider-activity%2F&cc_key= Как предупредить и предотвратить действия инсайдера] | ||

| − | + | Родичев Ю.А. Информационная безопасность:нормативно-правовые аспекты. Учебное пособие;СПБ.:Питер;2008;272с. | |

== Другие документы == | == Другие документы == | ||

| Строка 125: | Строка 150: | ||

== Ссылки == | == Ссылки == | ||

| − | [https:// | + | |

| + | [https://docs.google.com/forms/d/e/1FAIpQLSdgIII3rysox3VSzlfLAA28FpM2k70w3JauZJBjVu5ImuCxKg/viewform?usp=sf_link опасаетесь ли вы..] | ||

| + | |||

| + | [https://docs.google.com/forms/d/e/1FAIpQLSddV6bK-2Are0IlrvH9V-0d5Zt1rjeFMw49XMOjatMr-XocjQ/viewform?usp=sf_link какие инструменты...] | ||

| + | |||

| + | [https://docs.google.com/forms/d/e/1FAIpQLSf8hCVDSXYYC82CILOzG3WQuk-LrQ8iHQgP8gq62N7mvqYACw/viewform?usp=sf_link если загрузка...] | ||

[https://padlet.com/karina55749/blmrs1k0l45i Законы о защите информации] | [https://padlet.com/karina55749/blmrs1k0l45i Законы о защите информации] | ||

| Строка 131: | Строка 161: | ||

[https://www.easel.ly/create/?id=https://s3.amazonaws.com/easel.ly/all_easels/4088587/1537806531&key=pri Основные правила для безопасной работы в интернете] | [https://www.easel.ly/create/?id=https://s3.amazonaws.com/easel.ly/all_easels/4088587/1537806531&key=pri Основные правила для безопасной работы в интернете] | ||

| − | [https://bubbl.us/NDg4MDU4My85MzQ0MDM1L2MwNGY1NTI2N2MwYWI1ZmQ1ODIwMDQ2MGYzMjE5M2Jj-X | + | [https://bubbl.us/NDg4MDU4My85MzQ0MDM1L2MwNGY1NTI2N2MwYWI1ZmQ1ODIwMDQ2MGYzMjE5M2Jj-X Классификация вирусов в интернете] |

| + | |||

| + | [https://www.mindomo.com/mindmap/696bccaa9aa941c6b17e730ea5e828d3 Классификация информационных угроз] | ||

[[Учебный проект На пути к информационному обществу/ИТ-18]] | [[Учебный проект На пути к информационному обществу/ИТ-18]] | ||

[[Категория:Проекты]] | [[Категория:Проекты]] | ||

Текущая версия на 21:43, 1 ноября 2018

Содержание

Авторы и участники проектаТема исследования группыОбеспечение информационной безопасности общества и личности. Проблемный вопрос (вопрос для исследования)Как и почему следует соблюдать правила безопасности в интернете? Гипотеза исследованияИнформационная безопасность очень важна, а ее обеспечение зависит лично от каждого, в частности от того как человек соблюдает конституционные права и свободы в пользовании информацией. Пользователи должны быть более внимательны в Интернете к информации, которую размещают, передают и используют. Цели исследования1.Определить роль информационной безопасности; 2.Познакомиться с доктриной информационной безопасности РФ; 3.Классифицировать угрозы информационной безопасности личности; 4 Провести социальные опросы, с помощью которых определить уровень информационной безопасности окружающих людей; 5.Изложить предположение по обеспечению информационной безопасности. Результаты проведённого исследования

|