Результаты исследования группы Информационная безопасность общества и личности/ ИСТ-17 — различия между версиями

Bardanovk (обсуждение | вклад) (→Виды хакерских атак) |

(→Классификация угроз) |

||

| (не показано 8 промежуточных версий 1 участника) | |||

| Строка 4: | Строка 4: | ||

[[Категория:Проекты]]</noinclude> | [[Категория:Проекты]]</noinclude> | ||

| − | [[Файл:4t23t4tg54g1.jpg| | + | [[Файл:4t23t4tg54g1.jpg|500px|thumb|right|Фото с конференции в Ростове-на-Дону по информационной безопасности и импортозамещению]] |

==''Авторы и участники проекта''== | ==''Авторы и участники проекта''== | ||

| Строка 93: | Строка 93: | ||

| − | [[Файл:4523623164.png|1000px|thumb|center|[https://www. | + | [[Файл:4523623164.png|1000px|thumb|center|[https://www.mindomo.com/mindmap/8af3349ca6ef4380bd353a6c24ecb8d2 Ментальная карта-классификация угроз]]] |

|} | |} | ||

== '''Виды хакерских атак''' == | == '''Виды хакерских атак''' == | ||

| + | |||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #dff2fb; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

'''''Хакерская атака''''' - действие, целью которого является захват контроля (повышение прав) над удалённой/локальной вычислительной системой, либо её дестабилизация, либо отказ в обслуживании. Изначально причиной атак послужил ряд ограничений, присущих протоколу TCP/IP. В ранних версиях протокола IP отсутствовали требования безопасности, которые появились только спустя несколько лет. Но только с бурным развитием интернет-коммерции проблема стала актуальной, и пришлось в сжатые сроки внедрять стандарты безопасности. | '''''Хакерская атака''''' - действие, целью которого является захват контроля (повышение прав) над удалённой/локальной вычислительной системой, либо её дестабилизация, либо отказ в обслуживании. Изначально причиной атак послужил ряд ограничений, присущих протоколу TCP/IP. В ранних версиях протокола IP отсутствовали требования безопасности, которые появились только спустя несколько лет. Но только с бурным развитием интернет-коммерции проблема стала актуальной, и пришлось в сжатые сроки внедрять стандарты безопасности. | ||

| Строка 155: | Строка 158: | ||

Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | ||

| + | |||

| + | |} | ||

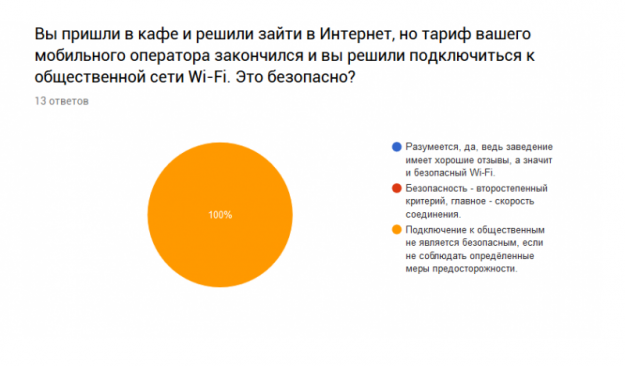

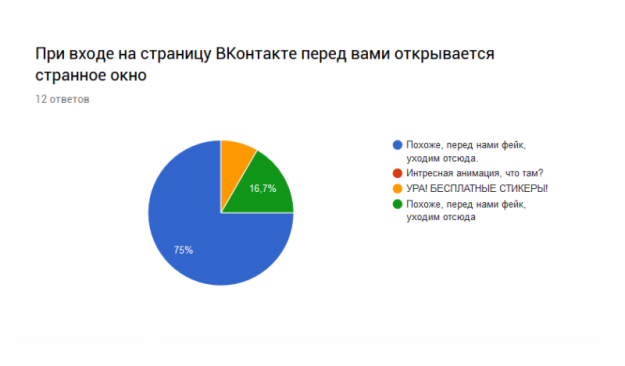

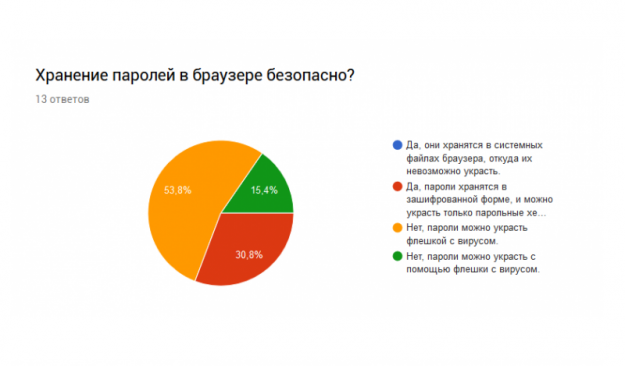

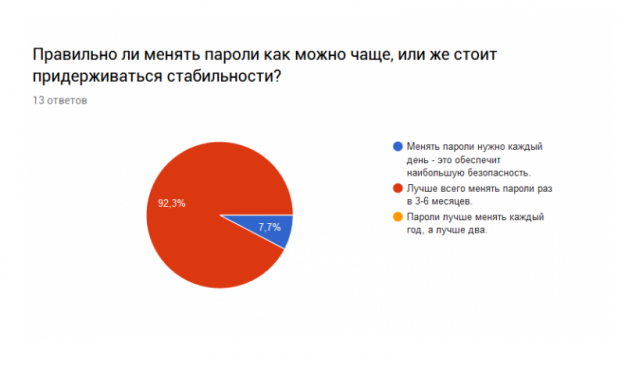

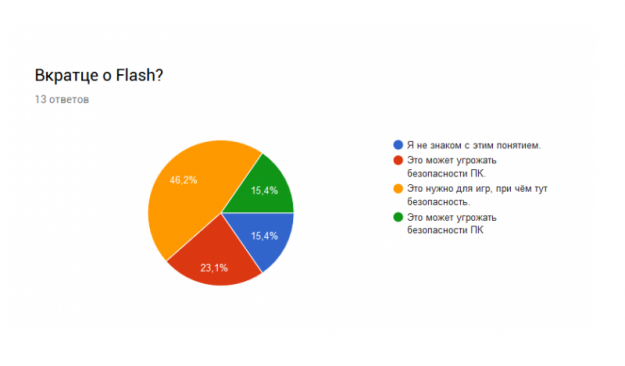

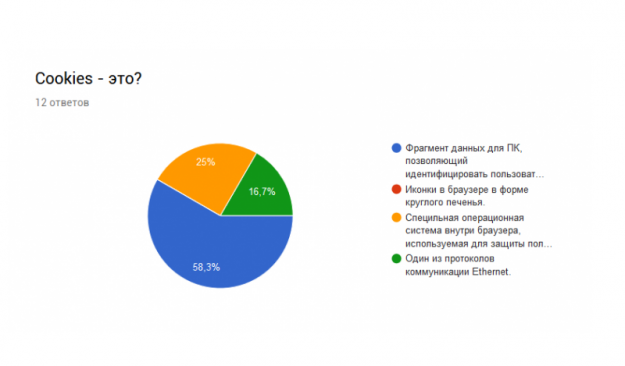

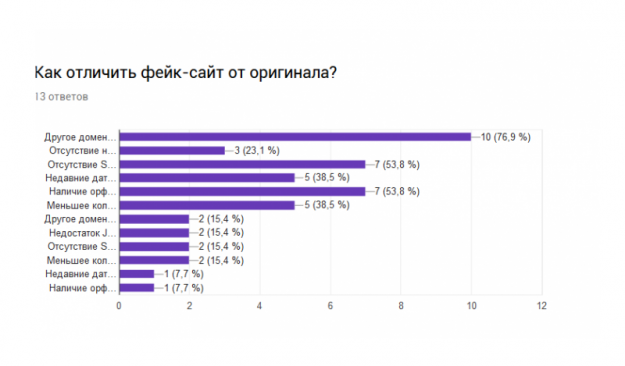

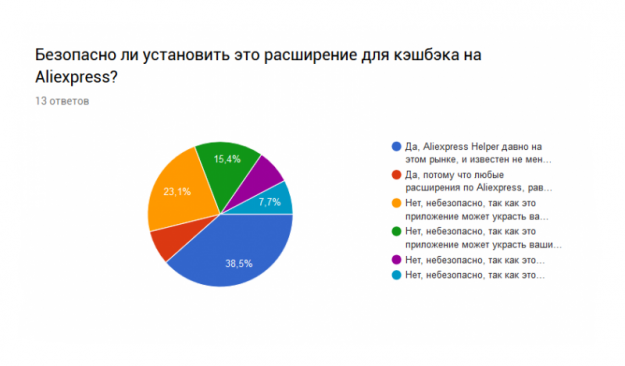

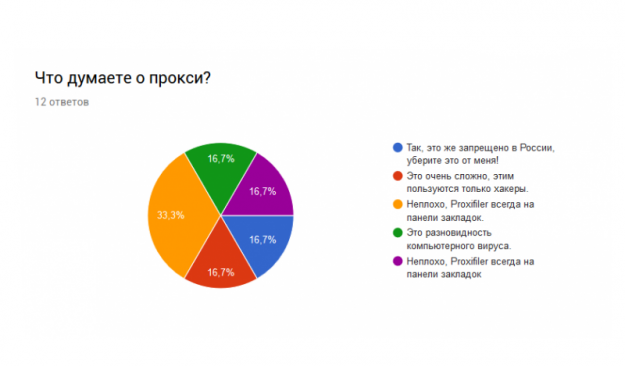

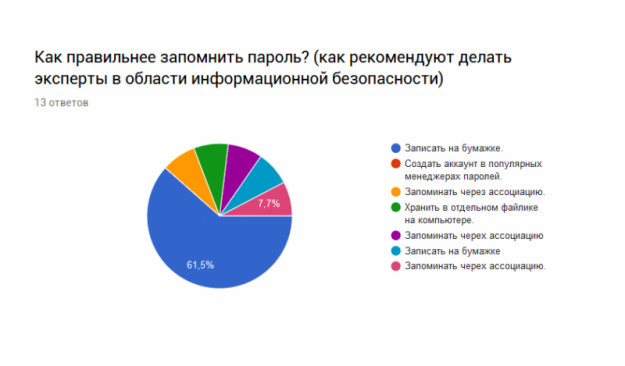

== '''Результаты анкетирования''' == | == '''Результаты анкетирования''' == | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| style="width: 50%; background-color: #dff2fb; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #dff2fb; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | Мы провели анкетирование среди | + | Мы провели анкетирование среди студентов нашей группы. |

Результаты проведенной работы представлены ниже, в виде диаграмм. | Результаты проведенной работы представлены ниже, в виде диаграмм. | ||

| Строка 226: | Строка 231: | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| style="width: 50%; background-color: #dff2fb; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #dff2fb; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | Можно сказать, что голосовавшие далеко не новички в вопросах интернет-безопасности, но некоторые аспекты им всё же придётся выучить. | + | ''Можно сказать, что голосовавшие далеко не новички в вопросах интернет-безопасности, но некоторые аспекты им всё же придётся выучить.'' |

| − | Люди 21 века тесно связаны с новыми технологиями, а особенно, интернет-технологиями. Чтобы правильно ими пользоваться и не попадать в трудные ситуации, важно знать хотя бы азы информационной безопасности. Мы надеемся, что наш проект подведет незнающих людей ближе к вопросу понимания современных компьютерных угроз и поможет ему защититься от них при необходимости. | + | ''Люди 21 века тесно связаны с новыми технологиями, а особенно, интернет-технологиями. Чтобы правильно ими пользоваться и не попадать в трудные ситуации, важно знать хотя бы азы информационной безопасности. Мы надеемся, что наш проект подведет незнающих людей ближе к вопросу понимания современных компьютерных угроз и поможет ему защититься от них при необходимости.'' |

|} | |} | ||

| + | |||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

Текущая версия на 10:09, 4 октября 2018

Тема исследования группыОбеспечение информационной безопасности личности. Проблемный вопрос (вопрос для исследования)Как обеспечить свою информационную безопасность? Гипотеза исследованияМы предполагаем, что обеспечение информационной безопасности отдельного человеека зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же совершенствование законодательной базу, которая должна изменяться "вногу со временем". Другим средством защиты, на наш взгляд, выступает сама личность, ее предусмотрительное отношение к информации, которой она располагает, которую предоставляет, размещает. Цели исследованияВыяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности Результаты проведённого исследованияДоктрина информационной безопасности Российской Федерации

Классификация угроз

Виды хакерских атак

Результаты анкетирования

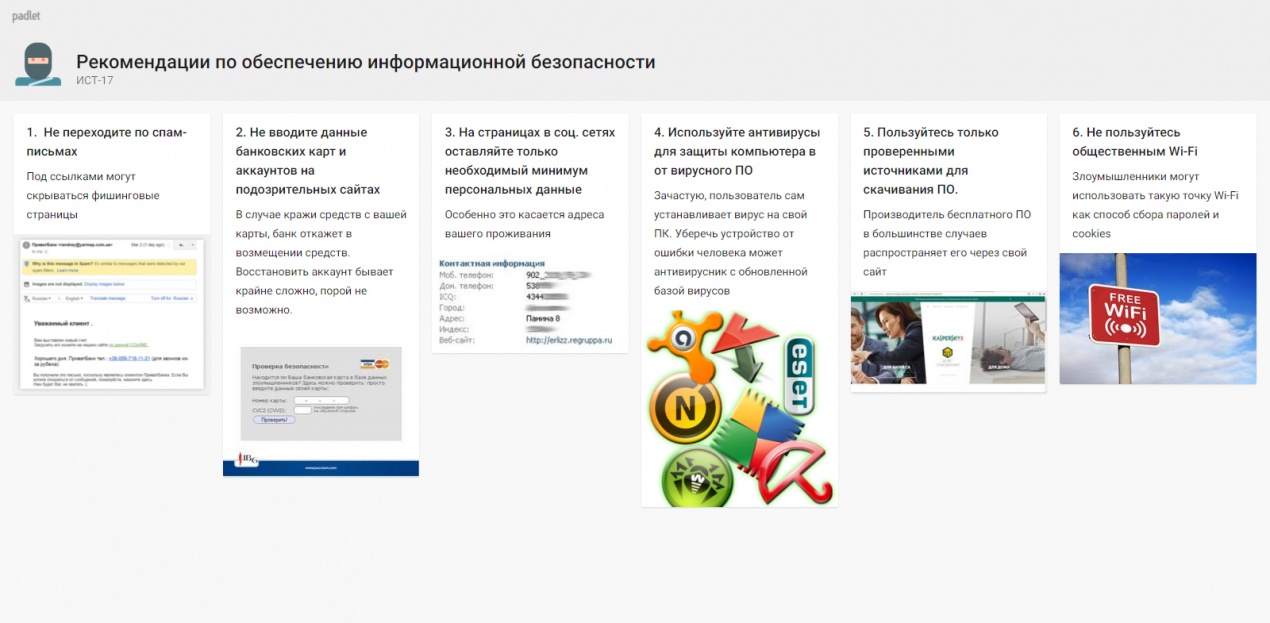

РекомендацииВывод

Полезные ресурсы

|