Результаты исследований группы Информационная безопасность/ РЛ-16-3: различия между версиями

(→Результаты проведённого исследования) |

(→Результаты проведённого исследования) |

||

| (не показано 17 промежуточных версий этого же участника) | |||

| Строка 12: | Строка 12: | ||

== Проблемный вопрос (вопрос для исследования)== | == Проблемный вопрос (вопрос для исследования)== | ||

| − | '''Как обеспечить | + | '''Как обеспечить информационную безопасность?''' |

== Гипотеза исследования == | == Гипотеза исследования == | ||

| Строка 24: | Строка 24: | ||

'''ЗАДАЧИ ИССЛЕДОВАНИЯ:''' | '''ЗАДАЧИ ИССЛЕДОВАНИЯ:''' | ||

| − | # | + | #Изучить доктрину информационной безопасности РФ 2016 года, выписать основные понятия; |

| − | # | + | #Выполнить классификацию угроз информационной безопасности личности и способов защиты; |

| − | # | + | #Провести опрос одногруппников по обеспечению информационной безопасности в Интернете с помощью анкетирования; |

| − | # | + | #Сформулировать рекомендации по решению проблемы информационной безопасности. |

'''ФОРМА ПРЕДСТАВЛЕНИЯ РЕЗУЛЬТАТОВ ИССЛЕДОВАНИЯ:''' | '''ФОРМА ПРЕДСТАВЛЕНИЯ РЕЗУЛЬТАТОВ ИССЛЕДОВАНИЯ:''' | ||

| − | #Вики-статья | + | #Вики-статья; |

| − | #Карта знаний «Информационная безопасность» с помощью сервиса создания карт знаний | + | #Карта знаний «Информационная безопасность» с помощью сервиса создания карт знаний; |

| − | # | + | #Результаты анкетирования с помощью Google-форм. Оформление результатов с помощью диаграмм; |

| − | #Виртуальная on-line доска | + | #Виртуальная on-line доска. |

==Результаты проведённого исследования== | ==Результаты проведённого исследования== | ||

'''''1. Вики-статья''''' | '''''1. Вики-статья''''' | ||

| − | Основные понятия из [http://www.garant.ru/products/ipo/prime/doc/71456224/ | + | |

| + | Основные понятия из [http://www.garant.ru/products/ipo/prime/doc/71456224/ Доктрины информационной безопасности РФ 2016 года] | ||

а) национальные интересы Российской Федерации в информационной сфере (далее - национальные интересы в информационной сфере) - объективно значимые потребности личности, общества и государства в обеспечении их защищенности и устойчивого развития в части, касающейся информационной сферы; | а) национальные интересы Российской Федерации в информационной сфере (далее - национальные интересы в информационной сфере) - объективно значимые потребности личности, общества и государства в обеспечении их защищенности и устойчивого развития в части, касающейся информационной сферы; | ||

| Строка 55: | Строка 56: | ||

з) информационная инфраструктура Российской Федерации (далее - информационная инфраструктура) - совокупность объектов информатизации, информационных систем, сайтов в сети «Интернет» и сетей связи, расположенных на территории Российской Федерации, а также на территориях, находящихся под юрисдикцией Российской Федерации или используемых на основании международных договоров Российской Федерации. | з) информационная инфраструктура Российской Федерации (далее - информационная инфраструктура) - совокупность объектов информатизации, информационных систем, сайтов в сети «Интернет» и сетей связи, расположенных на территории Российской Федерации, а также на территориях, находящихся под юрисдикцией Российской Федерации или используемых на основании международных договоров Российской Федерации. | ||

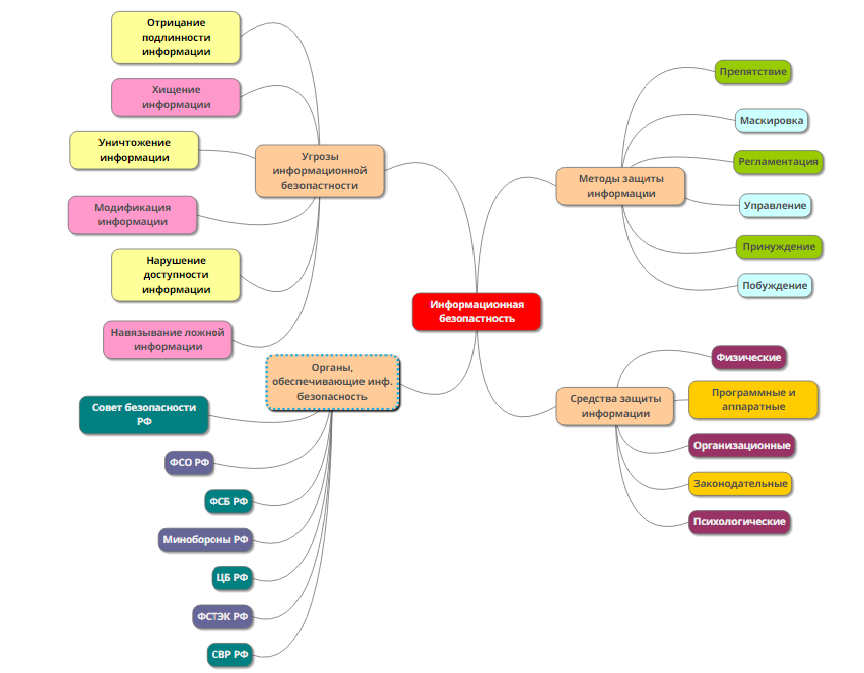

| − | '''''2. Карта знаний «Информационная безопасность», созданная с помощью сервиса создания карт знаний''''' | + | '''''2. Карта знаний «Информационная безопасность», созданная с помощью [https://drive.mindmup.com/ сервиса создания карт знаний]''''' |

| − | [[Изображение:МентальнаякартаинформационнаябезопасностьРЛ-16-3.png]] | + | [[Изображение:МентальнаякартаинформационнаябезопасностьРЛ-16-3.png|center]] |

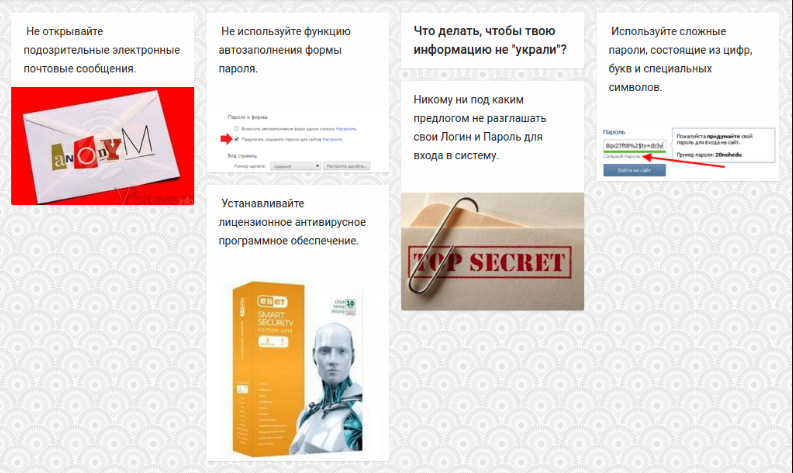

'''''3. Виртуальная on-line доска''''' | '''''3. Виртуальная on-line доска''''' | ||

| − | + | Мы представляем правила, созданные с помощью ресурса [https://padlet.com/caterina_zinowjewa2017/cul7sje4p501 on-line доска], которые помогут пользователям обезопасить себя при работе в сети Интернет. | |

| + | |||

| + | [[Изображение:онлайн-доскаРЛ-16-3.PNG|centre]] | ||

| + | |||

| + | '''''4. Опрос с помощью [https://www.google.ru/forms/about/ Google-форм]''''' | ||

| + | |||

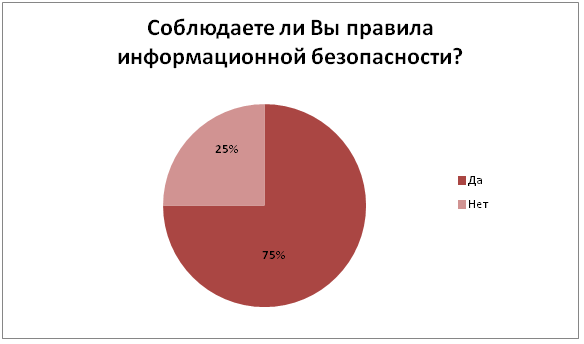

| + | Согласно проведенному [https://docs.google.com/forms/d/e/1FAIpQLSeSwLwtZwhE6kWQg5DuxAofhzx6bHXIU_sT5i0WEe8rYzCQcw/viewform?c=0&w=1 опросу] на тему информационной безопасности 33,3% респондентов не знают, что такое информационная безопасность. Остальные опрошенные знакомы с данным понятием и их волнует проблема сохранения информационной безопасности, так как 83,3% из них сталкивались с негативным информационным влиянием и были подвержены информационному риску. | ||

| + | [[Изображение:диаграмма!рл-16-3.png|centre]] | ||

| − | [[Изображение: | + | Данные [https://docs.google.com/forms/d/e/1FAIpQLSeSwLwtZwhE6kWQg5DuxAofhzx6bHXIU_sT5i0WEe8rYzCQcw/viewform?c=0&w=1 опроса] показали, что большая часть опрошенных знакома только с антивирусными программами, как способ защиты информации при работе в сети Интернет.Все опрошенные считают важным и необходимым соблюдение правил информационной безопасности. Однако только 75% респондентов соблюдают их при работе с ресурсами, подверженными различным информационным опасностям. |

| + | [[Изображение:ДИАГРАММАрл-16-3.png|centre]] | ||

| + | |||

| + | Многих опрошенных беспокоит вопрос соблюдения правил информационной безопасности и их возможности предотвращения некоторых террористических и экстремистских актов, так как по мнению самих опрошенных это позволит избежать утечки государственно важной информации, которая может быть использована террористическими группировками в своих злоумышленных целях. | ||

==Вывод== | ==Вывод== | ||

| + | Современная действительность диктует свои правила информационной безопасности (ИБ). Соблюдение этих правил призвано обеспечить защищенность интересов кредитной организации и её клиентов в условиях угроз в информационной сфере при оказании услуг дистанционного банковского обслуживания. | ||

| + | |||

| + | Задачи ИБ сводятся к минимизации ущерба, а также к прогнозированию и предотвращению случайных или злонамеренных воздействий. Для обеспечения надлежащей степени защищенности необходимо использование комплексного подхода, когда вопросам ИБ уделяется достаточно внимания как на стороне банка, так и на стороне клиента. | ||

| + | |||

| + | Для минимизации рисков при дистанционном банковском обслуживании Компания BSS рекомендует Банкам и их Клиентам: | ||

| + | |||

| + | Использовать в работе только лицензионные версии операционных систем и прикладного программного обеспечения; | ||

| + | Применять сертифицированные средства криптографической защиты информации (СКЗИ); | ||

| + | Применять и своевременно обновлять средства антивирусной защиты; | ||

| + | Своевременно устанавливать обновления безопасности для используемого ПО; | ||

| + | Разработать, постоянно совершенствовать и, безусловно, соблюдать: | ||

| + | — Политику ИБ в вопросах дистанционного банковского обслуживания, которая в обязательном порядке должна содержать: | ||

| + | |||

| + | требования к аппаратным и программным средствам, обеспечивающим информационную безопасность каналов связи в вопросах взаимодействия в рамках дистанционного банковского обслуживания; | ||

| + | требования к обязательности предоставления провайдерами Интернет-услуг механизмов защиты (в т. ч. и от DDOS-атак); | ||

| + | требование по разделению функции администраторов системы, СУБД и администраторов безопасности; | ||

| + | последовательность необходимых действий, осуществляемых при возникновении внештатной ситуации или при подозрении на неё. | ||

| + | — Регламент доступа к компьютерам и секретным ключам, который в обязательном порядке должен содержать: | ||

| + | |||

| + | перечень событий, наступление которых должно повлечь за собой немедленную замену/изъятие ключей электронной цифровой подписи; | ||

| + | предупреждающую информацию об увеличении риска хищения и дальнейшего неправомерного использования электронной цифровой подписи при доступе к системе интернет-банкинга с гостевых рабочих мест. | ||

| + | |||

| + | Разработанные Политику и Регламент доводить до сведения всех своих сотрудников, работа которых связана с системой ДБО, вести регулярный внутренний мониторинг; | ||

| + | Регулярно проводить обучение и аттестацию сотрудников с целью повышения их грамотности в области защиты информации. (В этом может помочь Учебный центр Компании BSS); | ||

| + | Разработать и регулярно обновлять, доводя в обязательном порядке до сведения своих клиентов, Памятку по обеспечению ИБ при использовании системы; | ||

| + | Применять современные технические средства: | ||

| + | — для снижения риска неправомерного доступа и использования услуг ДБО в результате похищения злоумышленниками идентификаторов клиента (логина, пароля и криптографических ключей) такие, как: | ||

| + | |||

| + | отторгаемые ключевые носители (токены, смарт-карты) с неизвлекаемым ключом; | ||

| + | генераторы одноразовых паролей или скретч-карты; | ||

| + | генераторы MAC-кодов (криптокалькуляторы); | ||

| + | — для защиты от сетевых атак такие, как: | ||

| + | |||

| + | сетевые брандмауэры (FireWall) для фильтрации и разграничения доступа; | ||

| + | системы обнаружения (IDS) и противодействия вторжениям (IPS); | ||

| + | |||

| + | Использовать весь доступный функционал используемого программного обеспечения системы ДБО: | ||

| + | |||

| + | — расширенные функции парольной защиты, включающие в себя ограничения на: | ||

| + | |||

| + | использование «простых» паролей; | ||

| + | минимальную длину паролей; | ||

| + | период запрета на повторное использование; | ||

| + | период действия паролей; | ||

| + | возможность задавать дату окончания срока действия пароля; | ||

| + | требование принудительной смены пароля при входе в систему; | ||

| + | — механизмы защиты от подбора учетных записей и паролей пользователей, в т. ч. с помощью программ-роботов; | ||

| + | |||

| + | — ограничение разрешенных IP- и MAC-адресов компьютеров клиентов, с которых допускается работа в системе; | ||

| + | |||

| + | Для повышения эффективности выявления случаев мошенничества и несанкционированного доступа к услугам ДБО использовать такие средства, как: | ||

| + | — уведомление как Клиентов, так и администраторов Банка по любым каналам связи о событиях, затрагивающих аспекты ИБ (например, с помощью продукта BSS «Сервер Нотификации»); | ||

| + | |||

| + | — использование механизмов регистрации событий в Системе, в т. ч. событий, связанных с ИБ; | ||

| + | |||

| + | — специализированные средства анализа операций на предмет выявления мошеннических операций (например, при помощи системы «FRAUD-Анализ» Компании BSS); | ||

| + | |||

| + | Регулярно проводить аудит системы обеспечения безопасности (в т. ч. и тесты на проникновение). | ||

| + | Весь этот комплекс мер — как организационных, так и технических, — позволит Банкам и их Клиентам обеспечить высочайший из доступных в настоящее время уровень защиты услуг дистанционного банковского обслуживания от внешних угроз. | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| + | Для выполнения данной работы мы использовали следующие источники информации и онлайн-ресурсы: | ||

| + | |||

| + | # [http://www.garant.ru/products/ipo/prime/doc/71456224/ Доктрина информационной безопасности Российской Федерации (Указ Президента РФ от 5 декабря 2016 г. № 646)]; | ||

| + | # [https://drive.mindmup.com/ Онлайн-сервис для создания карт знаний]; | ||

| + | # [https://padlet.com/?ref=logo Сервис для создания собственной виртуальной online-доски]; | ||

| + | # [https://www.google.ru/forms/about/ Google формы: бесплатный ресурс для создания собственных опросов онлайн]. | ||

== Другие документы == | == Другие документы == | ||

Текущая версия на 13:00, 14 июня 2017

Содержание

Авторы и участники проекта

Тема исследования группы

Информационная безопасность общества и личности

Проблемный вопрос (вопрос для исследования)

Как обеспечить информационную безопасность?

Гипотеза исследования

Информационная безопасность играет огромную роль в век "информационных технологий", что придаёт важное значение информационной безопасности.

Цели исследования

- Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет;

- Выяснить, как обеспечить информационную безопасность общества и личности.

ЗАДАЧИ ИССЛЕДОВАНИЯ:

- Изучить доктрину информационной безопасности РФ 2016 года, выписать основные понятия;

- Выполнить классификацию угроз информационной безопасности личности и способов защиты;

- Провести опрос одногруппников по обеспечению информационной безопасности в Интернете с помощью анкетирования;

- Сформулировать рекомендации по решению проблемы информационной безопасности.

ФОРМА ПРЕДСТАВЛЕНИЯ РЕЗУЛЬТАТОВ ИССЛЕДОВАНИЯ:

- Вики-статья;

- Карта знаний «Информационная безопасность» с помощью сервиса создания карт знаний;

- Результаты анкетирования с помощью Google-форм. Оформление результатов с помощью диаграмм;

- Виртуальная on-line доска.

Результаты проведённого исследования

1. Вики-статья

Основные понятия из Доктрины информационной безопасности РФ 2016 года

а) национальные интересы Российской Федерации в информационной сфере (далее - национальные интересы в информационной сфере) - объективно значимые потребности личности, общества и государства в обеспечении их защищенности и устойчивого развития в части, касающейся информационной сферы;

б) угроза информационной безопасности Российской Федерации (далее - информационная угроза) - совокупность действий и факторов, создающих опасность нанесения ущерба национальным интересам в информационной сфере;

в) информационная безопасность Российской Федерации (далее - информационная безопасность) - состояние защищенности личности, общества и государства от внутренних и внешних информационных угроз, при котором обеспечиваются реализация конституционных прав и свобод человека и гражданина, достойные качество и уровень жизни граждан, суверенитет, территориальная целостность и устойчивое социально-экономическое развитие Российской Федерации, оборона и безопасность государства;

г) обеспечение информационной безопасности - осуществление взаимоувязанных правовых, организационных, оперативно-розыскных, разведывательных, контрразведывательных, научно-технических, информационно-аналитических, кадровых, экономических и иных мер по прогнозированию, обнаружению, сдерживанию, предотвращению, отражению информационных угроз и ликвидации последствий их проявления;

д) силы обеспечения информационной безопасности - государственные органы, а также подразделения и должностные лица государственных органов, органов местного самоуправления и организаций, уполномоченные на решение в соответствии с законодательством Российской Федерации задач по обеспечению информационной безопасности;

е) средства обеспечения информационной безопасности - правовые, организационные, технические и другие средства, используемые силами обеспечения информационной безопасности;

ж) система обеспечения информационной безопасности - совокупность сил обеспечения информационной безопасности, осуществляющих скоординированную и спланированную деятельность, и используемых ими средств обеспечения информационной безопасности;

з) информационная инфраструктура Российской Федерации (далее - информационная инфраструктура) - совокупность объектов информатизации, информационных систем, сайтов в сети «Интернет» и сетей связи, расположенных на территории Российской Федерации, а также на территориях, находящихся под юрисдикцией Российской Федерации или используемых на основании международных договоров Российской Федерации.

2. Карта знаний «Информационная безопасность», созданная с помощью сервиса создания карт знаний

3. Виртуальная on-line доска

Мы представляем правила, созданные с помощью ресурса on-line доска, которые помогут пользователям обезопасить себя при работе в сети Интернет.

4. Опрос с помощью Google-форм

Согласно проведенному опросу на тему информационной безопасности 33,3% респондентов не знают, что такое информационная безопасность. Остальные опрошенные знакомы с данным понятием и их волнует проблема сохранения информационной безопасности, так как 83,3% из них сталкивались с негативным информационным влиянием и были подвержены информационному риску.

Данные опроса показали, что большая часть опрошенных знакома только с антивирусными программами, как способ защиты информации при работе в сети Интернет.Все опрошенные считают важным и необходимым соблюдение правил информационной безопасности. Однако только 75% респондентов соблюдают их при работе с ресурсами, подверженными различным информационным опасностям.

Многих опрошенных беспокоит вопрос соблюдения правил информационной безопасности и их возможности предотвращения некоторых террористических и экстремистских актов, так как по мнению самих опрошенных это позволит избежать утечки государственно важной информации, которая может быть использована террористическими группировками в своих злоумышленных целях.

Вывод

Современная действительность диктует свои правила информационной безопасности (ИБ). Соблюдение этих правил призвано обеспечить защищенность интересов кредитной организации и её клиентов в условиях угроз в информационной сфере при оказании услуг дистанционного банковского обслуживания.

Задачи ИБ сводятся к минимизации ущерба, а также к прогнозированию и предотвращению случайных или злонамеренных воздействий. Для обеспечения надлежащей степени защищенности необходимо использование комплексного подхода, когда вопросам ИБ уделяется достаточно внимания как на стороне банка, так и на стороне клиента.

Для минимизации рисков при дистанционном банковском обслуживании Компания BSS рекомендует Банкам и их Клиентам:

Использовать в работе только лицензионные версии операционных систем и прикладного программного обеспечения; Применять сертифицированные средства криптографической защиты информации (СКЗИ); Применять и своевременно обновлять средства антивирусной защиты; Своевременно устанавливать обновления безопасности для используемого ПО; Разработать, постоянно совершенствовать и, безусловно, соблюдать: — Политику ИБ в вопросах дистанционного банковского обслуживания, которая в обязательном порядке должна содержать:

требования к аппаратным и программным средствам, обеспечивающим информационную безопасность каналов связи в вопросах взаимодействия в рамках дистанционного банковского обслуживания; требования к обязательности предоставления провайдерами Интернет-услуг механизмов защиты (в т. ч. и от DDOS-атак); требование по разделению функции администраторов системы, СУБД и администраторов безопасности; последовательность необходимых действий, осуществляемых при возникновении внештатной ситуации или при подозрении на неё. — Регламент доступа к компьютерам и секретным ключам, который в обязательном порядке должен содержать:

перечень событий, наступление которых должно повлечь за собой немедленную замену/изъятие ключей электронной цифровой подписи; предупреждающую информацию об увеличении риска хищения и дальнейшего неправомерного использования электронной цифровой подписи при доступе к системе интернет-банкинга с гостевых рабочих мест.

Разработанные Политику и Регламент доводить до сведения всех своих сотрудников, работа которых связана с системой ДБО, вести регулярный внутренний мониторинг; Регулярно проводить обучение и аттестацию сотрудников с целью повышения их грамотности в области защиты информации. (В этом может помочь Учебный центр Компании BSS); Разработать и регулярно обновлять, доводя в обязательном порядке до сведения своих клиентов, Памятку по обеспечению ИБ при использовании системы; Применять современные технические средства: — для снижения риска неправомерного доступа и использования услуг ДБО в результате похищения злоумышленниками идентификаторов клиента (логина, пароля и криптографических ключей) такие, как:

отторгаемые ключевые носители (токены, смарт-карты) с неизвлекаемым ключом; генераторы одноразовых паролей или скретч-карты; генераторы MAC-кодов (криптокалькуляторы); — для защиты от сетевых атак такие, как:

сетевые брандмауэры (FireWall) для фильтрации и разграничения доступа; системы обнаружения (IDS) и противодействия вторжениям (IPS);

Использовать весь доступный функционал используемого программного обеспечения системы ДБО:

— расширенные функции парольной защиты, включающие в себя ограничения на:

использование «простых» паролей; минимальную длину паролей; период запрета на повторное использование; период действия паролей; возможность задавать дату окончания срока действия пароля; требование принудительной смены пароля при входе в систему; — механизмы защиты от подбора учетных записей и паролей пользователей, в т. ч. с помощью программ-роботов;

— ограничение разрешенных IP- и MAC-адресов компьютеров клиентов, с которых допускается работа в системе;

Для повышения эффективности выявления случаев мошенничества и несанкционированного доступа к услугам ДБО использовать такие средства, как: — уведомление как Клиентов, так и администраторов Банка по любым каналам связи о событиях, затрагивающих аспекты ИБ (например, с помощью продукта BSS «Сервер Нотификации»);

— использование механизмов регистрации событий в Системе, в т. ч. событий, связанных с ИБ;

— специализированные средства анализа операций на предмет выявления мошеннических операций (например, при помощи системы «FRAUD-Анализ» Компании BSS);

Регулярно проводить аудит системы обеспечения безопасности (в т. ч. и тесты на проникновение). Весь этот комплекс мер — как организационных, так и технических, — позволит Банкам и их Клиентам обеспечить высочайший из доступных в настоящее время уровень защиты услуг дистанционного банковского обслуживания от внешних угроз.

Полезные ресурсы

Для выполнения данной работы мы использовали следующие источники информации и онлайн-ресурсы:

- Доктрина информационной безопасности Российской Федерации (Указ Президента РФ от 5 декабря 2016 г. № 646);

- Онлайн-сервис для создания карт знаний;

- Сервис для создания собственной виртуальной online-доски;

- Google формы: бесплатный ресурс для создания собственных опросов онлайн.