Результаты исследований группы Информационная безопасность общества и личности/ИСТ-21-1 — различия между версиями

(→Результаты анкетирования) |

(→Полезные ресурсы) |

||

| (не показано 10 промежуточных версий 2 участников) | |||

| Строка 36: | Строка 36: | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

|} | |} | ||

| Строка 104: | Строка 99: | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

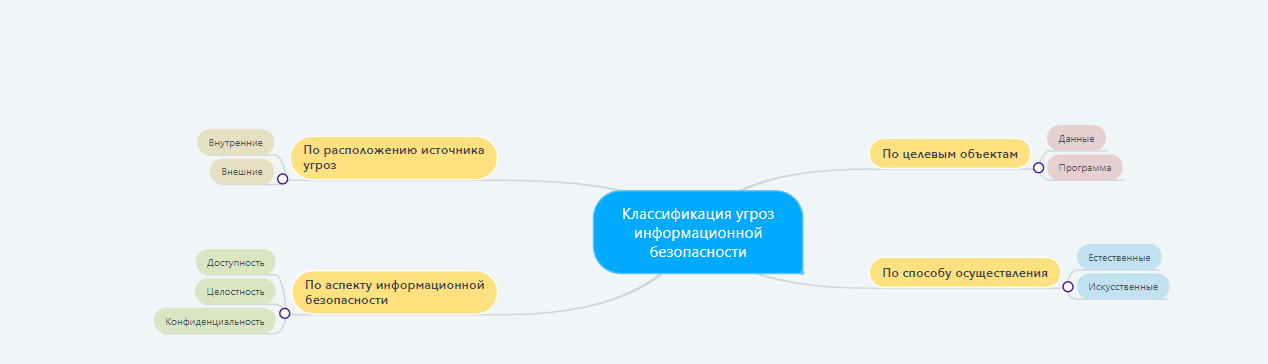

[[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | [[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | ||

| + | [https://vk.com/away.php?utf=1&to=https%3A%2F%2Fmm.tt%2F2117528620%3Ft%3DXwwSH6gvUt Ментальная карта-классификация угроз ] | ||

|} | |} | ||

| Строка 177: | Строка 173: | ||

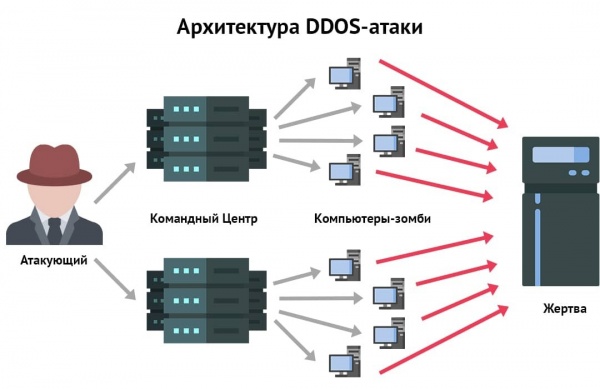

'''DDoS''' (от англ. Distributed Denial of Service — Распределенная DoS) — подтип DoS атаки, имеющий ту же цель что и DoS, но производимой не с одного компьютера, а с нескольких компьютеров в сети. В данных типах атак используется либо возникновение ошибок, приводящих к отказу сервиса, либо срабатывание защиты, приводящей к блокированию работы сервиса, а в результате также к отказу в обслуживании. DDoS используется там, где обычный DoS неэффективен. Для этого несколько компьютеров объединяются, и каждый производит DoS атаку на систему жертвы. Вместе это называется DDoS-атака. | '''DDoS''' (от англ. Distributed Denial of Service — Распределенная DoS) — подтип DoS атаки, имеющий ту же цель что и DoS, но производимой не с одного компьютера, а с нескольких компьютеров в сети. В данных типах атак используется либо возникновение ошибок, приводящих к отказу сервиса, либо срабатывание защиты, приводящей к блокированию работы сервиса, а в результате также к отказу в обслуживании. DDoS используется там, где обычный DoS неэффективен. Для этого несколько компьютеров объединяются, и каждый производит DoS атаку на систему жертвы. Вместе это называется DDoS-атака. | ||

| − | [[Файл:Вс764шсщ.jpeg|600px|thumb| | + | [[Файл:Вс764шсщ.jpeg|600px|thumb|center|]] |

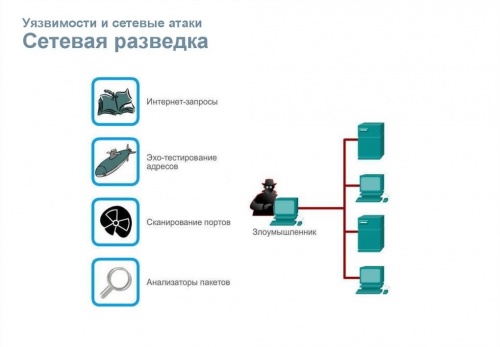

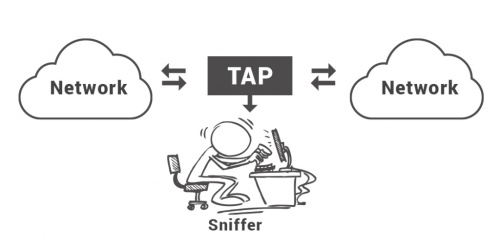

Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | ||

| Строка 185: | Строка 181: | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit"; margin-left: auto;margin-right: auto | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit"; margin-left: auto;margin-right: auto | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | [[Файл:Gi35qa82-p.jpeg|400px|left]] [[Файл:V863oc863lo8.jpeg|400px|center]] | + | [[Файл:Gi35qa82-p.jpeg|400px|left]][[Файл:V863oc863lo8.jpeg|400px|center]] |

[[Файл:86velo87xlo.jpeg|400px|left]] [[Файл:Klucyx3lzu63.jpeg|400px|center ]] | [[Файл:86velo87xlo.jpeg|400px|left]] [[Файл:Klucyx3lzu63.jpeg|400px|center ]] | ||

| Строка 246: | Строка 242: | ||

| style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | В ходе исследования мы выяснили, какие существуют угрозы информационной безопасности, познакомились со способами защиты информации.Люди 21 века тесно связаны с новыми технологиями, а особенно, интернет-технологиями. Чтобы правильно ими пользоваться и не попадать в трудные ситуации, важно знать хотя бы азы информационной безопасности. Мы надеемся, что наш проект подведет незнающих людей ближе к вопросу понимания современных компьютерных угроз и поможет ему защититься от них при необходимости. | + | В ходе исследования мы выяснили, какие существуют угрозы информационной безопасности, познакомились со способами защиты информации.Люди 21 века тесно связаны с новыми технологиями, а особенно, интернет-технологиями. Чтобы правильно ими пользоваться и не попадать в трудные ситуации, важно знать хотя бы знать азы информационной безопасности. Мы надеемся, что наш проект подведет незнающих людей ближе к вопросу понимания современных компьютерных угроз и поможет ему защититься от них при необходимости. |

|} | |} | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFFAFA; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

[https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Моргунов, А. В. Информационная безопасность : учебно-методическое пособие : 16+ / А. В. Моргунов ; Новосибирский государственный технический университет. – Новосибирск : Новосибирский государственный технический университет, 2019. – 83 с.] | [https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Моргунов, А. В. Информационная безопасность : учебно-методическое пособие : 16+ / А. В. Моргунов ; Новосибирский государственный технический университет. – Новосибирск : Новосибирский государственный технический университет, 2019. – 83 с.] | ||

Текущая версия на 18:16, 11 декабря 2022

Содержание

Авторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Доктрина информационной безопасности Российской Федерации

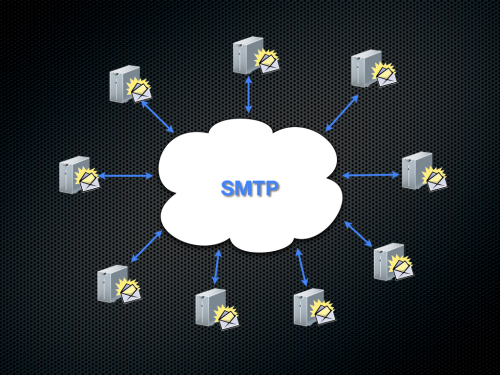

Классификация угрозВиды хакерских атак

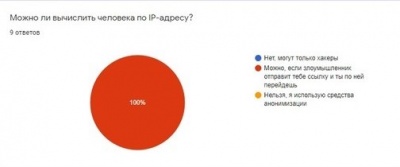

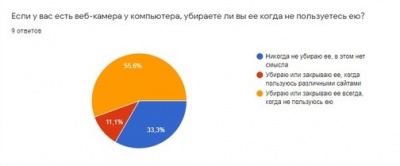

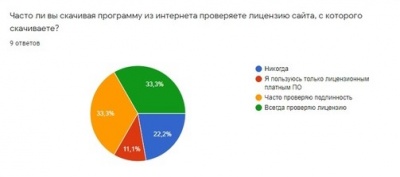

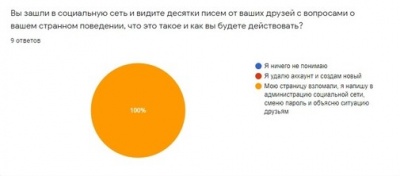

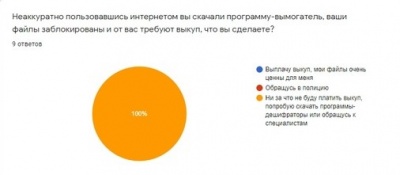

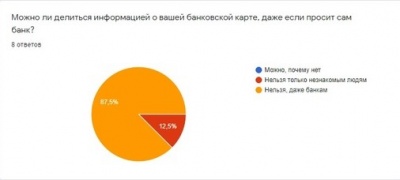

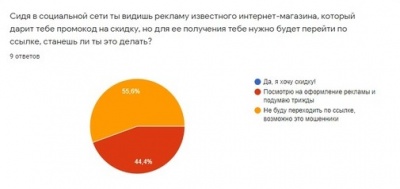

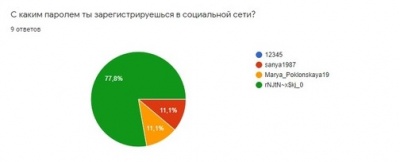

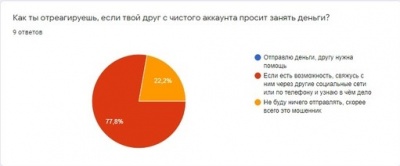

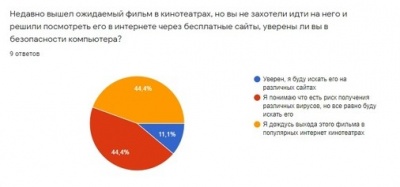

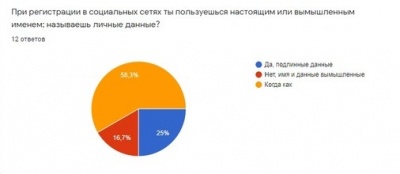

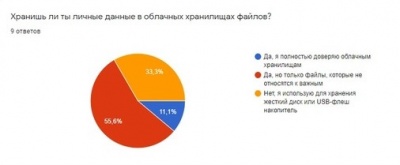

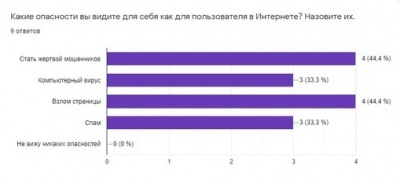

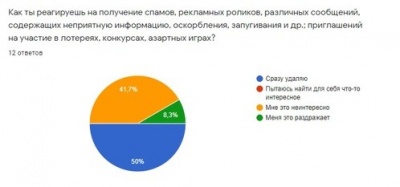

Результаты анкетированияУгрозы Информационной БезопасностиПравила по обеспечению личной безопасности в интернете

Вывод

Полезные ресурсы

Другие документы |