Результаты исследований группы Информационная безопасность общества и личности/ИСТ-21-1 — различия между версиями

(→Результаты анкетирования) |

(→Полезные ресурсы) |

||

| (не показаны 84 промежуточные версии 4 участников) | |||

| Строка 1: | Строка 1: | ||

| − | + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | |

| + | | style="width: 50%; background-color: #FFFACD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | {|border=0 style="width: 50%" align="right" | ||

| + | |} | ||

==Авторы и участники проекта== | ==Авторы и участники проекта== | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

#[[Участник: Фрезе Наталья | Фрезе Наталья ]] | #[[Участник: Фрезе Наталья | Фрезе Наталья ]] | ||

#[[Участник: Лебедев Никита | Лебедев Никита ]] | #[[Участник: Лебедев Никита | Лебедев Никита ]] | ||

| Строка 7: | Строка 12: | ||

#[[Участник: Sinyaginiv| Синягин Илья]] | #[[Участник: Sinyaginiv| Синягин Илья]] | ||

#[[Участник: Виктор Стаценко | Стаценко Виктор]] | #[[Участник: Виктор Стаценко | Стаценко Виктор]] | ||

| + | |} | ||

==Тема исследования группы== | ==Тема исследования группы== | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

Информационная безопасность общества и личности | Информационная безопасность общества и личности | ||

| + | |} | ||

== Проблемный вопрос (вопрос для исследования)== | == Проблемный вопрос (вопрос для исследования)== | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

Как обеспечить свою информационную безопасность? | Как обеспечить свою информационную безопасность? | ||

| + | |} | ||

== Гипотеза исследования == | == Гипотеза исследования == | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

Мы предполагаем, что обеспечение информационной безопасности отдельного человека зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же совершенствование законодательной базу, которая должна изменяться "вногу со временем". Другим средством защиты, на наш взгляд, выступает сама личность, ее предусмотрительное отношение к информации, которой она располагает, которую предоставляет, размещает. | Мы предполагаем, что обеспечение информационной безопасности отдельного человека зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же совершенствование законодательной базу, которая должна изменяться "вногу со временем". Другим средством защиты, на наш взгляд, выступает сама личность, ее предусмотрительное отношение к информации, которой она располагает, которую предоставляет, размещает. | ||

| + | |} | ||

==Цели исследования== | ==Цели исследования== | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | ||

| − | + | |} | |

| − | + | ||

== Доктрина информационной безопасности Российской Федерации == | == Доктрина информационной безопасности Российской Федерации == | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

'''Доктрина информационной безопасности Российской Федерации — это система официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере.''' | '''Доктрина информационной безопасности Российской Федерации — это система официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере.''' | ||

| Строка 78: | Строка 96: | ||

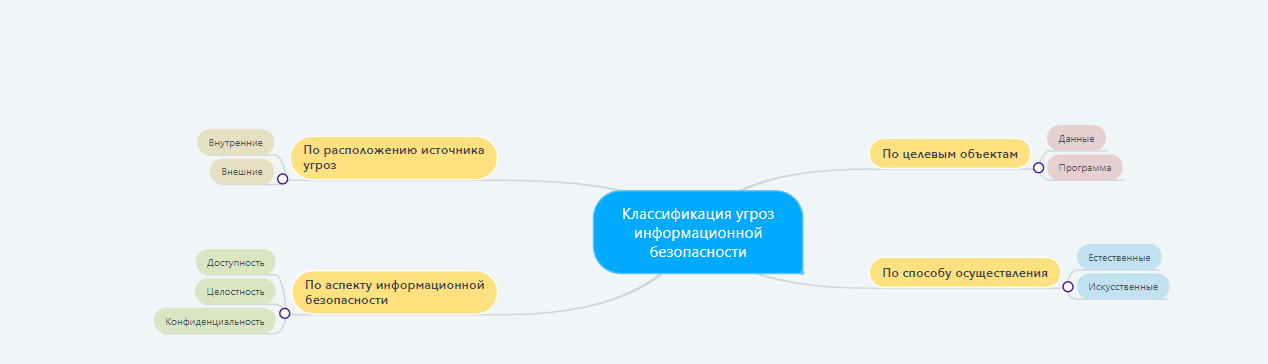

==Классификация угроз== | ==Классификация угроз== | ||

| − | + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | |

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

[[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | [[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | ||

| + | [https://vk.com/away.php?utf=1&to=https%3A%2F%2Fmm.tt%2F2117528620%3Ft%3DXwwSH6gvUt Ментальная карта-классификация угроз ] | ||

| + | |} | ||

==Виды хакерских атак== | ==Виды хакерских атак== | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

'''''Хакерская атака''''' - действие, целью которого является захват контроля (повышение прав) над удалённой/локальной вычислительной системой, либо её дестабилизация, либо отказ в обслуживании. Изначально причиной атак послужил ряд ограничений, присущих протоколу TCP/IP. В ранних версиях протокола IP отсутствовали требования безопасности, которые появились только спустя несколько лет. Но только с бурным развитием интернет-коммерции проблема стала актуальной, и пришлось в сжатые сроки внедрять стандарты безопасности. | '''''Хакерская атака''''' - действие, целью которого является захват контроля (повышение прав) над удалённой/локальной вычислительной системой, либо её дестабилизация, либо отказ в обслуживании. Изначально причиной атак послужил ряд ограничений, присущих протоколу TCP/IP. В ранних версиях протокола IP отсутствовали требования безопасности, которые появились только спустя несколько лет. Но только с бурным развитием интернет-коммерции проблема стала актуальной, и пришлось в сжатые сроки внедрять стандарты безопасности. | ||

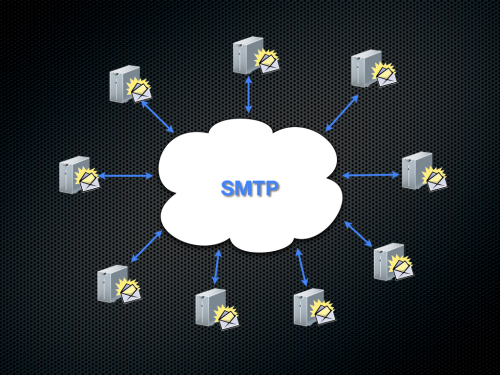

| Строка 87: | Строка 110: | ||

Считается самым старым методом атак, хотя суть его проста и примитивна: большое количество почтовых сообщений делают невозможными работу с почтовыми ящиками, а иногда и с целыми почтовыми серверами. Для этой цели было разработано множество программ, и даже неопытный пользователь мог совершить атаку, указав всего лишь e-mail жертвы, текст сообщения, и количество необходимых сообщений. Многие такие программы позволяли прятать реальный IP-адрес отправителя, используя для рассылки анонимный почтовый сервер. Эту атаку сложно предотвратить, так как даже почтовые фильтры провайдеров не могут определить реального отправителя спама. Провайдер может ограничить количество писем от одного отправителя, но адрес отправителя и тема зачастую генерируются случайным образом. | Считается самым старым методом атак, хотя суть его проста и примитивна: большое количество почтовых сообщений делают невозможными работу с почтовыми ящиками, а иногда и с целыми почтовыми серверами. Для этой цели было разработано множество программ, и даже неопытный пользователь мог совершить атаку, указав всего лишь e-mail жертвы, текст сообщения, и количество необходимых сообщений. Многие такие программы позволяли прятать реальный IP-адрес отправителя, используя для рассылки анонимный почтовый сервер. Эту атаку сложно предотвратить, так как даже почтовые фильтры провайдеров не могут определить реального отправителя спама. Провайдер может ограничить количество писем от одного отправителя, но адрес отправителя и тема зачастую генерируются случайным образом. | ||

| + | |||

| + | [[Файл:6988278661.png|500px|thumb|center|]] | ||

=== Переполнение буфера === | === Переполнение буфера === | ||

| Строка 95: | Строка 120: | ||

Следующий вид атаки представляет собой более изощрённый метод получения доступа к закрытой информации — использование специальных программ для ведения работы на компьютере жертвы, а также дальнейшего распространения (это вирусы и черви). Такие программы предназначены для поиска и передачи своему владельцу секретной информации, либо просто для нанесения вреда системе безопасности и работоспособности компьютера жертвы. Принципы действия этих программ различны. | Следующий вид атаки представляет собой более изощрённый метод получения доступа к закрытой информации — использование специальных программ для ведения работы на компьютере жертвы, а также дальнейшего распространения (это вирусы и черви). Такие программы предназначены для поиска и передачи своему владельцу секретной информации, либо просто для нанесения вреда системе безопасности и работоспособности компьютера жертвы. Принципы действия этих программ различны. | ||

| + | |||

| + | [[Файл:novyj-virus.jpeg|500px|thumb|center|]] | ||

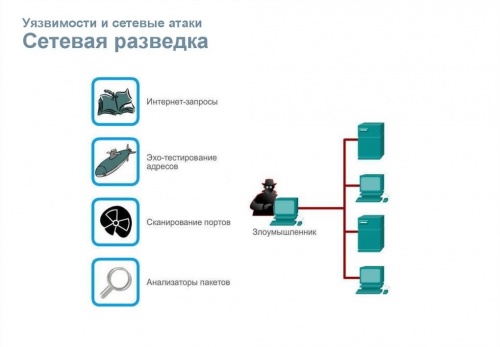

=== Сетевая разведка === | === Сетевая разведка === | ||

| Строка 101: | Строка 128: | ||

В ходе такой разведки злоумышленник может производить сканирование портов, запросы DNS, эхо-тестирование открытых портов, наличие и защищённость прокси-серверов. В результате можно получить информацию о существующих в системе DNS-адресах, кому они принадлежат, какие сервисы на них доступны, уровень доступа к этим сервисам для внешних и внутренних пользователей. | В ходе такой разведки злоумышленник может производить сканирование портов, запросы DNS, эхо-тестирование открытых портов, наличие и защищённость прокси-серверов. В результате можно получить информацию о существующих в системе DNS-адресах, кому они принадлежат, какие сервисы на них доступны, уровень доступа к этим сервисам для внешних и внутренних пользователей. | ||

| + | |||

| + | [[Файл:slide-19.jpg|500px|thumb|center|]] | ||

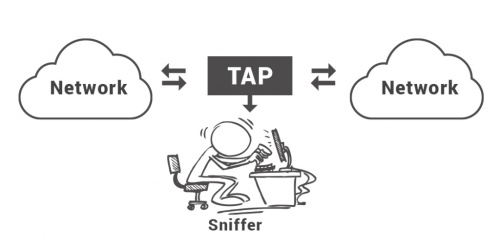

=== Сниффинг пакетов === | === Сниффинг пакетов === | ||

Также довольно распространённый вид атаки, основанный на работе сетевой карты в режиме promiscuous mode, а также monitor mode для сетей Wi-Fi. В таком режиме все пакеты, полученные сетевой картой, пересылаются на обработку специальному приложению, называемому сниффером. В результате злоумышленник может получить большое количество служебной информации: кто, откуда и куда передавал пакеты, через какие адреса эти пакеты проходили. Самой большой опасностью такой атаки является получение самой информации, например логинов и паролей сотрудников, которые можно использовать для незаконного проникновения в систему под видом обычного сотрудника компании. | Также довольно распространённый вид атаки, основанный на работе сетевой карты в режиме promiscuous mode, а также monitor mode для сетей Wi-Fi. В таком режиме все пакеты, полученные сетевой картой, пересылаются на обработку специальному приложению, называемому сниффером. В результате злоумышленник может получить большое количество служебной информации: кто, откуда и куда передавал пакеты, через какие адреса эти пакеты проходили. Самой большой опасностью такой атаки является получение самой информации, например логинов и паролей сотрудников, которые можно использовать для незаконного проникновения в систему под видом обычного сотрудника компании. | ||

| + | |||

| + | [[Файл:sniffing.jpg|500px|thumb|center|]] | ||

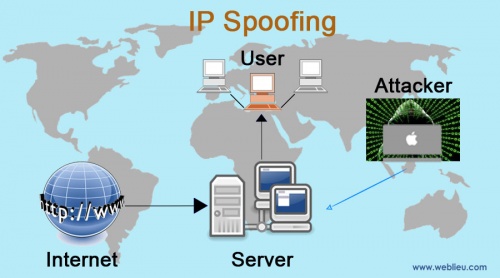

=== IP-спуфинг === | === IP-спуфинг === | ||

Тоже распространённый вид атаки в недостаточно защищённых сетях, когда злоумышленник выдаёт себя за санкционированного пользователя, находясь в самой организации, или за её пределами. Для этого крэкеру необходимо воспользоваться IP-адресом, разрешённым в системе безопасности сети. Такая атака возможна, если система безопасности позволяет идентификацию пользователя только по IP-адресу и не требует дополнительных подтверждений. | Тоже распространённый вид атаки в недостаточно защищённых сетях, когда злоумышленник выдаёт себя за санкционированного пользователя, находясь в самой организации, или за её пределами. Для этого крэкеру необходимо воспользоваться IP-адресом, разрешённым в системе безопасности сети. Такая атака возможна, если система безопасности позволяет идентификацию пользователя только по IP-адресу и не требует дополнительных подтверждений. | ||

| + | |||

| + | [[Файл:with-logo-1.jpg|500px|thumb|center|]] | ||

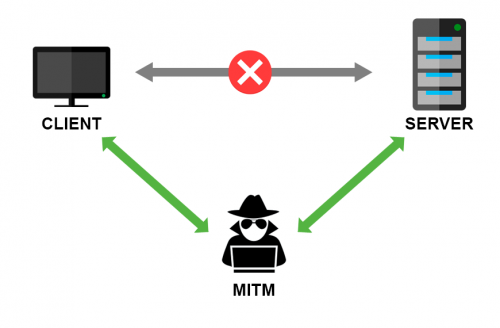

=== Man-in-the-Middle === | === Man-in-the-Middle === | ||

Вид атаки, когда злоумышленник перехватывает канал связи между двумя системами, и получает доступ ко всей передаваемой информации. При получении доступа на таком уровне, злоумышленник может модифицировать информацию нужным ему образом, чтобы достичь своих целей. Цель такой атаки — незаконное получение, кража или фальсифицирование передаваемой информации, или же получение несанкционированного доступа к ресурсам сети. Такие атаки крайне сложно отследить, так как обычно злоумышленник находится внутри организации. | Вид атаки, когда злоумышленник перехватывает канал связи между двумя системами, и получает доступ ко всей передаваемой информации. При получении доступа на таком уровне, злоумышленник может модифицировать информацию нужным ему образом, чтобы достичь своих целей. Цель такой атаки — незаконное получение, кража или фальсифицирование передаваемой информации, или же получение несанкционированного доступа к ресурсам сети. Такие атаки крайне сложно отследить, так как обычно злоумышленник находится внутри организации. | ||

| + | |||

| + | [[Файл:0_XGEd7Ec-lm1q0Rpy.png|500px|thumb|center|]] | ||

=== Инъекция кода === | === Инъекция кода === | ||

| Строка 137: | Строка 172: | ||

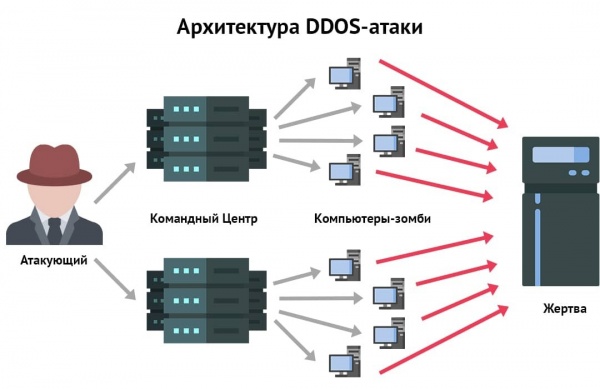

'''DDoS''' (от англ. Distributed Denial of Service — Распределенная DoS) — подтип DoS атаки, имеющий ту же цель что и DoS, но производимой не с одного компьютера, а с нескольких компьютеров в сети. В данных типах атак используется либо возникновение ошибок, приводящих к отказу сервиса, либо срабатывание защиты, приводящей к блокированию работы сервиса, а в результате также к отказу в обслуживании. DDoS используется там, где обычный DoS неэффективен. Для этого несколько компьютеров объединяются, и каждый производит DoS атаку на систему жертвы. Вместе это называется DDoS-атака. | '''DDoS''' (от англ. Distributed Denial of Service — Распределенная DoS) — подтип DoS атаки, имеющий ту же цель что и DoS, но производимой не с одного компьютера, а с нескольких компьютеров в сети. В данных типах атак используется либо возникновение ошибок, приводящих к отказу сервиса, либо срабатывание защиты, приводящей к блокированию работы сервиса, а в результате также к отказу в обслуживании. DDoS используется там, где обычный DoS неэффективен. Для этого несколько компьютеров объединяются, и каждый производит DoS атаку на систему жертвы. Вместе это называется DDoS-атака. | ||

| + | |||

| + | [[Файл:Вс764шсщ.jpeg|600px|thumb|center|]] | ||

Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | Любая атака представляет собой не что иное, как попытку использовать несовершенство системы безопасности жертвы либо для получения информации, либо для нанесения вреда системе, поэтому причиной любой удачной атаки является профессионализм крэкера и ценность информации, а также недостаточная компетенция администратора системы безопасности в частности, несовершенство программного обеспечения и недостаточное внимание к вопросам безопасности в компании в целом. | ||

| + | |} | ||

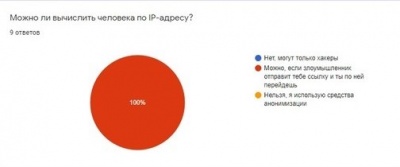

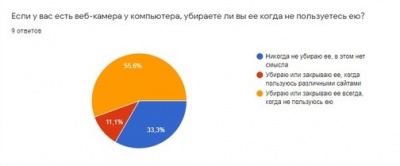

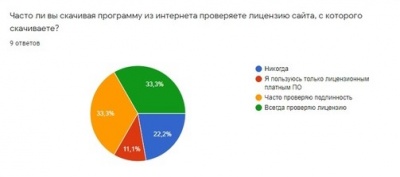

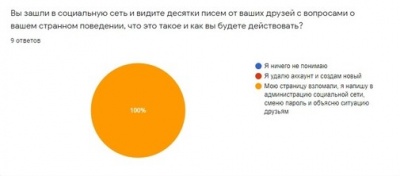

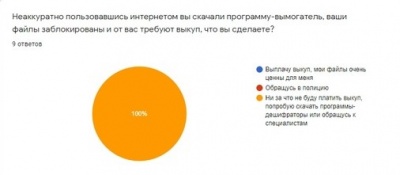

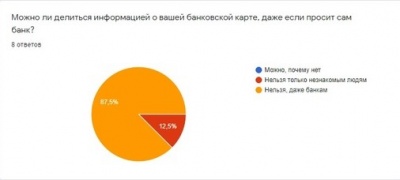

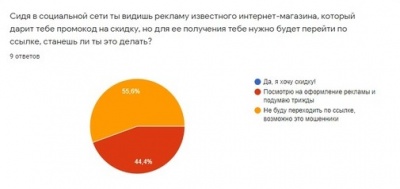

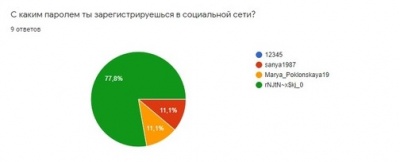

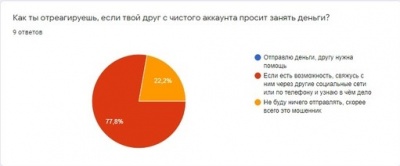

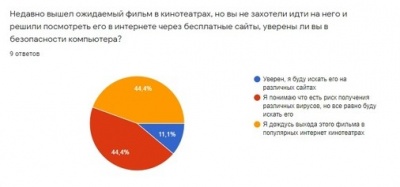

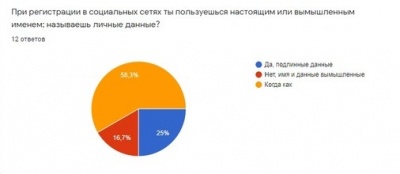

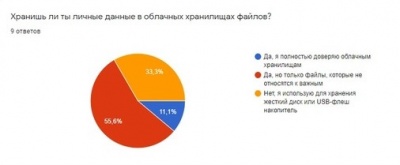

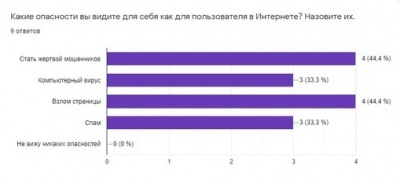

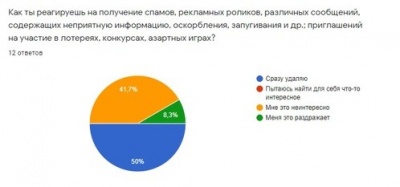

==Результаты анкетирования== | ==Результаты анкетирования== | ||

| − | [[Файл:Gi35qa82-p.jpeg ]] | + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit"; margin-left: auto;margin-right: auto |

| − | [[Файл:V863oc863lo8.jpeg ]] | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

| − | [[Файл:86velo87xlo.jpeg ]] | + | [[Файл:Gi35qa82-p.jpeg|400px|left]][[Файл:V863oc863lo8.jpeg|400px|center]] |

| − | [[Файл:Klucyx3lzu63.jpeg ]] | + | |

| − | [[Файл:6xk3w76z.jpeg ]] | + | [[Файл:86velo87xlo.jpeg|400px|left]] [[Файл:Klucyx3lzu63.jpeg|400px|center ]] |

| − | [[Файл:Lvy ew86co38.jpeg ]] | + | |

| − | [[Файл:8icle348x7p4.jpeg ]] | + | [[Файл:6xk3w76z.jpeg|400px|left ]] [[Файл:Lvy ew86co38.jpeg|400px|center]] |

| − | [[Файл:Uyceolk76p.jpeg ]] | + | |

| − | [[Файл:;.jpeg ]] | + | [[Файл:8icle348x7p4.jpeg|400px|left ]] [[Файл:Uyceolk76p.jpeg|400px|center ]] |

| − | [[Файл:KubtliuZ.jpeg ]] | + | |

| − | [[Файл:Oiay;otiby-w.jpeg ]] | + | [[Файл:;.jpeg|400px|left ]] [[Файл:KubtliuZ.jpeg|400px|center ]] |

| − | [[Файл:Oiay;otiby-w.jpeg ]] | + | |

| − | [[Файл:O7w;zb.jpeg ]] | + | [[Файл:Oiay;otiby-w.jpeg|400px|left ]] [[Файл:Oiay;otiby-w.jpeg|400px|center]] |

| − | [[Файл:Nc89iotaop.jpeg ]] | + | |

| − | [[Файл:Cajysl.jpeg ]] | + | [[Файл:O7w;zb.jpeg|400px|left ]] [[Файл:Nc89iotaop.jpeg|400px||center ]] |

| + | |||

| + | [[Файл:Cajysl.jpeg|400px|left ]] | ||

| + | |} | ||

| + | |||

| + | == Угрозы Информационной Безопасности == | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | [https://1drv.ms/p/s!AlIeoP44w98ahFZjH7H_W_zd2Fg0?e=SLp2ke Презентация Угрозы Информационной Безопасности] | ||

| + | |} | ||

==Правила по обеспечению личной безопасности в интернете== | ==Правила по обеспечению личной безопасности в интернете== | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | Общие методы обеспечения информационной безопасности Российской Федерации разделяются на правовые, организационно-технические и экономические. | ||

| + | |||

| + | К правовым методам обеспечения информационной безопасности Российской Федерации относится разработка нормативных правовых актов, регламентирующих отношения в информационной сфере, и нормативных методических документов по вопросам обеспечения информационной безопасности Российской Федерации. | ||

| + | |||

| + | ''' Организационно-техническими методами обеспечения информационной безопасности Российской Федерации являются: ''' | ||

| + | |||

| + | - Создание и совершенствование системы обеспечения информационной безопасности Российской Федерации; | ||

| + | |||

| + | - Усиление правоприменительной деятельности федеральных органов исполнительной власти, органов исполнительной власти субъектов Российской Федерации, включая предупреждение и пресечение правонарушений в информационной сфере, а также выявление, изобличение и привлечение к ответственности лиц, совершивших преступления и другие правонарушения в этой сфере; | ||

| + | |||

| + | - Разработка, использование и совершенствование средств защиты информации и методов контроля эффективности этих средств, развитие защищенных телекоммуникационных систем, повышение надежности специального программного обеспечения; | ||

| + | |||

| + | - Создание систем и средств предотвращения несанкционированного доступа к обрабатываемой информации и специальных воздействий, вызывающих разрушение, уничтожение, искажение информации, а также изменение штатных режимов функционирования систем и средств информатизации и связи; | ||

| + | |||

| + | - Выявление технических устройств и программ, представляющих опасность для нормального функционирования информационно-телекоммуникационных систем, предотвращение перехвата информации по техническим каналам, применение криптографических средств защиты информации при ее хранении, обработке и передаче по каналам связи, контроль за выполнением специальных требований по защите информации; | ||

| + | |||

| + | - Сертификация средств защиты информации, лицензирование деятельности в области защиты государственной тайны, стандартизация способов и средств защиты информации; | ||

| + | |||

| + | - Совершенствование системы сертификации телекоммуникационного оборудования и программного обеспечения автоматизированных систем обработки информации по требованиям информационной безопасности; | ||

| + | |||

| + | - Контроль за действиями персонала в защищенных информационных системах, подготовка кадров в области обеспечения информационной безопасности Российской Федерации; | ||

| + | |||

| + | - Формирование системы мониторинга показателей и характеристик информационной безопасности Российской Федерации в наиболее важных сферах жизни и деятельности общества и государства. | ||

| + | |||

| + | ''' Экономические методы обеспечения информационной безопасности Российской Федерации включают в себя: ''' | ||

| + | |||

| + | - Разработку программ обеспечения информационной безопасности Российской Федерации и определение порядка их финансирования; | ||

| + | |||

| + | - Совершенствование системы финансирования работ, связанных с реализацией правовых и организационно-технических методов защиты информации, создание системы страхования информационных рисков физических и юридических лиц. | ||

| + | |} | ||

==Вывод== | ==Вывод== | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

| + | В ходе исследования мы выяснили, какие существуют угрозы информационной безопасности, познакомились со способами защиты информации.Люди 21 века тесно связаны с новыми технологиями, а особенно, интернет-технологиями. Чтобы правильно ими пользоваться и не попадать в трудные ситуации, важно знать хотя бы знать азы информационной безопасности. Мы надеемся, что наш проект подведет незнающих людей ближе к вопросу понимания современных компьютерных угроз и поможет ему защититься от них при необходимости. | ||

| + | |} | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| − | [https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Информационная безопасность: учебно-методическое пособие] | + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" |

| + | | style="width: 50%; background-color: #FFFAFA; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | [https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Моргунов, А. В. Информационная безопасность : учебно-методическое пособие : 16+ / А. В. Моргунов ; Новосибирский государственный технический университет. – Новосибирск : Новосибирский государственный технический университет, 2019. – 83 с.] | ||

| − | [https://biblioclub.ru/index.php?page=book_view_red&book_id=238446 Информационная безопасность | + | [https://biblioclub.ru/index.php?page=book_view_red&book_id=238446 Информационная безопасность / ред. О. Рытенкова. – Москва : ГРОТЕК, 2014. – № 3. – 68 с.] |

| + | |||

| + | [https://biblioclub.ru/index.php?page=book_view_red&book_id=428605 Артемов, А. В. Информационная безопасность: курс лекций / А. В. Артемов ; Межрегиональная академия безопасности и выживания. – Орел : Межрегиональная академия безопасности и выживания, 2014. – 257 с.] | ||

| + | |||

| + | [https://biblioclub.ru/index.php?page=book_view_red&book_id=577701 Брюхомицкий, Ю. А. Искусственные иммунные системы в информационной безопасности : учебное пособие : 16+ / Ю. А. Брюхомицкий ; Южный федеральный университет. – Ростов-на-Дону ; Таганрог : Южный федеральный университет, 2019. – 148 с.] | ||

| + | |||

| + | [https://biblioclub.ru/index.php?page=book_view_red&book_id=493175 Ковалев, Д. В. Информационная безопасность : учебное пособие : (16+) / Д. В. Ковалев, Е. А. Богданова ; Южный федеральный университет. – Ростов-на-Дону : Южный федеральный университет, 2016. – 74 с.] | ||

| + | |||

| + | [http://www.kremlin.ru/acts/bank/41460/page/1 Доктрина Информационной Безопасности Российской Федерации] | ||

| + | |} | ||

== Другие документы == | == Другие документы == | ||

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

[[Учебный проект На пути к информационному обществу/ИСТ-21-1]] | [[Учебный проект На пути к информационному обществу/ИСТ-21-1]] | ||

| + | |} | ||

[[Категория:Проекты]] | [[Категория:Проекты]] | ||

Текущая версия на 18:16, 11 декабря 2022

Содержание

Авторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Доктрина информационной безопасности Российской Федерации

Классификация угрозВиды хакерских атак

Результаты анкетированияУгрозы Информационной БезопасностиПравила по обеспечению личной безопасности в интернете

Вывод

Полезные ресурсы

Другие документы |