Результаты исследований группы Информационная безопасность общества и личности/ИСТ-21-1 — различия между версиями

| Строка 6: | Строка 6: | ||

==Авторы и участники проекта== | ==Авторы и участники проекта== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

#[[Участник: Фрезе Наталья | Фрезе Наталья ]] | #[[Участник: Фрезе Наталья | Фрезе Наталья ]] | ||

#[[Участник: Лебедев Никита | Лебедев Никита ]] | #[[Участник: Лебедев Никита | Лебедев Никита ]] | ||

| Строка 16: | Строка 16: | ||

==Тема исследования группы== | ==Тема исследования группы== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

Информационная безопасность общества и личности | Информационная безопасность общества и личности | ||

|} | |} | ||

| Строка 22: | Строка 22: | ||

== Проблемный вопрос (вопрос для исследования)== | == Проблемный вопрос (вопрос для исследования)== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

Как обеспечить свою информационную безопасность? | Как обеспечить свою информационную безопасность? | ||

|} | |} | ||

| Строка 28: | Строка 28: | ||

== Гипотеза исследования == | == Гипотеза исследования == | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

Мы предполагаем, что обеспечение информационной безопасности отдельного человека зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же совершенствование законодательной базу, которая должна изменяться "вногу со временем". Другим средством защиты, на наш взгляд, выступает сама личность, ее предусмотрительное отношение к информации, которой она располагает, которую предоставляет, размещает. | Мы предполагаем, что обеспечение информационной безопасности отдельного человека зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же совершенствование законодательной базу, которая должна изменяться "вногу со временем". Другим средством защиты, на наш взгляд, выступает сама личность, ее предусмотрительное отношение к информации, которой она располагает, которую предоставляет, размещает. | ||

|} | |} | ||

| Строка 34: | Строка 34: | ||

==Цели исследования== | ==Цели исследования== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | ||

|} | |} | ||

| Строка 40: | Строка 40: | ||

==Результаты проведённого исследования== | ==Результаты проведённого исследования== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

|} | |} | ||

== Доктрина информационной безопасности Российской Федерации == | == Доктрина информационной безопасности Российской Федерации == | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

'''Доктрина информационной безопасности Российской Федерации — это система официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере.''' | '''Доктрина информационной безопасности Российской Федерации — это система официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере.''' | ||

| Строка 102: | Строка 102: | ||

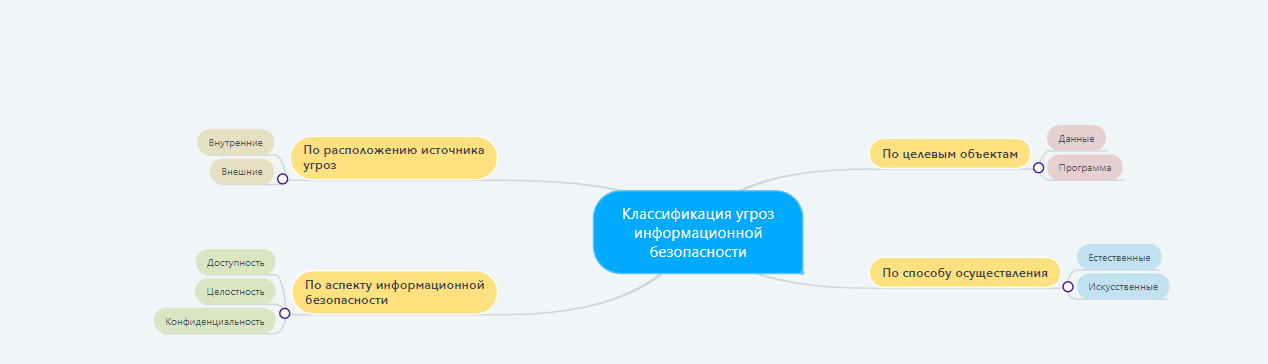

==Классификация угроз== | ==Классификация угроз== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

[[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | [[Файл: Ментальная карта.png|461 552px|center|[https://mm.tt/2117528620?t=XwwSH6gvUt Ментальная карта-классификация угроз]]] | ||

|} | |} | ||

| Строка 108: | Строка 108: | ||

==Виды хакерских атак== | ==Виды хакерских атак== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

'''''Хакерская атака''''' - действие, целью которого является захват контроля (повышение прав) над удалённой/локальной вычислительной системой, либо её дестабилизация, либо отказ в обслуживании. Изначально причиной атак послужил ряд ограничений, присущих протоколу TCP/IP. В ранних версиях протокола IP отсутствовали требования безопасности, которые появились только спустя несколько лет. Но только с бурным развитием интернет-коммерции проблема стала актуальной, и пришлось в сжатые сроки внедрять стандарты безопасности. | '''''Хакерская атака''''' - действие, целью которого является захват контроля (повышение прав) над удалённой/локальной вычислительной системой, либо её дестабилизация, либо отказ в обслуживании. Изначально причиной атак послужил ряд ограничений, присущих протоколу TCP/IP. В ранних версиях протокола IP отсутствовали требования безопасности, которые появились только спустя несколько лет. Но только с бурным развитием интернет-коммерции проблема стала актуальной, и пришлось в сжатые сроки внедрять стандарты безопасности. | ||

| Строка 170: | Строка 170: | ||

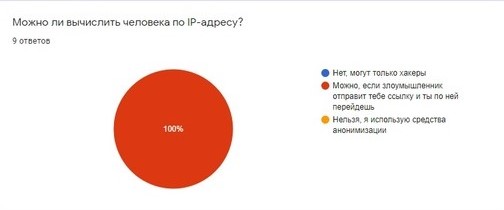

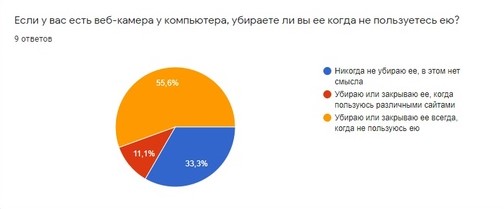

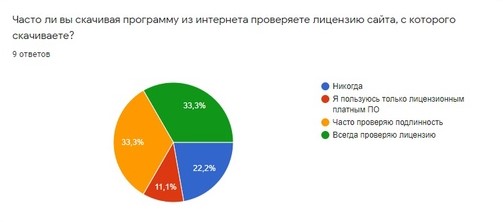

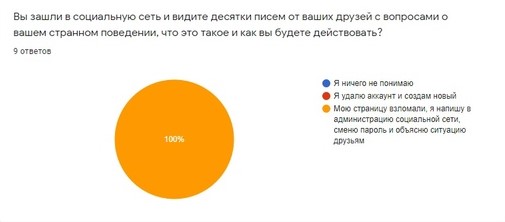

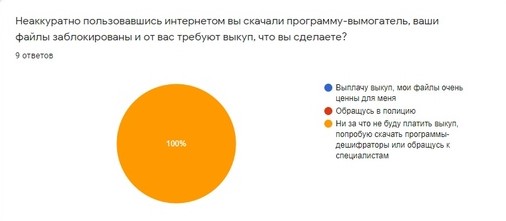

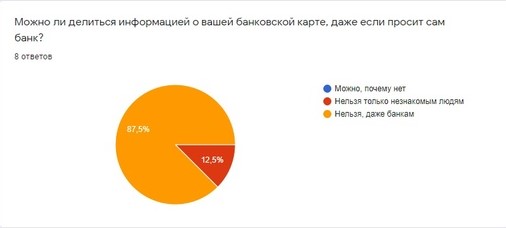

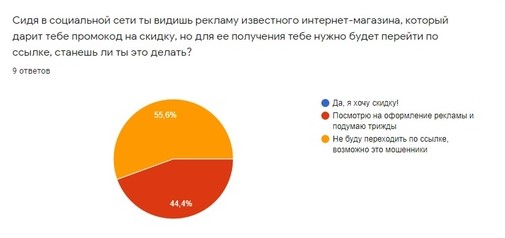

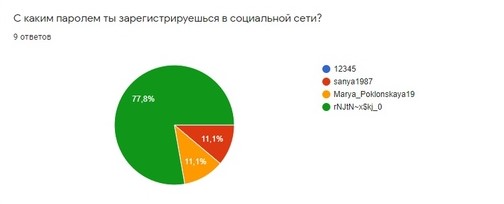

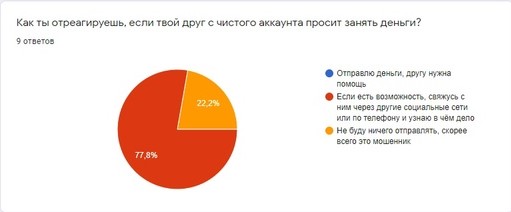

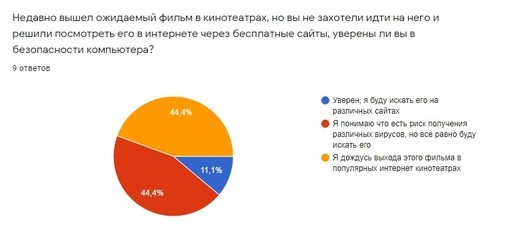

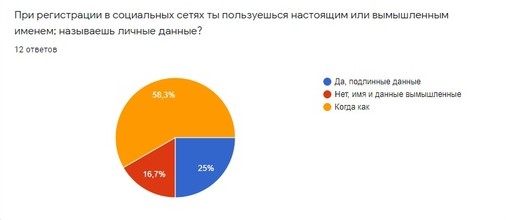

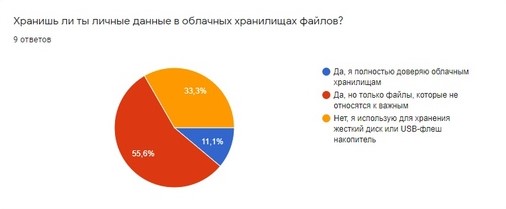

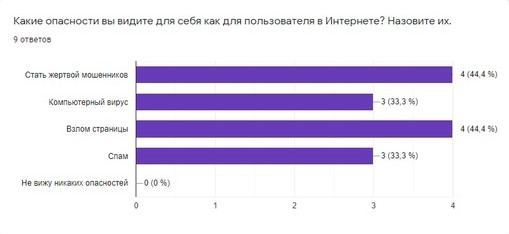

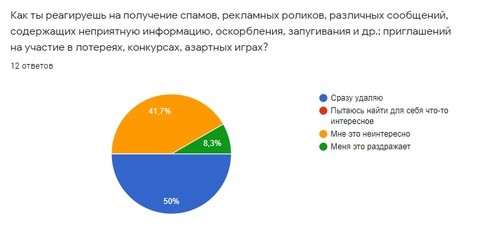

==Результаты анкетирования== | ==Результаты анкетирования== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

[[Файл:Gi35qa82-p.jpeg ]] | [[Файл:Gi35qa82-p.jpeg ]] | ||

[[Файл:V863oc863lo8.jpeg ]] | [[Файл:V863oc863lo8.jpeg ]] | ||

| Строка 190: | Строка 190: | ||

==Правила по обеспечению личной безопасности в интернете== | ==Правила по обеспечению личной безопасности в интернете== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

|} | |} | ||

==Вывод== | ==Вывод== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

|} | |} | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

[https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Информационная безопасность: учебно-методическое пособие] | [https://biblioclub.ru/index.php?page=book_view_red&book_id=576726 Информационная безопасность: учебно-методическое пособие] | ||

| Строка 210: | Строка 210: | ||

== Другие документы == | == Другие документы == | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| − | | style="width: 50%; background-color: # | + | | style="width: 50%; background-color: #FFA07A; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| |

[[Учебный проект На пути к информационному обществу/ИСТ-21-1]] | [[Учебный проект На пути к информационному обществу/ИСТ-21-1]] | ||

|} | |} | ||

[[Категория:Проекты]] | [[Категория:Проекты]] | ||

Версия 19:56, 13 декабря 2021

Содержание

Авторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Результаты проведённого исследованияДоктрина информационной безопасности Российской Федерации

Классификация угрозВиды хакерских атак

Результаты анкетированияПравила по обеспечению личной безопасности в интернетеВыводПолезные ресурсы

Другие документы |