Pезультаты исследования группы Информационная безопасность общества и личности в проекте На пути к информационному обществу/Т-21-1 — различия между версиями

(→Проблемы информационной безопасности и рекомендации по их решению) |

(→Вывод) |

||

| (не показано 13 промежуточных версий 2 участников) | |||

| Строка 1: | Строка 1: | ||

| − | + | {|cellpadding="10" cellspacing="1" style="width: 100%; background-color:#F0F8FF; margin-left: auto;margin-right: auto" | |

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | {|cellpadding="10" cellspacing="1" style="width: 100%; background-color:#ffffff; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#ffffff; vertical-align: top" colspan="1"; rowspan="1"| | ||

==Авторы и участники проекта== | ==Авторы и участники проекта== | ||

| + | |||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

#[[Участник:Вохмянина Екатерина|Вохмянина Екатерина]] | #[[Участник:Вохмянина Екатерина|Вохмянина Екатерина]] | ||

#[[Участник:Глазецкая Алина|Глазецкая Алина]] | #[[Участник:Глазецкая Алина|Глазецкая Алина]] | ||

| Строка 7: | Строка 14: | ||

#[[Участник: Иванова Александра|Иванова Александра]] | #[[Участник: Иванова Александра|Иванова Александра]] | ||

#[[Участник:Скибицкий Денис|Скибицкий Денис]] | #[[Участник:Скибицкий Денис|Скибицкий Денис]] | ||

| + | |||

| + | |} | ||

==Тема исследования группы== | ==Тема исследования группы== | ||

| − | Информационная безопасность общества и личности | + | |

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

| + | '''Информационная безопасность общества и личности''' | ||

| + | |||

| + | |} | ||

== Проблемный вопрос (вопрос для исследования)== | == Проблемный вопрос (вопрос для исследования)== | ||

| + | |||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

Как обеспечить свою информационную безопасность? | Как обеспечить свою информационную безопасность? | ||

| + | |} | ||

== Гипотеза исследования == | == Гипотеза исследования == | ||

| + | |||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

В современном мире Интернет играет важную роль, но с каждым днём безопасность данных в сети всё больше ставится под угрозу. Постоянно находятся новые способы кражи данных, взломов, утечки информации. Поэтому очень важно тщательно защищать свои данные и правильно использовать сеть Интернет. | В современном мире Интернет играет важную роль, но с каждым днём безопасность данных в сети всё больше ставится под угрозу. Постоянно находятся новые способы кражи данных, взломов, утечки информации. Поэтому очень важно тщательно защищать свои данные и правильно использовать сеть Интернет. | ||

| + | |} | ||

==Цели исследования== | ==Цели исследования== | ||

| + | |||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность общества и личности | ||

| + | |} | ||

==Результаты проведённого исследования== | ==Результаты проведённого исследования== | ||

===''' Доктрина информационной безопасности Российской Федерации'''=== | ===''' Доктрина информационной безопасности Российской Федерации'''=== | ||

| − | {|cellpadding="10" cellspacing=" | + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" |

| − | | style="width: 50%; vertical-align: top" colspan="1"; rowspan="1"| | + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| |

[[ Файл:Doktrinaist-20.jpeg|300px|thumb|left|]] | [[ Файл:Doktrinaist-20.jpeg|300px|thumb|left|]] | ||

| Строка 105: | Строка 135: | ||

Переработка положений доктрины 2000 года является одним из шагов по совершенствованию системы обеспечения информационной безопасности. И хотя доктрина сама по себе не является нормативно-правовым актом, она определяет стратегию Российской Федерации в информационной сфере на ближайшие годы и служит основой для совершенствования правового, методического, научно-технического и организационного обеспечения информационной безопасности Российской Федерации. | Переработка положений доктрины 2000 года является одним из шагов по совершенствованию системы обеспечения информационной безопасности. И хотя доктрина сама по себе не является нормативно-правовым актом, она определяет стратегию Российской Федерации в информационной сфере на ближайшие годы и служит основой для совершенствования правового, методического, научно-технического и организационного обеспечения информационной безопасности Российской Федерации. | ||

| + | |} | ||

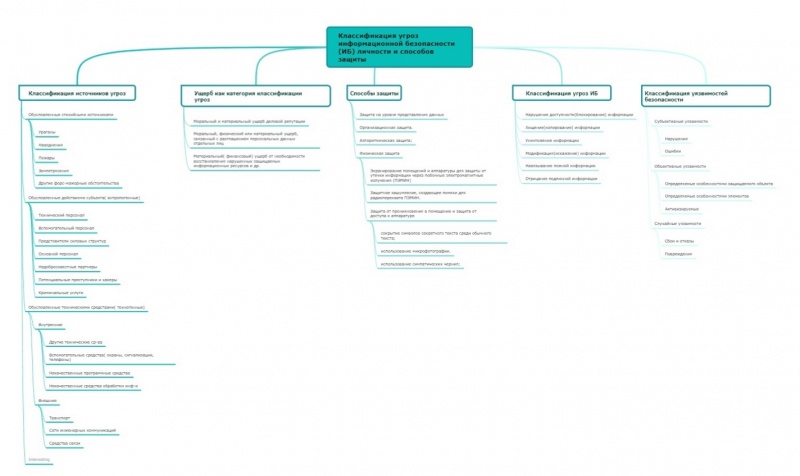

==='''Классификация угроз информационной безопасности и способов защиты'''=== | ==='''Классификация угроз информационной безопасности и способов защиты'''=== | ||

| + | |||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

Угрозой информации называют потенциально возможное влияние или воздействие на автоматизированную систему с последующим нанесением убытка чьим-то потребностям. | Угрозой информации называют потенциально возможное влияние или воздействие на автоматизированную систему с последующим нанесением убытка чьим-то потребностям. | ||

| Строка 115: | Строка 149: | ||

[[Файл:КартаТ21.jpg|800px|thumb|center|Более подробно ментальную карту можно изучить, перейдя по [https://www.mindomo.com/ru/mindmap/mind-map-252138a905fa4d95b12a495ae3489b2f# ссылке]]] | [[Файл:КартаТ21.jpg|800px|thumb|center|Более подробно ментальную карту можно изучить, перейдя по [https://www.mindomo.com/ru/mindmap/mind-map-252138a905fa4d95b12a495ae3489b2f# ссылке]]] | ||

| + | |} | ||

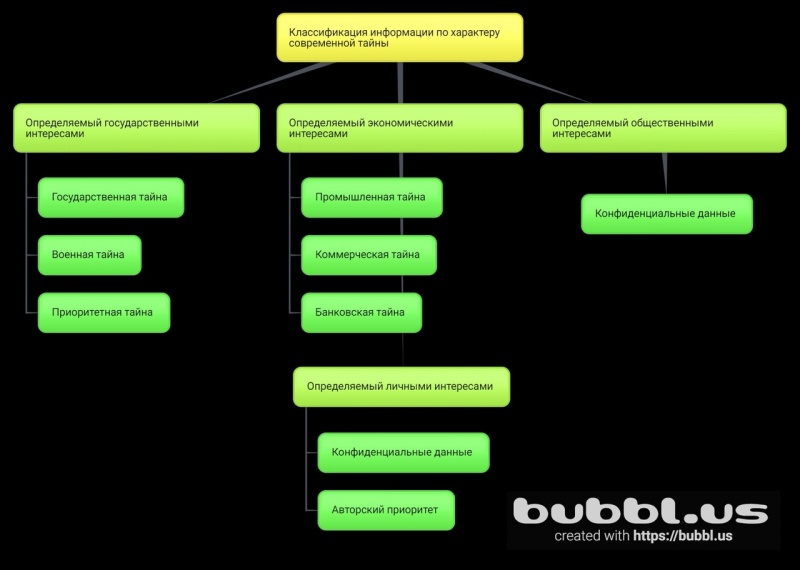

| − | ===''' | + | ==='''Классификация информации по характеру современной тайны'''=== |

| − | [[Файл: | + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" |

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

| + | [[Файл:Баблас.jpg|800px|thumb|center|ментальная карта создана с помощью сервиса [https://bubbl.us/NjcxMjcyNy80NjQ5ODkxLzkzMmZiODdjM2I0YWM1ZGNmYTE3ZTBlZjUwYmIwZjk2@X bubbl.us]]] | ||

| + | |||

| + | |} | ||

| + | |||

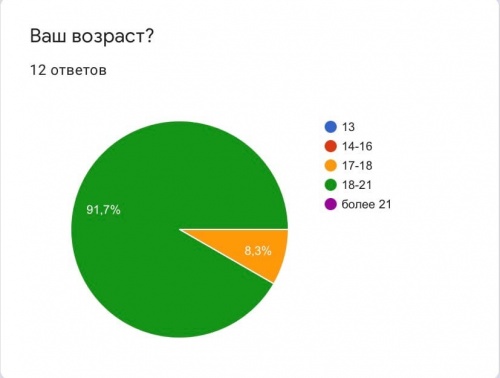

| + | ==='''Анкетирование студентов по обеспечению безопасной работы в Интернете'''=== | ||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

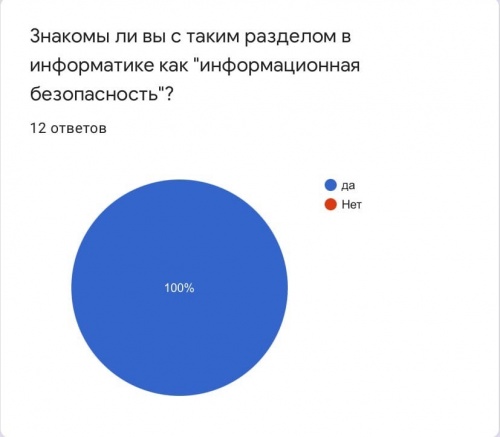

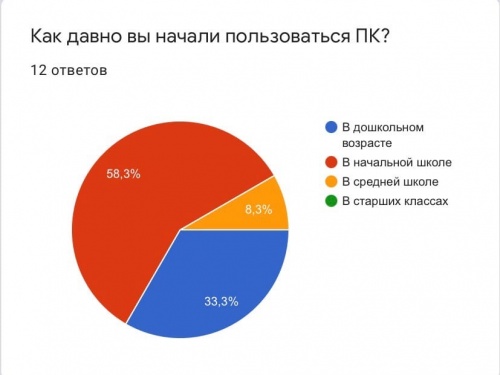

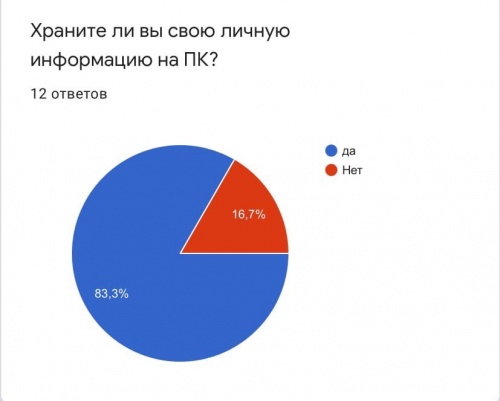

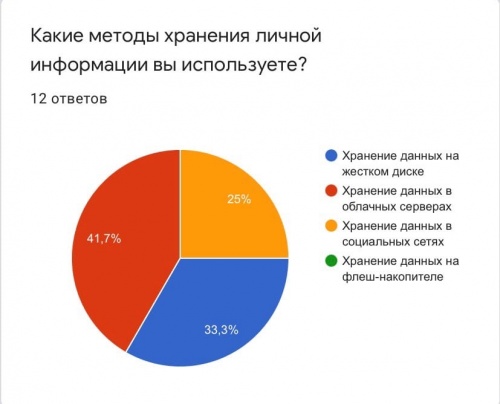

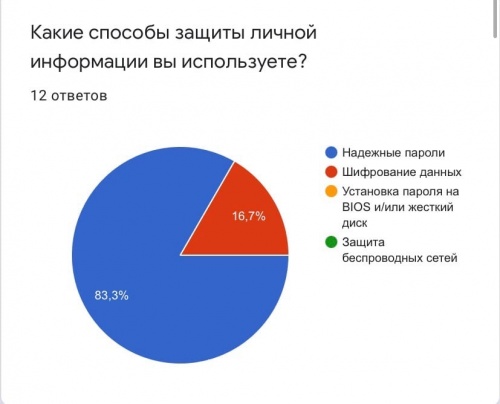

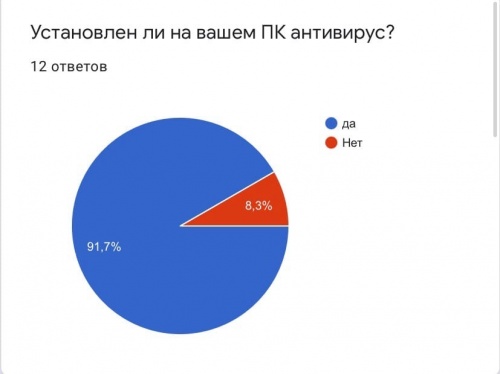

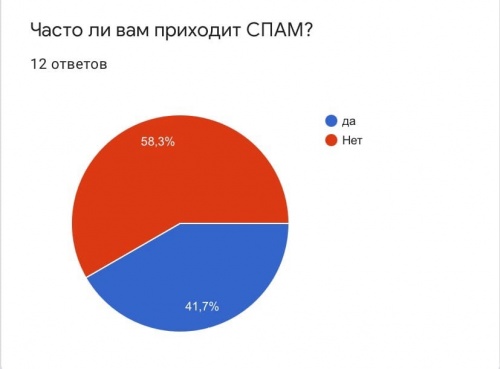

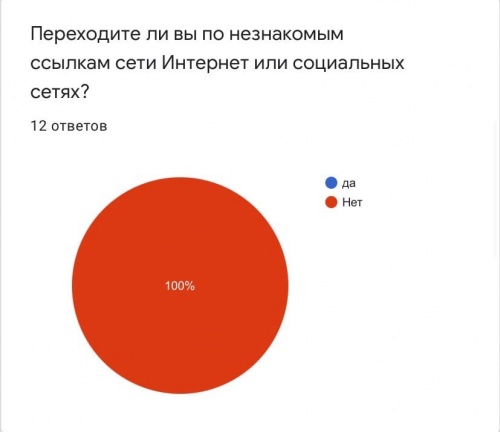

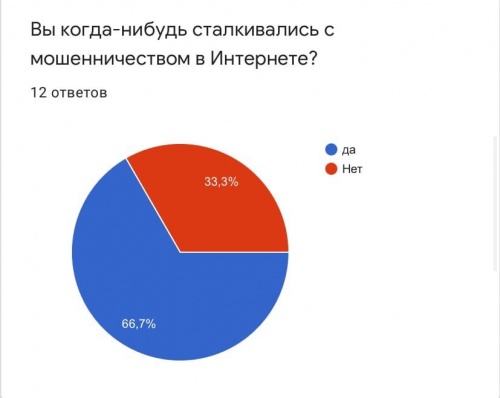

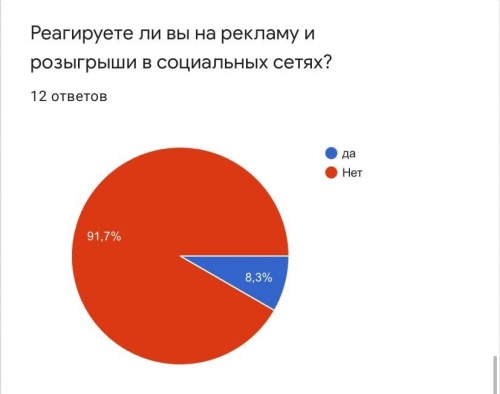

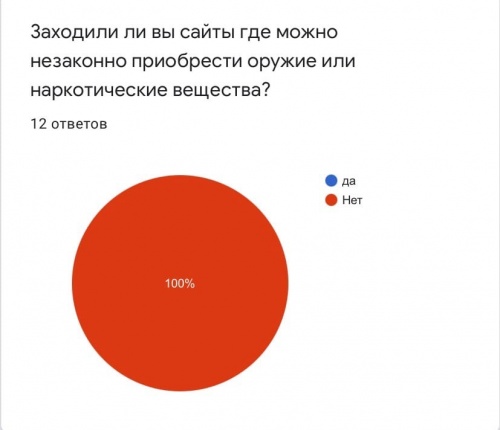

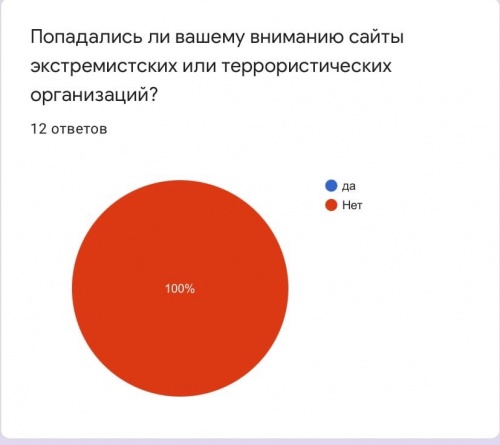

| + | Для выяснения отношения студентов к личной информационной безопасности был проведен опрос при помощи гугл-форм. В опросе приняли участие студенты группы Т-21-1. | ||

| + | |||

| + | [[Файл:Возраст.jpg|500px|thumb|left|Основная возрастная группа участников опроса - 18-21 год]] | ||

| + | |||

| + | [[Файл:Безопасность.jpg|500px|thumb|right|Все участники опроса оказались знакомы с разделом "информационная безопасность"]] | ||

| + | |||

| + | [[Файл:Пк.jpg|500px|thumb|left|Большинство участников опроса начали пользоваться ПК в начальной школе]] | ||

| + | |||

| + | [[Файл:Личнаяинфа.jpg|500px|thumb|right|80% опрошенных хранят свою личную информацию на ПК]] | ||

| + | |||

| + | [[Файл:Методы.jpg|500px|thumb|left|Наиболее популярным методом хранения информации среди опрошенных является хранение информации в облачных сервисах, однако используются и хранение данных на жестком диске, и хранение данных в социальных сетях]] | ||

| + | |||

| + | [[Файл:Защитаинфы.jpg|500px|thumb|right|Большинство опрошенных используют надежные пароли, как основной способ защиты личной информации]] | ||

| + | |||

| + | [[Файл:Антивирус.jpg|500px|thumb|left|Лишь у 8% опрошенных на ПК отсутствует антивирус]] | ||

| + | |||

| + | [[Файл:Спам.jpg|500px|thumb|right|Почти 60% участников опроса достаточно часто сталкиваются со СПАМом]] | ||

| + | |||

| + | [[Файл:Ссылки.jpg|500px|thumb|left|Никто из опрошенных не переходит по незнакомым ссылкам]] | ||

| + | |||

| + | [[Файл:Мошенничество.jpg|500px|thumb|right|Большинство участников опроса сталкивались с мошенничеством в интернете]] | ||

| + | |||

| + | [[Файл:Реклама.jpg|500px|thumb|left|90% участников опроса не реагируют на рекламу и розыгрыши в сети Интернет]] | ||

| + | |||

| + | [[Файл:Оружие.jpg|500px|thumb|right|Никто из опрошенных никогда не посещал сайтов, занимающихся запрещенной деятельностью]] | ||

| + | |||

| + | [[Файл:Организации.jpg|500px|thumb|left|Никто из опрошенных не сталкивался с сайтами террористических или экстремистских организаций]] | ||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | |||

| + | В ходе проведённого анкетирования мы выявили что большинство студентов владеют информацией по теме информационная безопасность и знают как защитить себя в интернете, так как потеря конфиденциальной информации приносит моральный или материальный ущерб. Условия, способствующие неправомерному овладению конфиденциальной информацией, сводятся к ее разглашению, утечке и несанкционированному доступу к ее источникам. | ||

| + | |||

| + | В современных условиях безопасность информационных ресурсов может быть обеспечена только комплексной системной защиты информации. Комплексная система защиты информации должна быть: непрерывной, плановой, целенаправленной, конкретной, активной, надежной и др. Система защиты информации должна опираться на систему видов собственного обеспечения, способного реализовать ее функционирование не только в повседневных условиях, но и критических ситуациях. | ||

| + | |||

| + | Многообразие условий, способствующих неправомерному овладению конфиденциальной информацией, вызывает необходимость использования не менее многообразных способов, сил и средств для обеспечения информационной безопасности. | ||

| + | |||

| + | |} | ||

| + | |||

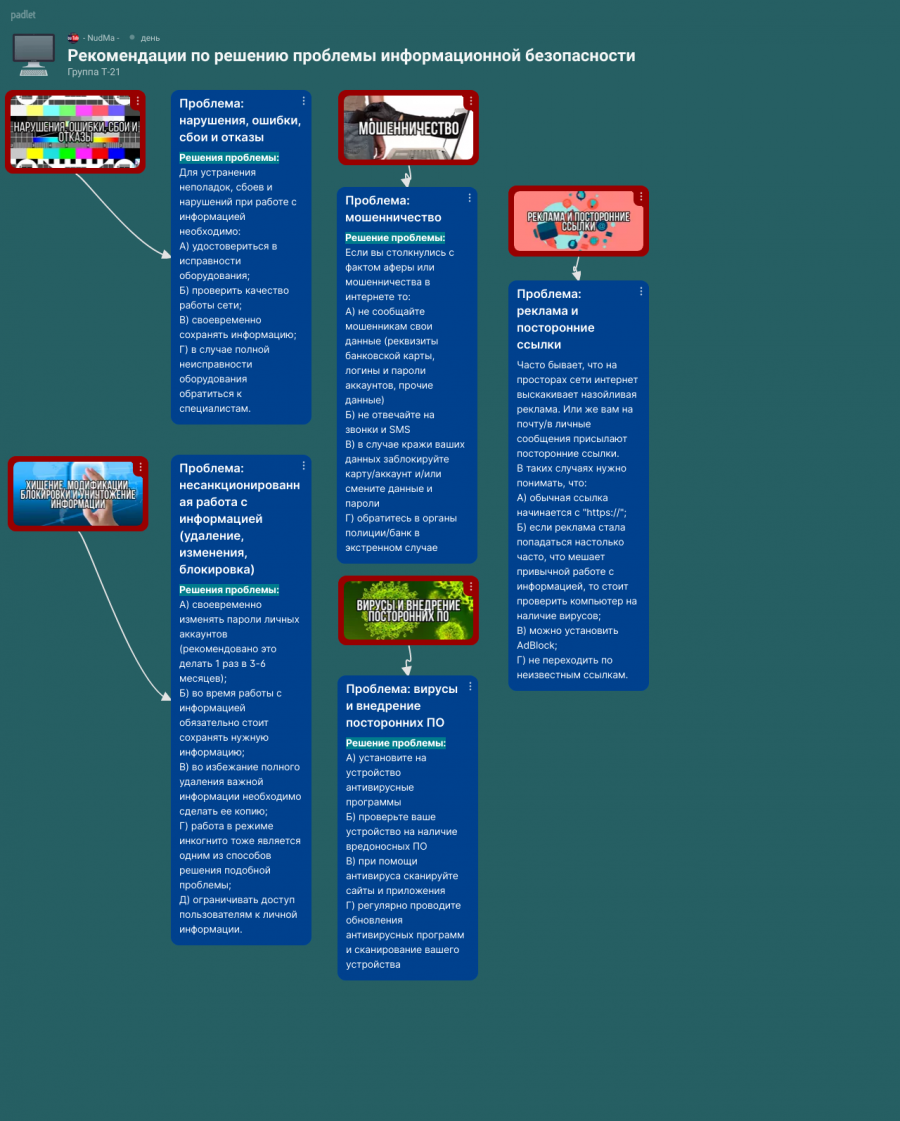

| + | ==='''Рекомендации по решению проблем информационной безопасности'''=== | ||

| + | |||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

| + | [[Файл:Падлет1111.png|900px|thumb|center|Рекомендации по решению данных проблем представлены в виде [https://padlet.com/lineveselchak/g5yoyishat69d563 виртуальной доски Padlet]]] | ||

| + | |} | ||

==Вывод== | ==Вывод== | ||

| + | |||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

| + | Благодаря всему вышесказанному, мы выяснили, что информационная безопасность очень важна для каждого из нас. | ||

| + | Нашим проблемным вопросом было обеспечение собственной информационной безопасности. И в результате кропотливой работы над классификацией угроз и выведением правил работы с информационными данными, мы смогли решить эту проблему. | ||

| + | Также мы выяснили, кому и от кого нужно защищаться при информационной деятельности, в том числе в сети Интернет, прочитали и разобрали Доктрину информационной безопасности Российской Федерации и смогли собрать данные у студентов для выяснения их отношения к личной безопасности во время работы в сети Интернет. | ||

| + | |||

| + | |} | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| − | == | + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" |

| + | | style="width: 50%; background-color:#F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | [http://www.scrf.gov.ru/security/information/document5/ Доктрина информационной безопасности Российской Федерации] | ||

| + | [https://biblioclub.ru/index.php?page=book_red&id=493175 Ковалев Д. В. "Информационная безопасность"] | ||

| + | |||

| + | [https://biblioclub.ru/index.php?page=book_red&id=499170 Филиппов Б. И. "Информационная безопасность. Основы надежности средств связи"] | ||

| + | |||

| + | [https://urait.ru/viewer/informacionnaya-bezopasnost-cheloveka-476294#page/43 Чернова Е. В. "Информационная безопасность человека: учебное пособие для вузов"] | ||

| + | |} | ||

| + | |||

| + | == Другие документы == | ||

| + | {|cellpadding="10" cellspacing="6" style="width: 100%; background-color: #d9f3f7; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #F0F8FF; vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | [https://wiki.mininuniver.ru/index.php/Учебный_проект_На_пути_к_информационному_обществу/Т-21-1 Учебный проект "На пути к информационному обществу" Т-21-1] | ||

| + | |} | ||

[[Категория:Проекты]] | [[Категория:Проекты]] | ||

Текущая версия на 12:32, 23 октября 2021

|