Результаты исследования группы Информационная безопасность общества и личности/ИСТ-18 — различия между версиями

(→Полезные ресурсы) |

(→Способы защиты информации) |

||

| (не показано 7 промежуточных версий 4 участников) | |||

| Строка 55: | Строка 55: | ||

| style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #FFEBCD; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | <span style="font-size: 12pt">Мы считаем, что Обеспечение информационной безопасности личности зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же развивать законодательную базу с расчётом на будущее.</span> | + | <span style="font-size: 12pt">Мы считаем, что Обеспечение информационной безопасности личности зависит от соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. Важно так же развивать законодательную базу с расчётом на будущее развитие информационных систем и технологий.</span> |

|} | |} | ||

| Строка 199: | Строка 199: | ||

#Используйте антивирусы для защиты компьютера от вирусного ПО. Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов. | #Используйте антивирусы для защиты компьютера от вирусного ПО. Зачастую, пользователь сам устанавливает вирус на свой ПК. Уберечь устройство от ошибки человека может антивирусник с обновленной базой вирусов. | ||

#Пользуйтесь только проверенными источниками для скачивания ПО. Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт. | #Пользуйтесь только проверенными источниками для скачивания ПО. Производитель бесплатного ПО в большинстве случаев распространяет его через свой сайт. | ||

| + | |||

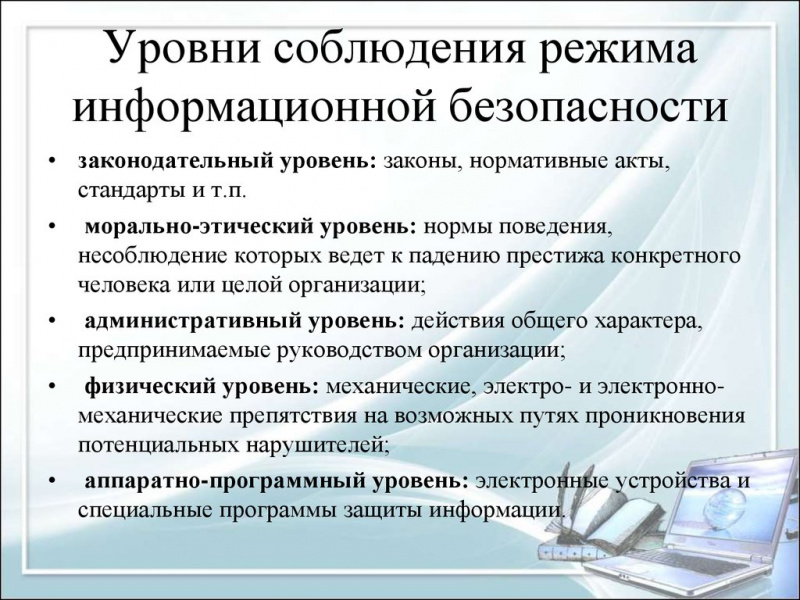

| + | [[Файл:sposobizashiti.jpeg|800px|thumb|center|Уровни соблюдения режима информационной безопасности]] | ||

|} | |} | ||

| Строка 211: | Строка 213: | ||

---- | ---- | ||

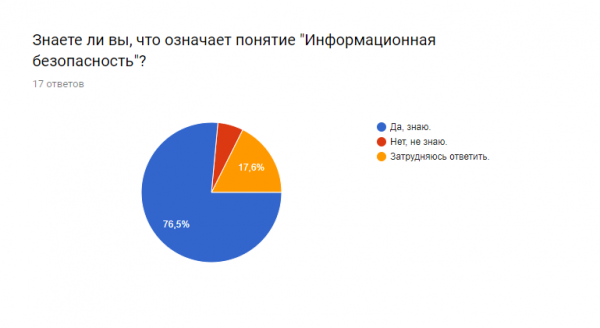

| − | [[файл:Ist18vopr1.PNG|600px|thumb|left|Более 75% опрошенных знают значение понятия "Информационная безопасность".]] | + | [[файл:Ist18vopr1.PNG|600px|thumb|left|Более 75% опрошенных считают, что знают значение понятия "Информационная безопасность".]] |

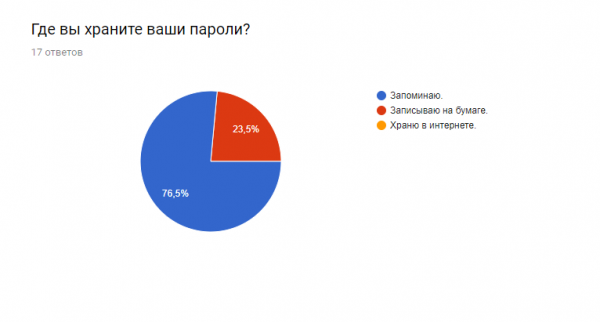

| − | [[файл:Ist18vopr2.PNG|600px|thumb|center|Большинство опрошенных запоминают пароль и лишь малая часть его записывает, при этом никто не использует специальных ресурсов для хранения паролей в интернете.]] | + | [[файл:Ist18vopr2.PNG|600px|thumb|center|Большинство опрошенных запоминают пароль и лишь малая часть его записывает, при этом никто не использует специальных ресурсов для хранения паролей в интернете, из этого можно сделать вывод, что абсолютно все не доверяют хранение паролей интернет ресурсам.]] |

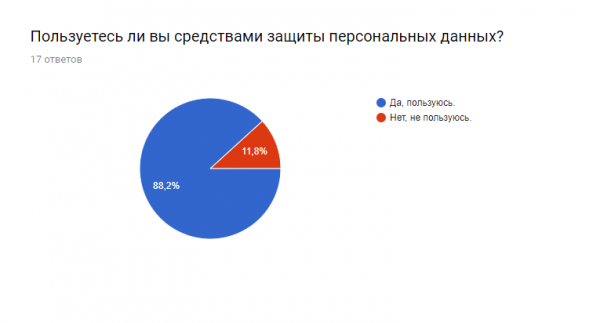

| − | [[файл:Ist18vopr3.PNG|600px|thumb|left|Почти все опрошенные используют средства защиты персональных данных на своих устройствах.]] | + | [[файл:Ist18vopr3.PNG|600px|thumb|left|Почти все опрошенные используют средства защиты персональных данных на своих устройствах, что снижает вероятность кражи личных данных пользователей.]] |

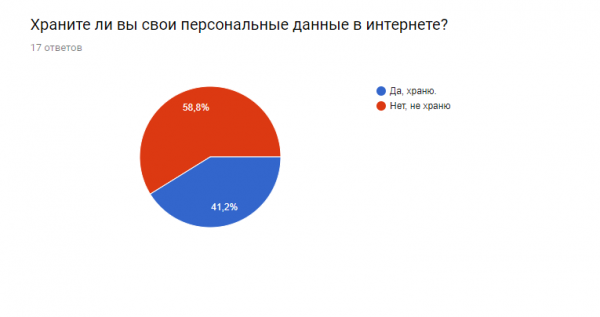

| − | [[файл:Ist18vopr4.PNG|600px|thumb|center|Больше половины опрошенных не хранят своих персональных данных в интернете, что | + | [[файл:Ist18vopr4.PNG|600px|thumb|center|Больше половины опрошенных не хранят своих персональных данных в интернете, что означает невозможность кражи их личных данных злоумышленниками.]] |

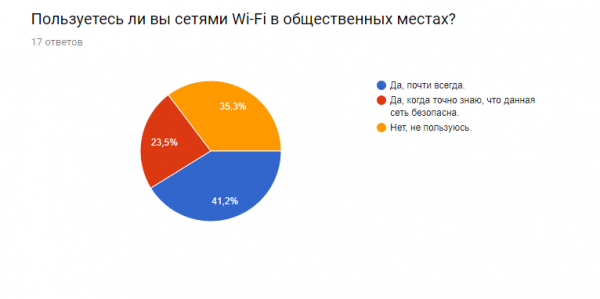

| − | [[файл:Ist18vopr5.PNG|600px|thumb|left|Только 35% опрошенных не пользуются сетями Wi-Fi в общественных местах, что противоречит результатам первого вопроса. Это говорит о том, что некоторые из опрошенных ошибались и на самом деле знакомы с понятием "Информационная безопасность" довольно плохо.]] | + | [[файл:Ist18vopr5.PNG|600px|thumb|left|Только 35% опрошенных не пользуются сетями Wi-Fi в общественных местах, что противоречит результатам первого вопроса. Это говорит о том, что некоторые из опрошенных ошибались и на самом деле знакомы с понятием "Информационная безопасность" довольно плохо или вообще не знают его.]] |

|} | |} | ||

| Строка 251: | Строка 253: | ||

[https://www.anti-malware.ru/threats/information-security-threats Статья на тему: "Угрозы информационной безопасности" на сайте "Управления рисками кибербезопасности"] | [https://www.anti-malware.ru/threats/information-security-threats Статья на тему: "Угрозы информационной безопасности" на сайте "Управления рисками кибербезопасности"] | ||

| − | [С. И. Макаренко "Информационная Безопасность" | + | [https://www.anti-malware.ru/threats/malware Статья на тему: "Вредоносные программы" на сайте "Управления рисками кибербезопасности"] |

| + | |||

| + | [https://vms.drweb.ru/malware/ Статья "Вредоносные программы" на сайте антивируса Dr.Web] | ||

| + | |||

| + | С. И. Макаренко "Информационная Безопасность", Ставрополь, СФ МГПУ им. М. А. Шолохова, 2009 г. | ||

| + | |||

| + | [https://products.office.com/ru-ru/business/articles/lock-down-cyber-security-threats-from-inside-your-business Статья "Устранение угроз информационной безопасности изнутри бизнеса" на сайте Microsoft] | ||

|} | |} | ||

Текущая версия на 12:42, 20 октября 2018

СодержаниеАвторы и участники проектаТема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Результаты проведённого исследованияДоктрина информационной безопасности Российской Федерации

Угрозы и принципы информационной безопасностиСпособы защиты информации

Результаты опроса

Вывод

Полезные ресурсыДругие документы

|