Результаты исследования группы Информационная безопасность/ГБ-17-1 — различия между версиями

(→Основные угрозы информационной безопасности) |

|||

| (не показано 45 промежуточных версий 4 участников) | |||

| Строка 5: | Строка 5: | ||

|} | |} | ||

| − | |||

| − | |||

| Строка 48: | Строка 46: | ||

{|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| style="width: 50%; background-color: #E6E6FA; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | | style="width: 50%; background-color: #E6E6FA; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| + | |||

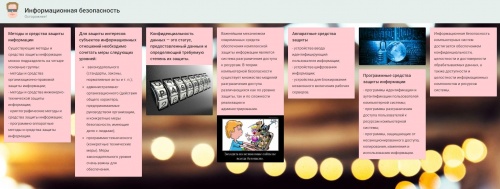

| + | '''Информационная безопасность''' — защита конфиденциальности, целостности и доступности информации. | ||

| + | Конституционные нормы о защите информационной сферы | ||

| + | |||

| + | Доктрина | ||

| + | |||

| + | '''ДОКТРИНА информационной безопасности Российской Федерации''' | ||

| + | |||

| + | I. Общие положения | ||

| + | |||

| + | 1. Настоящая Доктрина представляет собой систему официальных взглядов на обеспечение национальной безопасности Российской Федерации в информационной сфере. | ||

| + | В настоящей Доктрине под информационной сферой понимается совокупность информации, объектов информатизации, информационных систем, сайтов в информационно-телекоммуникационной сети "Интернет" (далее - сеть "Интернет"), сетей связи, информационных технологий, субъектов, деятельность которых связана с формированием и обработкой информации, развитием и использованием названных технологий, обеспечением информационной безопасности, а также совокупность механизмов регулирования соответствующих общественных отношений. | ||

| + | |||

| + | 2. В настоящей Доктрине используются следующие основные понятия: | ||

| + | а) национальные интересы Российской Федерации в информационной сфере (далее - национальные интересы в информационной сфере) - объективно значимые потребности личности, общества и государства в обеспечении их защищенности и устойчивого развития в части, касающейся информационной сферы; | ||

| + | б) угроза информационной безопасности Российской Федерации (далее - информационная угроза) - совокупность действий и факторов, создающих опасность нанесения ущерба национальным интересам в информационной сфере; | ||

| + | в) информационная безопасность Российской Федерации (далее - информационная безопасность) - состояние защищенности личности, общества и государства от внутренних и внешних информационных угроз, при котором обеспечиваются реализация конституционных прав и свобод человека и гражданина, достойные качество и уровень жизни граждан, суверенитет, территориальная целостность и устойчивое социально-экономическое развитие Российской Федерации, оборона и безопасность государства; | ||

| + | г) обеспечение информационной безопасности - осуществление взаимоувязанных правовых, организационных, оперативно-разыскных, разведывательных, контрразведывательных, научно- технических, информационно-аналитических, кадровых, экономических и иных мер по прогнозированию, обнаружению, сдерживанию, предотвращению, отражению информационных угроз и ликвидации последствий их проявления; | ||

| + | д) силы обеспечения информационной безопасности - государственные органы, а также подразделения и должностные лица государственных органов, органов местного самоуправления и организаций, уполномоченные на решение в соответствии с законодательством Российской Федерации задач по обеспечению информационной безопасности; | ||

| + | е) средства обеспечения информационной безопасности - правовые, организационные, технические и другие средства, используемые силами обеспечения информационной безопасности; | ||

| + | ж) система обеспечения информационной безопасности - совокупность сил обеспечения информационной безопасности, осуществляющих скоординированную и спланированную деятельность, и используемых ими средств обеспечения информационной безопасности; | ||

| + | з) информационная инфраструктура Российской Федерации (далее - информационная инфраструктура) - совокупность объектов информатизации, информационных систем, сайтов в сети "Интернет" и сетей связи, расположенных на территории Российской Федерации, а также на территориях, находящихся под юрисдикцией Российской Федерации или используемых на основании международных договоров Российской Федерации. | ||

| + | |||

| + | 3. В настоящей Доктрине на основе анализа основных информационных угроз и оценки состояния информационной безопасности определены стратегические цели и основные направления обеспечения информационной безопасности с учетом стратегических национальных приоритетов Российской Федерации. | ||

| + | |||

| + | 4. Правовую основу настоящей Доктрины составляют Конституция Российской Федерации, общепризнанные принципы и нормы международного права, международные договоры Российской Федерации, федеральные конституционные законы, федеральные законы, а также нормативные правовые акты Президента Российской Федерации и Правительства Российской Федерации. | ||

| + | |||

| + | 5. Настоящая Доктрина является документом стратегического планирования в сфере обеспечения национальной безопасности Российской Федерации, в котором развиваются положения Стратегии национальной безопасности Российской Федерации, утвержденной Указом Президента Российской Федерации от 31 декабря 2015 г. № 683, а также других документов стратегического планирования в указанной сфере. | ||

| + | |||

| + | 6. Настоящая Доктрина является основой для формирования государственной политики и развития общественных отношений в области обеспечения информационной безопасности, а также для выработки мер по совершенствованию системы обеспечения информационной безопасности. | ||

| + | |||

| + | '''Статьи Конституции РФ о информационной безопасности''' | ||

| + | |||

| + | Одной из важнейших задач государственной политики по обеспечению информационной безопасности граждан является реализация конституционных норм в сфере информации. | ||

| + | • Конституция РФ предусматривает право каждого гражданина свободно искать, получать, передавать, производить и распространять информацию любым законным способом (ст. 29, п. 4). | ||

| + | |||

| + | • Конституция гарантирует свободу массовой информации и запрещает ее цензуру (ст. 29, п. 5). | ||

| + | |||

| + | •Она же наделяет каждого гражданина правом на неприкосновенность частной жизни, сохранность личной и семейной тайны (ст. 23, п.1). | ||

| + | |||

| + | •Сбор, хранение, использование и распространение информации о частной жизни лица без его согласия не допускаются (ст. 24, п.1). | ||

| + | |||

| + | •Согласно Конституции, каждому гарантируется свобода мысли и слова (ст. 29, п. 1), а также свобода литературного, художественного, научного, технического и других видов творчества (ст. 44, п. 1). | ||

| + | |||

| + | Положения Конституции РФ прямо или косвенно обязывают органы государственной власти и местного самоуправления, соответствующих должностных лиц обеспечить каждому гражданину РФ возможность ознакомления с документами и материалами, непосредственно затрагивающими его права и свободы, если иное не предусмотрено законом. | ||

| + | |||

| + | Однако декларация информационных прав и свобод не означает отказ государства от защиты информационных ресурсов. Правовое обеспечение информационной безопасности формируется на основе поддержания баланса интересов граждан, общества, государства, что особенно важно в условиях существования различных форм собственности. Поэтому Конституцией определены и основания для ограничения информационных прав и свобод граждан. | ||

| + | К их числу относятся: защита основ конституционного строя, нравственности, здоровья, прав и законных интересов других лиц, обеспечение обороны страны и безопасности государства (ст. 17, п. 3, ст. 55, п. 3). | ||

| + | |||

| + | ===История развития информационной безопасности=== | ||

| + | |||

| + | Объективно категория «информационная безопасность» возникла с появлением средств информационных коммуникаций между людьми, а также с осознанием человеком наличия у людей и их сообществ интересов, которым может быть нанесен ущерб путём воздействия на средства информационных коммуникаций, наличие и развитие которых обеспечивает информационный обмен между всеми элементами социума. | ||

| + | |||

| + | |||

| + | [[Изображение: Временная лента информационной безопасности ГБ-17.jpg|500px|thumb|middle]] | ||

| + | |||

| + | '''''Этапы развития информационной безопасности:''''' | ||

| + | |||

| + | • I этап — до 1816 года — характеризуется использованием естественно возникавших средств информационных коммуникаций. | ||

| + | |||

| + | • II этап — начиная с 1816 года — связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи. | ||

| + | |||

| + | • III этап — начиная с 1935 года — связан с появлением радиолокационных и гидроакустических средств. | ||

| + | |||

| + | • IV этап — начиная с 1946 года — связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). | ||

| + | |||

| + | • V этап — начиная с 1965 года — обусловлен созданием и развитием локальных информационно-коммуникационных сетей. | ||

| + | |||

| + | • VI этап — начиная с 1973 года — связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. | ||

| + | |||

| + | • VII этап — начиная с 1985 года — связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. | ||

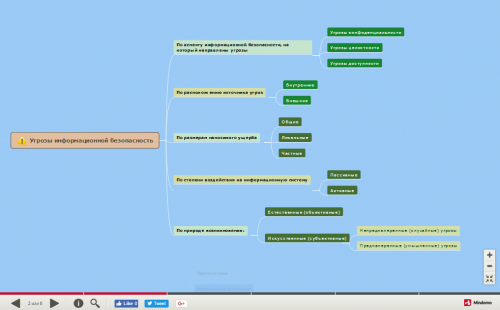

==='''Основные угрозы информационной безопасности''' === | ==='''Основные угрозы информационной безопасности''' === | ||

| Строка 58: | Строка 127: | ||

'''''По аспекту информационной безопасности, на который направлены угрозы:''''' | '''''По аспекту информационной безопасности, на который направлены угрозы:''''' | ||

| − | •''Угрозы конфиденциальности'' (неправомерный доступ к информации). Угроза нарушения конфиденциальности заключается в том, что информация становится известной тому, кто не располагает полномочиями доступа к ней. Она имеет место, когда получен доступ к некоторой информации ограниченного доступа, хранящейся в вычислительной системе или передаваемой от одной системы к другой | + | •''Угрозы конфиденциальности'' (неправомерный доступ к информации). Угроза нарушения конфиденциальности заключается в том, что информация становится известной тому, кто не располагает полномочиями доступа к ней. Она имеет место, когда получен доступ к некоторой информации ограниченного доступа, хранящейся в вычислительной системе или передаваемой от одной системы к другой. Подобные угрозы могут возникать вследствие «человеческого фактора» (например, случайное делегировании тому или иному пользователю привилегий другого пользователя), сбоев работе программных и аппаратных средств. |

•''Угрозы целостности'' (неправомерное изменение данных). Угрозы нарушения целостности – это угрозы, связанные с вероятностью модификации той или иной информации, хранящейся в информационной системе. Нарушение целостности может быть вызвано различными факторами – от умышленных действий персонала до выхода из строя оборудования. | •''Угрозы целостности'' (неправомерное изменение данных). Угрозы нарушения целостности – это угрозы, связанные с вероятностью модификации той или иной информации, хранящейся в информационной системе. Нарушение целостности может быть вызвано различными факторами – от умышленных действий персонала до выхода из строя оборудования. | ||

| Строка 103: | Строка 172: | ||

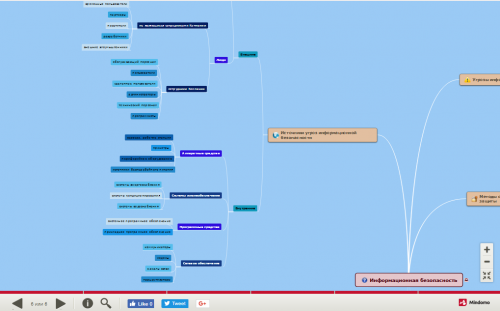

а) ошибки пользователей и сисадминов; | а) ошибки пользователей и сисадминов; | ||

| − | б) ошибки в работе ПО; | + | |

| + | б) ошибки в работе ПО; | ||

| + | |||

в) сбои в работе компьютерного оборудования; | в) сбои в работе компьютерного оборудования; | ||

| + | |||

г) нарушение сотрудниками компании регламентов по работе с информацией. | г) нарушение сотрудниками компании регламентов по работе с информацией. | ||

''2. Внешние угрозы:'' | ''2. Внешние угрозы:'' | ||

а) несанкционированный доступ к информации со стороны заинтересованных организаций и отдельных лица (промышленный шпионаж конкурентов, сбор информации спецслужбами, атаки хакеров и т.п.); | а) несанкционированный доступ к информации со стороны заинтересованных организаций и отдельных лица (промышленный шпионаж конкурентов, сбор информации спецслужбами, атаки хакеров и т.п.); | ||

| + | |||

б) компьютерные вирусы и иные вредоносные программы; | б) компьютерные вирусы и иные вредоносные программы; | ||

| + | |||

в) стихийные бедствия и техногенные катастрофы (например, ураган может нарушить работу телекоммуникационной сети, а пожар уничтожить сервера с важной информацией). | в) стихийные бедствия и техногенные катастрофы (например, ураган может нарушить работу телекоммуникационной сети, а пожар уничтожить сервера с важной информацией). | ||

| Строка 156: | Строка 230: | ||

• Министерство внутренних дел Российской Федерации (МВД России).'''''' | • Министерство внутренних дел Российской Федерации (МВД России).'''''' | ||

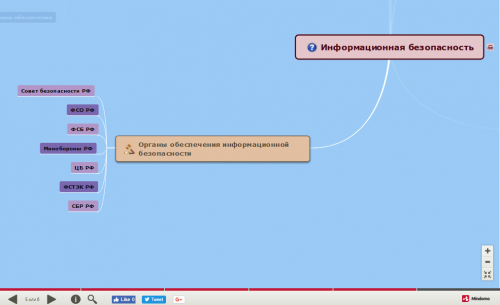

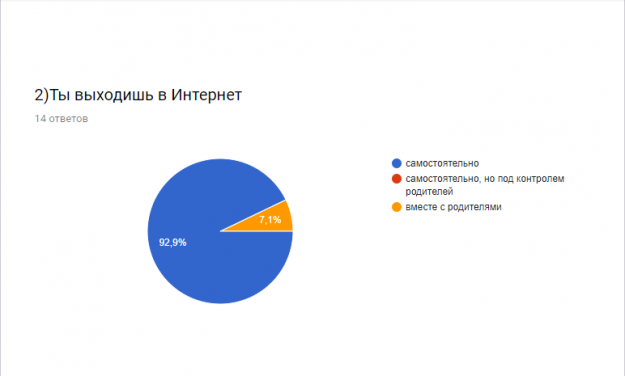

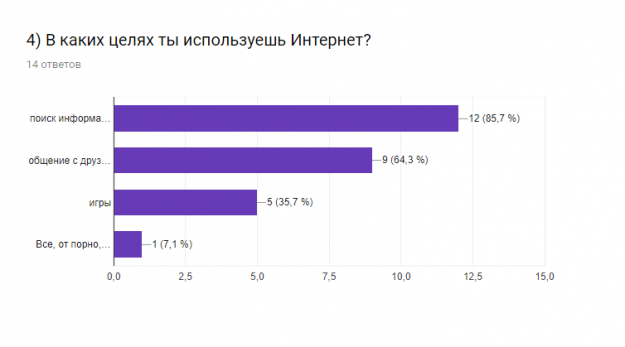

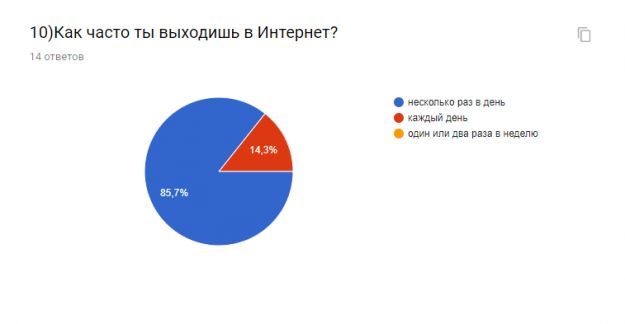

| − | =='' | + | ===''Опрос:Безопасность и Интернет''=== |

| − | + | Мы провели [[https://docs.google.com/forms/d/1ecjTTSifwnoEGO-7s6Evgpuzj-U9MHpv1l87chjWujY/edit]] среди учащихся нашей группы. | |

| − | + | Результаты проведенной работы представлены ниже, в виде диаграмм. | |

| − | + | ---- | |

| + | [[Файл:GB-17.png|625px|thumb|left|Около 36% опрошенных проводят за компьютером два часа в день]] | ||

| + | [[Файл:GB-12.2.png|625px|thumb|left|Практически все опрошенные выходят выходят в интернет без контроля родителей]] | ||

| − | - | + | [[Файл:GB-17.3.png|625px|thumb|left|У половины опрошенных стоит фильтр на компьютере]] |

| + | [[Файл:GB-17.4.png|625px|thumb|left|Большинство опрошенных используют интернет в целях поиска информации]] | ||

| − | - | + | [[Файл:GB-12.5.png|625px|thumb|left|У всех опрошенных подключен мобильный телефон к Интернету] |

| + | [[Файл:GB-12.6.png|625px|thumb|left|28.6% опрошенных считают что опасность социальных сетей заключается в том, что личная информация может быть использована кем угодно в разных целях]] | ||

| − | - | + | [[Файл:GB-12.7.png|625px|thumb|left|Половина опрошенных пригласили бы друга на встречу]] |

| + | [[Файл:GB-12.8.png|625px|thumb|left|78.6% опрошенных знают что нельзя разглашать в Интернете свои личные данные]] | ||

| − | - | + | [[Файл:GB-12.9.png|625px|thumb|left|Практически все опрошенные считают что в Интернете тоже можно столкнуться с опасностями]] |

| + | [[Файл:GB-12.10.png|625px|thumb|left|85.7% выходят в Интернет несколько раз в день]] | ||

| − | + | <br clear="all"> | |

| − | - | + | ===''Виртуальная on-line доска''=== |

| − | - | + | Мы представляем правила, созданные с помощью ресурса on-line доска, которые помогут пользователям обезопасить себя при работе в сети Интернет. |

| − | - | + | [[Файл:Информационная безопасность-информационная доскаГБ-17.jpg|500px|thumb|left| [https://padlet.com/palach_sofa/kgcy38ncx9j8 Виртуальная on-line доска ГБ-17 ]]] |

| − | + | |} | |

| − | + | ==Вывод== | |

| + | {|cellpadding="10" cellspacing="5" style="width: 100%; background-color: inherit; margin-left: auto;margin-right: auto" | ||

| + | | style="width: 50%; background-color: #E6E6FA; border: 1px solid #000000;vertical-align: top" colspan="1"; rowspan="1"| | ||

| − | + | '''С каждым годом количество угроз информационной безопасности постоянно увеличивается. Основными причинами являются недостатки современных информационных технологий. | |

| − | + | Проведенное нами исследование показало, что обеспечение информационной безопасности личности зависит от обязательного соблюдения конституционных прав и свобод человека в области получения информации и пользования ею. | |

| + | |||

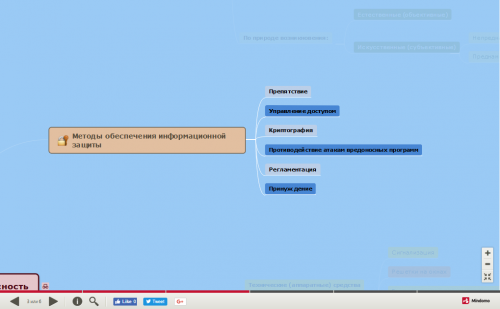

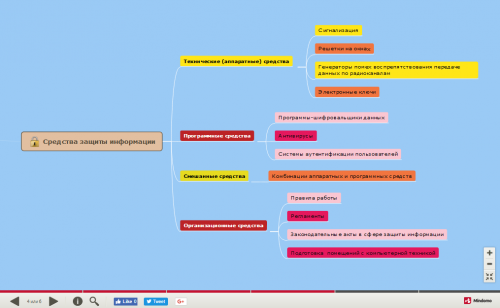

| + | Также нами было выявлены виды угроз информационной безопасности РФ и их источников ,классификация органов обеспечения информационной безопасности. Кроме того, удалось познакомиться с доктриной информационной безопасности РФ, выписать основные понятия; выполнить классификацию угроз информационной безопасности личности и проанализировать средства и методы защиты информационной безопасности в РФ с помощью карты знаний; произвести анкетирование одногруппников по обеспечению безопасной работы в Интернете, используя Google-формы; сформулировать рекомендации по решению проблемы информационной безопасности с помощью виртуальной on-line доски.''' | ||

|} | |} | ||

| − | |||

| − | |||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| − | https://www.intuit.ru/studies/courses/10/10/info | + | [https://www.intuit.ru/studies/courses/10/10/info| Основы информационной безопасности: Информация ] |

| + | |||

| + | [http://galyautdinov.ru/post/informacionnaya-bezopasnost| Галяутдинов Р.Р. Информационная безопасность. Виды угроз и защита информации ] | ||

| + | |||

| + | [http://bezopasnik.org/article/1.htm| Безопасник ] | ||

| + | |||

| + | [https://docs.google.com/forms/d/1ecjTTSifwnoEGO-7s6Evgpuzj-U9MHpv1l87chjWujY/viewform?edit_requested=true| Опрос] | ||

| + | |||

| + | [https://www.mindomo.com/ru/mindmap/mind-map-5aea906043704307bccb42e0478f1f00| Виртуальная доска] | ||

== Другие документы == | == Другие документы == | ||

Текущая версия на 21:12, 11 января 2018

|

СодержаниеАвторы и участники проекта

Тема исследования группы

Проблемный вопрос (вопрос для исследования)

Гипотеза исследования

Цели исследования

Результаты проведённого исследования

Вывод

Полезные ресурсыОсновы информационной безопасности: Информация Галяутдинов Р.Р. Информационная безопасность. Виды угроз и защита информации Другие документы |