Результаты исследования группы Internet Security в проекте Объединённые сетью-2015 — различия между версиями

(→Проблемный вопрос (вопрос для исследования)) |

(→Результаты проведённого исследования) |

||

| (не показано 45 промежуточных версий 3 участников) | |||

| Строка 9: | Строка 9: | ||

==Тема исследования группы== | ==Тема исследования группы== | ||

| + | Информационная безопасность в Интернет | ||

== Проблемный вопрос (вопрос для исследования)== | == Проблемный вопрос (вопрос для исследования)== | ||

| − | Как обеспечить | + | Как обеспечить информационную безопасность в сети? |

== Гипотеза исследования == | == Гипотеза исследования == | ||

| + | Мы считаем для того, чтобы чувствовать себя в безопасности при работе с компьютером или в интернете, необходимо соблюдать такие элементарные правила, как: использовать антивирусное ПО, использовать разные пароли к разным учетным записям, не переходить по сомнительным ссылкам и т.п. | ||

==Цели исследования== | ==Цели исследования== | ||

| + | Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность личности | ||

==Результаты проведённого исследования== | ==Результаты проведённого исследования== | ||

| + | |||

| + | '''Информационная безопасность''' — все аспекты, связанные с определением, достижением и поддержанием конфиденциальности, целостности, доступности, неотказуемости, подотчётности, аутентичности и достоверности информации или средств её обработки. | ||

| + | '''Безопасность информации''' — состояние защищенности данных, при котором обеспечиваются их конфиденциальность, доступность и целостность. | ||

| + | Таким образом мы разработали пять способов решения проблемы информационной информации. Они представлены в виде интерактивной доски. | ||

| + | [[Изображение:Интерактивная_доска.jpg]] | ||

| + | |||

| + | [https://realtimeboard.com/app/board/88016831/ Рекомендации по решению проблемы информационной безопасности] | ||

| + | |||

| + | |||

| + | |||

| + | Информация сегодня — важный ресурс, потеря которого чревата неприятными последствиями. Утрата конфиденциальных данных компании несет в себе угрозы финансовых потерь, поскольку полученной информацией могут воспользоваться конкуренты или злоумышленники. Для предотвращения столь нежелательных ситуаций все современные фирмы и учреждения используют методы защиты информации. | ||

| + | [[Изображение:схема иб.jpg]] | ||

| + | |||

| + | [https://bubbl.us/mindmap?h=29cea5/5454c0/270fC2Pq7qgeI Классификация угроз и способы защиты от них] | ||

| + | |||

| + | |||

| + | |||

| + | |||

| + | [https://goo.gl/qawCEn Анкета по обеспечению безопасной работы в интернете] | ||

| + | |||

| + | Было проведено анкетирование ,с целью выявить насколько пользователи сети защищены в Интернете . | ||

| + | По результатам исследования было выявлено,что большинство опрошенных используют защитное ПО.(86%) | ||

| + | В то время как остальные 13% пренебрегают этим. | ||

| + | Наибольшее число опрошенных отдает предпочтение Антивирусу Касперского. | ||

| + | Вместе с тем большинство пользователей обновляют антивирусное ПО лишь при запросе обновления . | ||

| + | Дабы не подвергаться риску взлома многие пользователи сети используют различные пароли для разных учетных записей.13 % используют одинаковые пароли для всех учетных записей . | ||

| + | преимущественно большое количество пользователей запоминают пароли наизусть(66.7%),нежели оставляют в записи в блокнотах и других носителях . | ||

| + | Половина опрошенных (46.7%) не раз подвергалась взломам своих аккаунтов . И лишь 13 % не сталкивались с подобным . | ||

| + | Большинство опрошенных считают,что защищены от угроз в Интернете . | ||

| + | |||

| + | [https://goo.gl/11ojcu Результаты анкеты по обеспечению безопасной работы в интернете] | ||

| + | |||

| + | |||

| + | Также, мы провели анализ самых распространенных IT-угроз в России и представили результаты на графике, в процентном соотношении. | ||

| + | [[Изображение:График1.jpg]] | ||

| + | |||

| + | Инсайдер (англ. insider) — член какой-либо группы людей, имеющей доступ к информации, недоступной широкой публике. Термин используется в контексте, связанном с секретной, скрытой или какой-либо другой закрытой информацией или знаниями: инсайдер — это член группы, обладающий информацией, имеющейся только у этой группы. | ||

==Вывод== | ==Вывод== | ||

| + | В ходе проведенного исследования, наша гипотеза подтвердилась. Были составленны рекоммендации по решению проблемы информационной информации, проведены опросы, изученны нормативные документы, классифицировали угрозы и разработали способы защиты от них, собраны материалы и представленны в виде ВебМикса. Подводя итоги пришли к выводу, что: для обеспечения информационной безопасности, необходимо соблюдать элементарные правила, приведенные нами в гипотезе. | ||

==Полезные ресурсы== | ==Полезные ресурсы== | ||

| + | [https://toshibahd.symbaloo.com/home/mix/13ePBdQNJE ВебМикс] | ||

== Другие документы == | == Другие документы == | ||

| + | '''Нормативные документы по информационной безопасности в РФ:''' | ||

| + | |||

| + | 1)Федеральный закон от 27.07.2006 № 152-ФЗ "О персональных данных" | ||

| + | |||

| + | 2)Постановление Правительства РФ от 01.11.2012 № 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных" | ||

| + | |||

| + | 3)Постановление Правительства РФ от 15.09.2008 № 687 "Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации" | ||

| + | |||

| + | 4)Постановление Правительства РФ от 06.07.2008 № 512 "Об утверждении требований к материальных носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных | ||

| + | |||

| + | 5)Постановление Правительства РФ от 21.03.2012 № 211 "Об утверждении перечня мер, направленных на обеспечение выполнения обязанностей, предусмотренных Федеральным законом "О персональных данных" и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами" | ||

| + | |||

| + | 6)Приказ ФСТЭК РФ от 05.02.2010 № 58 "Об утверждении Положения о методах и способах защиты информации в информационных системах персональных данных" | ||

| + | 7)Приказ Федеральной службы по техническому и экспортному контролю (ФСТЭК России) Федеральной службы безопасности Российской Федерации (ФСБ России) Министерства ифнормационных технологий и связи Российской Федерации (Мининформсвязи России) от 13.02.2008 №55/86/20 "Об утверждении порядка проведения классификации информационных систем персональных данных" | ||

| − | [[Категория: | + | [[Категория:Учебный проект Объединённые сетью-2015]] |

Текущая версия на 10:57, 21 мая 2015

Содержание

Авторы и участники проекта

Дигилев Александр, Туманов Михаил, Максим Бруснигин, Сорокин Максим, Малышев Александр.

Тема исследования группы

Информационная безопасность в Интернет

Проблемный вопрос (вопрос для исследования)

Как обеспечить информационную безопасность в сети?

Гипотеза исследования

Мы считаем для того, чтобы чувствовать себя в безопасности при работе с компьютером или в интернете, необходимо соблюдать такие элементарные правила, как: использовать антивирусное ПО, использовать разные пароли к разным учетным записям, не переходить по сомнительным ссылкам и т.п.

Цели исследования

Выяснить, кому и от кого надо защищаться при информационной деятельности, в том числе в сети Интернет, как обеспечить информационную безопасность личности

Результаты проведённого исследования

Информационная безопасность — все аспекты, связанные с определением, достижением и поддержанием конфиденциальности, целостности, доступности, неотказуемости, подотчётности, аутентичности и достоверности информации или средств её обработки.

Безопасность информации — состояние защищенности данных, при котором обеспечиваются их конфиденциальность, доступность и целостность.

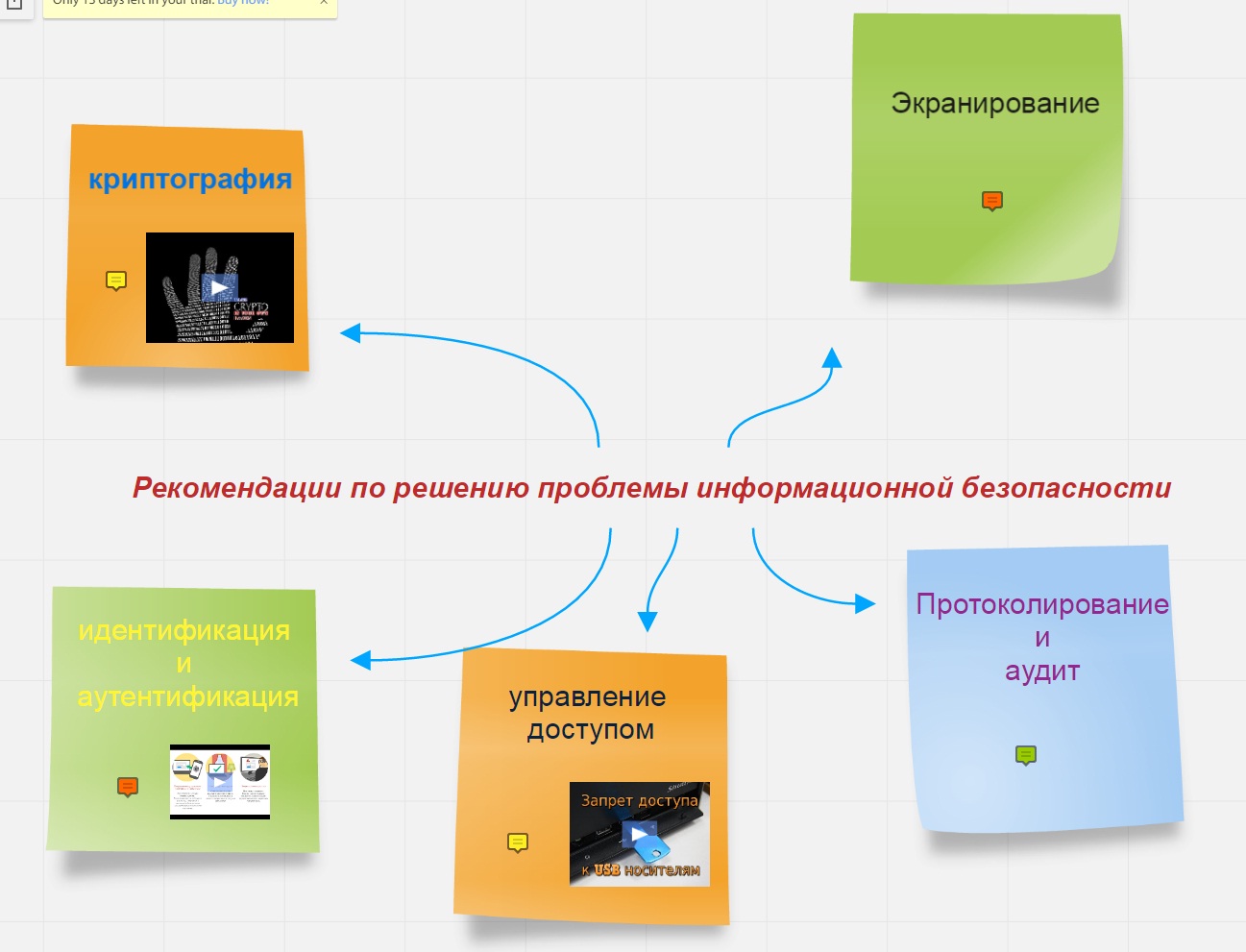

Таким образом мы разработали пять способов решения проблемы информационной информации. Они представлены в виде интерактивной доски.

Рекомендации по решению проблемы информационной безопасности

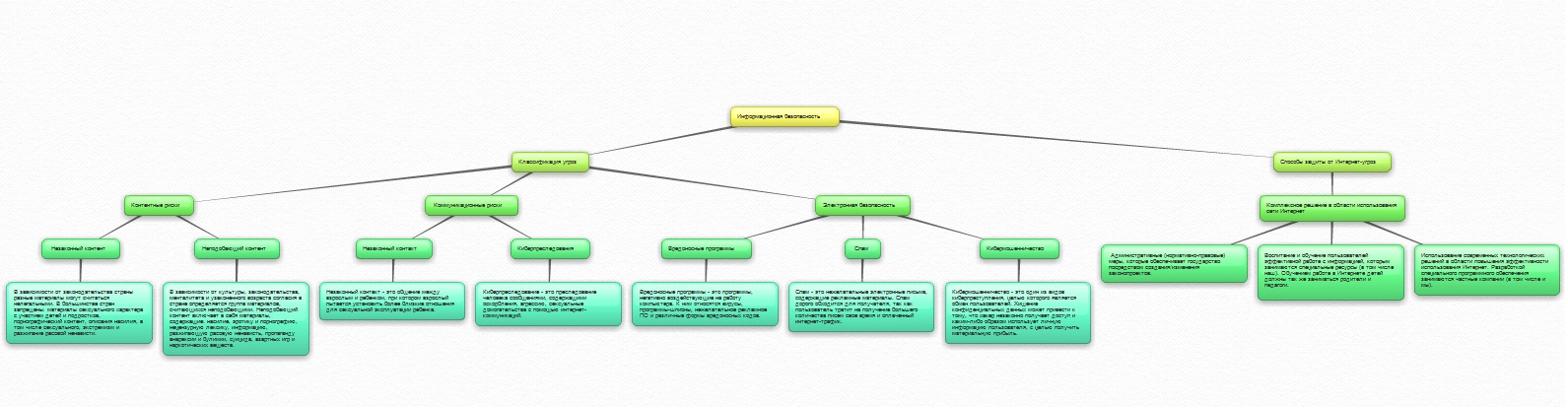

Информация сегодня — важный ресурс, потеря которого чревата неприятными последствиями. Утрата конфиденциальных данных компании несет в себе угрозы финансовых потерь, поскольку полученной информацией могут воспользоваться конкуренты или злоумышленники. Для предотвращения столь нежелательных ситуаций все современные фирмы и учреждения используют методы защиты информации.

Классификация угроз и способы защиты от них

Анкета по обеспечению безопасной работы в интернете

Было проведено анкетирование ,с целью выявить насколько пользователи сети защищены в Интернете . По результатам исследования было выявлено,что большинство опрошенных используют защитное ПО.(86%) В то время как остальные 13% пренебрегают этим. Наибольшее число опрошенных отдает предпочтение Антивирусу Касперского. Вместе с тем большинство пользователей обновляют антивирусное ПО лишь при запросе обновления . Дабы не подвергаться риску взлома многие пользователи сети используют различные пароли для разных учетных записей.13 % используют одинаковые пароли для всех учетных записей . преимущественно большое количество пользователей запоминают пароли наизусть(66.7%),нежели оставляют в записи в блокнотах и других носителях . Половина опрошенных (46.7%) не раз подвергалась взломам своих аккаунтов . И лишь 13 % не сталкивались с подобным . Большинство опрошенных считают,что защищены от угроз в Интернете .

Результаты анкеты по обеспечению безопасной работы в интернете

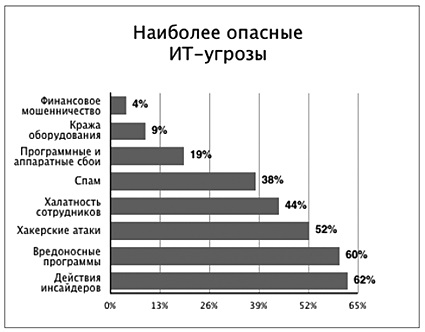

Также, мы провели анализ самых распространенных IT-угроз в России и представили результаты на графике, в процентном соотношении.

Инсайдер (англ. insider) — член какой-либо группы людей, имеющей доступ к информации, недоступной широкой публике. Термин используется в контексте, связанном с секретной, скрытой или какой-либо другой закрытой информацией или знаниями: инсайдер — это член группы, обладающий информацией, имеющейся только у этой группы.

Вывод

В ходе проведенного исследования, наша гипотеза подтвердилась. Были составленны рекоммендации по решению проблемы информационной информации, проведены опросы, изученны нормативные документы, классифицировали угрозы и разработали способы защиты от них, собраны материалы и представленны в виде ВебМикса. Подводя итоги пришли к выводу, что: для обеспечения информационной безопасности, необходимо соблюдать элементарные правила, приведенные нами в гипотезе.

Полезные ресурсы

Другие документы

Нормативные документы по информационной безопасности в РФ:

1)Федеральный закон от 27.07.2006 № 152-ФЗ "О персональных данных"

2)Постановление Правительства РФ от 01.11.2012 № 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных"

3)Постановление Правительства РФ от 15.09.2008 № 687 "Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации"

4)Постановление Правительства РФ от 06.07.2008 № 512 "Об утверждении требований к материальных носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных

5)Постановление Правительства РФ от 21.03.2012 № 211 "Об утверждении перечня мер, направленных на обеспечение выполнения обязанностей, предусмотренных Федеральным законом "О персональных данных" и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами"

6)Приказ ФСТЭК РФ от 05.02.2010 № 58 "Об утверждении Положения о методах и способах защиты информации в информационных системах персональных данных"

7)Приказ Федеральной службы по техническому и экспортному контролю (ФСТЭК России) Федеральной службы безопасности Российской Федерации (ФСБ России) Министерства ифнормационных технологий и связи Российской Федерации (Мининформсвязи России) от 13.02.2008 №55/86/20 "Об утверждении порядка проведения классификации информационных систем персональных данных"