Результаты исследования группы :Зона безопасности в проекте Объединенные сетью

Содержание

Авторы и участники проекта

Тема исследования группы

Зона безопасности

Проблемный вопрос (вопрос для исследования)

Можно ли обеспечить безопасность в сети Интернет?

Гипотеза исследования

Мы считаем, что для того, чтобы обеспечить свою безопасность в сети Интернет, нельзя положиться полностью на специализированные программы, нужно пользоваться своими мерами безопасности.

Цели исследования

1) Могут ли специальные программы обеспечить полную безопасность в сети Интернет?

2) Как обеспечить полную или частично-полную безопасность в сети Интернет?

План исследований

1) Введение.

2) Действия, которые могут нанести ущерб вашей информационной безопасности в сети Интернет.

а)Спам б)Вирус в)Хакер

3) Анкетирование на тему "Анкетирование студентов и педагогов по обеспечению безопасной работы в сети Интернет.

4) Определение понятия информационная безопасность, классификация угроз и способов защиты.

5) Самые громкие взломы за 2015 год.

6) Работа с нормативными документами по информационной безопасности.

Результаты проведённого исследования

Введение Что же такое Интернет? Всемирная система объединённых компьютерных сетей для хранения и передачи информации. Часто упоминается как Всемирная сеть и Глобальная сеть, а также просто Сеть. Построена на базе стека протоколов TCP/IP. На основе Интернета работает Всемирная паутина (World Wide Web, WWW) и множество других систем передачи данных. Состояние сохранности информационных ресурсов и защищённости, законных прав личности и общества в информационной сфере

Действия, которые могут нанести ущерб вашей информационной безопасности в сети Интернет

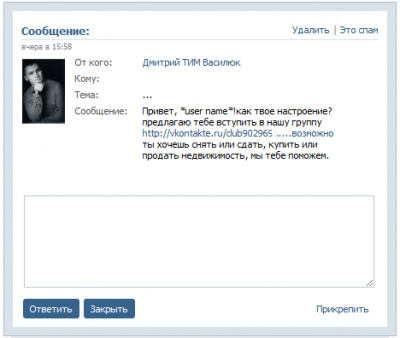

Спам - массовая рассылка коммерческой и иной рекламы или подобных коммерческих видов сообщений лицам, не выражавшим желания их получать. Также, название распространяемых материалов. Распространителей спама называют спамерами.

Вирус - вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи.

Хакер — многозначный термин в области вычислительной техники и программирования.Изначально хакерами называли программистов, которые исправляли ошибки в программном обеспечении каким-либо быстрым и далеко не всегда элегантным или профессиональным способом; слово hack пришло из лексикона хиппи, в русском языке есть идентичное жаргонное слово «врубаться» или «рубить в …». . Начиная с конца XX века наиболее известное значение — «компьютерный взломщик», программист, намеренно обходящий системы компьютерной безопасности

Анкетирование

Результаты тестирования:

Информационная безопасность- это состояние защищённости информационной среды, защита информации представляет собой деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию, то есть процесс, направленный на достижение этого состояния.

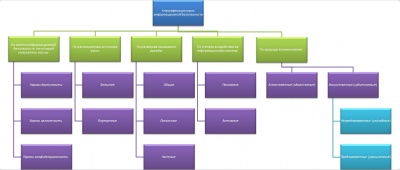

Классификация угроз информационной безопасности:

1) По аспекту информационной безопасности, на который направлены угрозы:

а)Угрозы конфиденциальности.Угроза нарушения конфиденциальности заключается в том, что информация становится известной тому,

кто не располагает полномочиями доступа к ней. Она имеет место, когда получен доступ к некоторой секретной информации,

хранящейся в вычислительной системе или передаваемой от одной системы к другой. В связи с угрозой нарушения конфиденциальности,

используется термин «утечка».

б)Угрозы целостности-это угрозы, связанные с вероятностью модификации той или иной информации, хранящейся в информационной системе.

Нарушение целостности может быть вызвано различными факторами – от умышленных действий персонала до выхода из строя оборудования.

в)Угрозы доступности.Нарушение доступности представляет собой создание таких условий, при которых доступ к услуге или информации

будет либо заблокирован, либо возможен за время, которое не обеспечит выполнение тех или иных бизнес-целей.

2)По расположению источника угроз:

а)Внутренние (источники угроз располагаются внутри системы);

б)Внешние (источники угроз находятся вне системы).

3)По размерам наносимого ущерба:

а)Общие (нанесение ущерба объекту безопасности в целом, причинение значительного ущерба);

б)Локальные (причинение вреда отдельным частям объекта безопасности);

в)Частные (причинение вреда отдельным свойствам элементов объекта безопасности).

4)По степени воздействия на информационную систему:

а)Пассивные (структура и содержание системы не изменяются);

б)Активные (структура и содержание системы подвергается изменениям).

5)По природе возникновения:

а)Естественные (объективные) — вызванные воздействием на информационную среду объективных физических процессов или стихийных природных явлений,

не зависящих от воли человека;

б)Искусственные (субъективные) — вызванные воздействием на информационную сферу человека. Среди искусственных угроз в свою очередь выделяют:

а)Непреднамеренные (случайные) угрозы — ошибки программного обеспечения, персонала, сбои в работе систем,

отказы вычислительной и коммуникационной техники;

б)Преднамеренные (умышленные) угрозы — неправомерный доступ к информации, разработка специального программного обеспечения,

используемого для осуществления неправомерного доступа, разработка и распространение вирусных программ и т.д.

Преднамеренные угрозы обусловлены действиями людей.

Самые громкие взломы в 2015 году:

1) 2015 Год начался со взлома аккаунтов военного командования США в социальных сетях группировкой «Киберхалифат», связанной с террористической организацией «Исламское государство», чья деятельность запрещена в России и других странах мира.

2) В России был взлом электронной почты пресс-секретаря Дмитрия Медведева Натальи Тимаковой хакерской группой «Анонимный интернационал», также известной как «Шалтай-Болтай». В результате взлома были опубликованы письма Тимура Прокопенко, замруководителя управления внутренней политики администрации президента, с отчетами о результатах работы по противодействию оппозиционным акциям, а также были выставлены на продажу 500 сообщений из личной переписки премьер-министра Дмитрия Медведева.

3) Еще одно событие года — это взлом итальянской кибергруппы Hacking Team, разрабатывающей шпионское программное обеспечение по заказам спецслужб и правоохранительных органов.

4) Взлом компании Anthem, одного из крупнейших американских страховщиков. В результате взлома серверов в руки злоумышленников попали персональных данные 80 млн человек.

5) В ноябре этого года группа хакеров сообщила о взломе корпоративного портала ФБР, через который обмениваются информацией агенты из многих стран. В результате хакеры получили сведения об именах и местонахождении более 9 тыс. сотрудников.

В Российской Федерации к нормативно-правовым актам федерального законодательства в области информационной безопасности относятся:

Международные договора;

Конституция РФ;

Федеральные законы;

Указы Президента РФ;

Постановления правительства РФ.

Нормативные документы государственных органов России в области информационной безопасности:

Доктрина информационной безопасности РФ;

Руководящие документы ФСТЭК;

Приказы ФСБ;

Стандарты информационной безопасности, из которых выделяют:

Международные стандарты;

Государственные (национальные) стандарты РФ;

рекомендации по стандартизации;

методические указания.

Непосредственно законодательство России в области информатизации начало формироваться с 1991 года.

К наиболее важным сегодня следует отнести следующие нормативно-правовые акты федерального законодательства:

Закон «О государственной тайне» от 21.07.93 г. № 5485-I;

Закон «Об обязательном экземпляре документов» от 29.12.94. № 77;

Закон «Об архивном деле в Российской Федерации» от 22.10.04. № 125;

Закон «О коммерческой тайне» от 29.07.04. № 98;

Закон «Об информации, информационных технологиях и о защите информации» от 27.07.06 г. № 149;

Закон «О персональных данных» от 27.07.06 №152; закон «Об электронной подписи» от 06.04.11 № 63.

При решении организационно-правовых вопросов обеспечения информационной безопасности исходят из того, что информация подпадает под нормы вещного права, это дает возможность применять к информации нормы уголовного и гражданского права в полном объеме.

Впервые в правовой практике России информация как объект права была определена в ст. 128, ч. 1, принятого в ноябре 1994 г. Гражданским кодексом РФ, где говорится: «К объектам гражданских прав относятся …информация; результаты интеллектуальной деятельности, в том числе исключительные права на них (интеллектуальная собственность)…».

Данная статья дает возможность квалифицировать посягательства на сохранность и целостность информации как преступления против собственности, при этом собственнику предоставляется право самостоятельно в пределах своей компетенции устанавливать режим защиты информационных ресурсов и доступа к ним.

Сегодня вопросы защиты прав на интеллектуальную собственность регулируются Гражданским кодексом.

Сеть Internet продолжает развиваться и по ей день. С ростом размещения и хранения в сети личной информации пользователей, разрабатываются разные средства для ее защиты (Антивирусы, пароли и т.п.). Но одновременно с этим создаются другие различные вредоносные программы, которые, в некоторых случаях нарушая различные законы, дают возможность другим пользователям завладеть чужими данными в личных целях, размещать свои данные за счет других пользователей (вирусы, спамы). Безусловно, антивирусы могут защитить личные данные от вредоносных сайтов, программ, ссылок, но ни одна система защиты не даст 100 процентной гарантии, что данные пользователя не попадут в общую сеть. Поэтому полностью полагаться на уже созданные системы защиты нельзя. Нужно самому следить за своей деятельностью в интернете: не сообщать данные неизвестным людям, не вводить личные данные на подозрительных сайтах, при регистрации на каком-либо сайте читать правила, права и обязанности сторон и т.п.

Вывод

Сеть Internet продолжает развиваться и по cей день. С ростом размещения и хранения в сети личной информации пользователей, разрабатываются разные средства для ее защиты (Антивирусы, пароли и т.п.). Но одновременно с этим создаются другие различные вредоносные программы, которые, в некоторых случаях нарушая различные законы, дают возможность другим пользователям завладеть чужими данными в личных целях, размещать свои данные за счет других пользователей (вирусы, спам). Безусловно, антивирусы могут защитить личные данные от вредоносных сайтов, программ, ссылок, но ни одна система защиты не даст 100 процентной гарантии, что данные пользователя не попадут в общую сеть. Поэтому полностью полагаться на уже созданные системы защиты нельзя. Нужно самому следить за своей деятельностью в интернете: не сообщать данные неизвестным людям, не вводить личные данные на подозрительных сайтах, при регистрации на каком-либо сайте читать правила, права и обязанности сторон и т.п.

Полезные ресурсы

1) Информационная безопасность

3) Dr.Web — антивирус по-русски

4) Оригинальная защита всех устройств от Kaspersky Internet Security